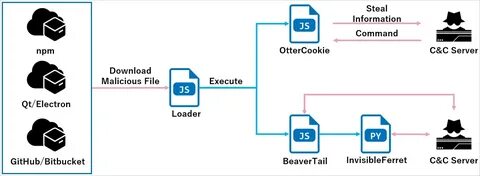

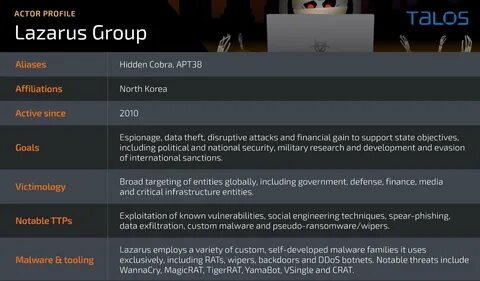

В последние годы рост числа кибератак стал значительным, и новые угрозы появляются с пугающей скоростью. Одной из самых свежих является вредоносное ПО под названием 'OtterCookie', которое используется злоумышленниками для взлома систем разработчиков через фальшивые вакансии. Этот тип атаки вызывает серьезные опасения среди профессионалов в области информационных технологий, так как его цель — получить доступ к ценным данным и разработкам. Итак, что такое 'OtterCookie'? Это вредоносное ПО, которое внедряется на компьютер жертвы путем отправки ей якобы реальных предложений о работе. Обычно таким способом злоумышленники создают поддельные вакансии на популярных сайтах по поиску работы.

Когда разработчик заинтересован в предложении, он может перейти по ссылке, загрузить файл или либо воспользоваться удаленной сессией, что в итоге приводит к заражению его устройства. Как работает 'OtterCookie'? Злоумышленники используют разнообразные методы социальной инженерии, чтобы убедить жертву открыть зараженный файл или выполнить вредоносный код. Чаще всего такие письма выглядят профессионально, с логотипами компаний и другими элементами, которые могут внушить доверие. Убедив разработчика в легитимности вакансии, они могут получить доступ к системе и позволить злоумышленникам реализовать свои зловредные намерения. Для защиты от 'OtterCookie' и подобных угроз крайне важно развивать критическое мышление и повышать осведомленность о кибербезопасности.

Вот несколько советов: 1. Проверяйте отправителя: Всегда изучайте адрес электронной почты отправителя и стараемся убедиться, что он соответствует реальному домену компании. 2. Будьте осторожны с вложениями и ссылками: Никогда не открывайте вложения и не переходите по ссылкам без предварительной проверки. Если вы сомневаетесь, лучше всего обратиться к компании напрямую.

3. Активируйте многослойную защиту: Использование антивирусного программного обеспечения с актуальными базами данных может существенно снизить риск заражения системы. 4. Регулярные обновления: Убедитесь, что ваша операционная система и программы обновлены, так как многие уязвимости закрываются с выходом новых патчей. 5.

Обучение сотрудников: Если вы управляете командой разработчиков, проведите с ними тренинги по кибербезопасности, чтобы повысить их осведомленность о таких угрозах. Тем не менее, важно также понимать, что мошеннические письма могут быть весьма убедительными. Злоумышленники могут использовать имена реальных сотрудников или собственные служебные адреса, чтобы создать иллюзию доверия. Именно поэтому важно обращаться к официальным источникам и активно проводить свою исследовательскую работу. Кроме того, не забывайте об использовании виртуальных машин или контейнеров для тестирования подозрительных файлов.

Это даст вам возможность изолировать потенциальные угрозы от основной операционной системы. Если что-то пойдет не так, ущерб будет минимальным. Современные кибершахматисты стремятся к поиску уязвимостей в системах, и 'OtterCookie' — это только один из примеров их изобретательности. Учитывая растущий уровень профессиональной подготовки и использование кустарных методов мошенничества, компании и разработчики обязаны быть на чеку и защищать свои системы от атак. Несмотря на все эти меры предосторожности, иногда посягательства киберпреступников могут происходить, и тогда важно иметь план действий.