Лазарус Групп — это известная хакерская группа, о деятельности которой активно сообщается с 2009 года. Связана она с правительством Северной Кореи и считается одной из самых опасных и эффективных киберпреступных организаций в мире. Одной из самых главных целей этой группы является финансирование северокорейских военных программ, включая программы по разработке ядерного и ракетного оружия, что делает их деятельность особенно актуальной в свете международной политики. Согласно различным исследованиям, с 2017 года Лазарус Групп украла более 6 миллиардов долларов из криптовалютной индустрии. Это громкие цифры, подтверждающие уровень их киберпреступности и сложность их атак.

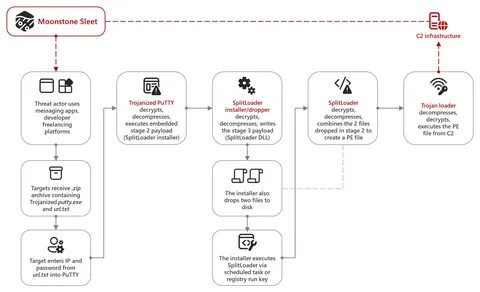

Атаки этой группы включают сложные методы, такие как использование специализированного вредоносного ПО, уязвимостей нулевого дня и социальных манипуляций. Наиболее громкими атаками, приписываемыми Лазарус Групп, являются: 1.5 миллиарда долларов в результате взлома платформы Bybit в феврале 2025 года, 625 миллионов долларов в результате взлома Ronin Bridge в 2022 году и 101 миллион долларов, украденные из Банка Бангладеш в 2016 году. Такие события подтверждают не только mastery группы в области хакерства, но и их стратегический подход к кражам. Лазарус Групп активно использует атрибуты, характерные для сообществ хакеров, такие как дезинформация и техники скрытия их присутствия.

Они разрабатывают собственное вредоносное ПО, например, MagicRAT и QuiteRAT, которое помогает им контролировать и управлять взламываемыми системами. Как они действуют? Все это возможно благодаря государственной поддержке, что предоставляет им ресурсы и возможности для выполнения достаточно сложных кибератак. Их операции часто начинаются с социальной инженерии — например, они отправляют поддельные электронные письма с просьбой предоставить конфиденциальную информацию. Кроме того, Лазарус Групп использует и другие тактики для скрытия своих следов, такие как техника «misdirection», где они создают ложные улики или обвиняют другие группы в своих действиях. Это делается для того, чтобы затруднить следственным органам установку их истинной идентичности.

Когда речь идет о крупных кражах в криптовалютной области, стоит отметить несколько событий: 1. Взлом Bybit (февраль 2025 года): Это крупнейший взлом в истории криптовалют, в результате которого были украдены 1.5 миллиарда долларов. Атака была тщательно спланирована, и средства были быстро распределены по множеству криптокошельков, что сделало их отслеживание крайне сложным. 2.

Взлом Ronin Bridge (март 2022 года): Этот случай привел к краже 625 миллионов долларов. Атака была осуществлена через компрометацию пяти приватных ключей, что позволило хакерам производить несанкционированные выводы средств. 3. Атака на Банк Бангладеш (февраль 2016 года): Лазарус Групп попытались украсть почти миллиард долларов через систему SWIFT, но благодаря ошибке в одном из запросов удалось предотвратить большую часть кражи. Эти примеры подчеркивают злонамеренные намерения группы и демонстрируют, насколько хорошо они знакомы с миром кибербезопасности.

Они также применяют различные методы по обеспечению защиты своего вредоносного программного обеспечения, включая удаление журналов и использование разнообразных шифров и протоколов. Кроме краж из криптовалютных сферы, Лазарус Групп также отмечены в атаках на большие компании и правительственные учреждения. Например, в 2014 году они взломали Sony Pictures, распространив конфиденциальные данные и нанося серьезный финансовый ущерб. Важным аспектом работы Лазарус Групп является то, что они постоянно адаптируются к изменяющемуся миру кибербезопасности. С каждым годом их тактики становятся все более изощренными, что становится значительной проблемой для компаний и организаций по всему миру.