Недавняя атака на цепочку поставок NPM (Node Package Manager) вызвала значительную озабоченность в мире веб-разработки. Сотни веб-сайтов и приложений подверглись риску из-за уязвимостей в популярных пакетах, которые анализируются и публично доступны через NPM. Эта ситуация подчеркивает необходимость повышения осведомленности о кибербезопасности среди разработчиков и внедрения эффективных практик для защиты своих проектов. Что такое NPM и как он работает? NPM — это менеджер пакетов для среды выполнения JavaScript, который широко используется разработчиками для установки, обновления и распространения кода. Он позволяет программистам легко использовать открытые библиотеки, что ускоряет процесс разработки программного обеспечения.

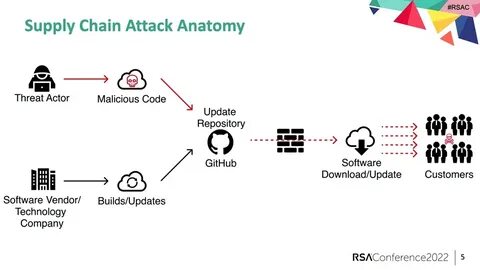

Однако, с увеличением популярности NPM, также выросли и риски, связанные с его использованием. Как произошла атака? Атака на цепочку поставок NPM была организована злоумышленниками, которые внедрили вредоносный код в одни из популярных библиотек, размещенных в реестре NPM. Вредоносный код мог захватывать данные пользователей или предоставлять злоумышленникам доступ к системам в обход традиционных мер безопасности. В результате атаки были затронуты не только разработчики библиотек, но и конечные пользователи, использующие затронутые приложения. Последствия для разработчиков и пользователей Вредоносное вмешательство в код может привести к серьезным последствиям.

Для разработчиков это может означать утечку чувствительной информации, потерю доверия к своим продуктам и финансовые потери. Конечные пользователи, в свою очередь, рискуют подвергнуться кибератакам, так как их данные могут быть украдены или неправомерно использованы. Как защититься от атак на цепочку поставок? Повышение уровня кибербезопасности является ключевым аспектом для всех разработчиков, использующих NPM. Вот несколько рекомендаций, которые могут помочь предотвратить атаки: 1. Регулярно обновляйте зависимости.

Следите за обновлениями пакетов и фиксами безопасности, предлагаемых разработчиками. Используйте инструменты для автоматического обновления зависимостей, чтобы всегда иметь актуальную версию. 2. Проверяйте целостность пакетов. Используйте инструменты, такие как `npm audit`, чтобы выявлять уязвимости в используемых библиотеках.

Это поможет заранее обнаружить потенциальные угрозы. 3. Избегайте использования неофициальных пакетов. Чем более известен и проверен пакет, тем меньше вероятность, что он содержит вредоносный код. Используйте пакеты с хорошей репутацией и большим количеством установок.

4. Контролируйте доступ к репозиториям. Убедитесь, что только авторизованные пользователи могут вносить изменения в ваши исходные коды и окружение. Используйте многофакторную аутентификацию для повышения защиты. 5.

Создавайте резервные копии кода. Регулярные резервные копии помогут восстановить утраченный код в случае атаки или другого инцидента. Это также упростит поиск источника проблемы. 6. Обучайте команду по вопросам безопасности.

Инвестируйте время и ресурсы в повышение осведомленности о кибербезопасности среди своих разработчиков. Программы обучения и семинары по безопасности могут существенно снизить риски. Заключение Атака на цепочку поставок NPM подчеркивает уязвимость системы, на которую полагаются миллионы разработчиков и пользователей. С учетом растущей угрозы со стороны кибер преступников, необходимо принимать активные меры для защиты проектов и данных. Помните, что кибербезопасность — это не только набор инструментов, но и культура, которую необходимо развивать в своей команде.

Будьте внимательны, регулярно обновляйте свои знания и поднимайте уровень защиты своих приложений. Проведенные меры помогут вам не только защитить свои проекты, но и сохранить доверие пользователей.