В последние годы мир криптовалют привлекает внимание не только инвесторов и разработчиков, но и злоумышленников, стремящихся использовать уязвимости в экосистеме для собственных целей. Одним из ярких примеров подобной деятельности стали недавно обнаруженные вредоносные пакеты на платформе PyPI, имитирующие легитимные инструменты и нацеленные на атаки на множество криптокошельков. Это событие поднимает важные вопросы о безопасности программного обеспечения и необходимости повышения осведомленности среди разработчиков и пользователей. PyPI (Python Package Index) — это репозиторий для размещения и распространения пакетов на языке программирования Python. Он слишком часто становится целью злоумышленников, так как многие разработчики доверяют этому источнику и используют его для загрузки библиотек и инструментов для своих проектов.

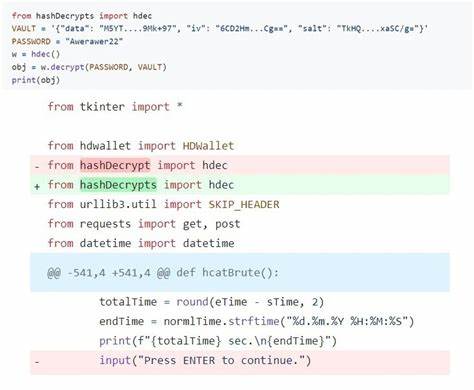

Однако недавние инциденты продемонстрировали, что такая доверчивость может обернуться катастрофой. Вредоносные пакеты, о которых идет речь, были спроектированы так, чтобы выглядеть как легитимные инструменты, используемые для работы с криптовалютами. Они маскировались под популярные библиотеки, которые разработчики часто используют в своих проектах. Злоумышленники манипулировали именами пакетов и их описаниями, чтобы ввести в заблуждение пользователей, что эти инструменты являются безопасными и надежными. После установки таких пакетов вредоносный код активировался и начинал собирать конфиденциальную информацию о пользователях, включая данные их криптокошельков.

Злоумышленники использовали разные методы, чтобы украсть средства и данные, включая перехват сеансов и фишинг. Криптокекты, которые пользователи получили через эти пакеты, зачастую были настроены на автоматическую отправку средств на адреса, принадлежащие злоумышленникам. Научное сообщество и эксперты по кибербезопасности уже давно бьют тревогу об уязвимостях в экосистеме PyPI. Сложная экосистема зависимостей в Python может быть использована для создания цепочек атак — если один пакет с уязвимостью установлен в проект, злоумышленник может захватить контроль над всем проектом и даже всей системой. Поэтому разработчикам рекомендуется тщательно проверять каждый пакет, который они устанавливают, и следить за обновлениями безопасности.

Ситуация дополнительно усугубляется тем, что многие разработчики не соблюдают базовые правила безопасности. К примеру, они могут использовать незащищенные сети для доступа к интернету или не обновлять свои криптокошельки и программное обеспечение. Злоумышленники абсолютно осведомлены о том, что многие пользователи криптовалют не обращают внимание на мелочи, и это позволяет им легко манипулировать ими. Важность осведомленности о киберугрозах и безопасности данных не может быть переоценена. Разработчики должны быть внимательны и критически относиться к зависимостям, которые они добавляют в свои проекты.

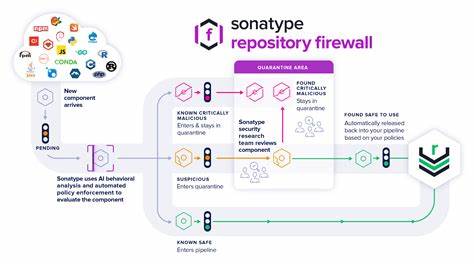

Кроме того, использование инструментов, таких как статический анализ кода и проверки безопасности, может значительно уменьшить риски, связанные с атаками. Существует множество инструментов, предлагающих проверку пакетов на наличие известных уязвимостей, и разработчики должны активно их использовать. Пользователи криптовалют тоже должны быть осторожными. Не рекомендуется устанавливать пакеты из ненадежных источников или без надлежащей проверки. Если пользователь не уверен в легитимности пакета, стоит потратить время на изучение репутации разработчиков и отзывов о продукте.

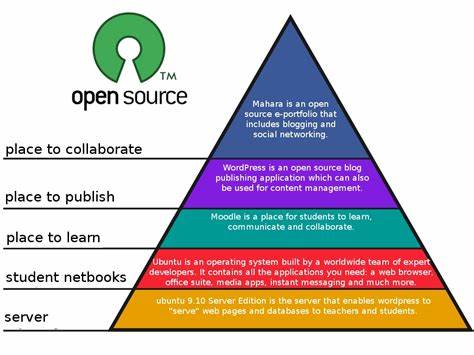

Кроме того, наличие антивирусного решения и осторожность при использовании кошельков существенно снизят риск кражи средств. В том числе стоит упомянуть о деятельности сообществ разработчиков и профессионалов в области кибербезопасности. Они играют важную роль в борьбе с вредоносными пакетами и атаками на криптокошельки. Обсуждения подобных инцидентов на форумах и в социальных сетях помогают повышать осведомленность и дают возможность пользователям делиться своим опытом и знаниями. Разработка безопасного программного обеспечения и систем — это комплексный процесс, требующий усилий всей технической сообщества.