Недавние исследования в области кибербезопасности выявили опасную тенденцию, связанную с использованием тактики "типосквата" в контексте пакетов Python. Исследовательская группа компании Sonatype обнаружила множество вредоносных пакетов, которые используют известную библиотеку "requests" для внедрения шифровальщиков, замаскированных под легитимные программные средства. Данная ситуация поднимает важные вопросы о безопасности софта, используемого разработчиками, и о том, как легко злоумышленники могут злоупотребить доверием пользователей с помощью хитроумных маневров. Что такое типоскваттинг? Это метод, при котором злоумышленники регистрируют домены или пакеты с опечатками от популярных названий и понятия, в надежде, что пользователи по ошибке выберут их вместо оригинала. В мире программирования это означает создание пакетов, названных очень похоже на известные библиотеки, что может привести к ситуации, когда разработчики по невнимательности загружают вредоносные версии, считая их безопасными.

Так, в случае с пакетом "requests", который используется для работы с HTTP-запросами, злоумышленники создали множество похожих версий, которые были встраивались в проекты, чтобы создать уязвимости. Согласно заявлению Ax Sharma, исследователя Sonatype, эти пакеты не просто добавляют дополнительные функции или исправления. Они содержат шифровальщики, которые, как правило, предназначены для блокировки доступа к важным файлам на компьютере жертвы. В некоторых случаях жертвы, попавшие в ловушку, видят сообщение с требованием выкупа за расшифровку данных. Однако, как оказалось, злоумышленники предлагают ключи для расшифровки, но это не что иное, как шутка - средство для демонстрации своей власти и способности манипулировать пользователями.

Такой подход вызывает множество вопросов относительно этики подобных действий. В то время как некоторые могут рассматривать это как легкомысленную шутку или предупреждение о необходимости повышенной бдительности, важно помнить, что для многих жертв такая ситуация может обернуться настоящей катастрофой. Потеря доступа к данным, утечка конфиденциальной информации и угроза оказаться в числе жертв киберпреступников — все это может иметь серьезные последствия, как для индивидуальных пользователей, так и для компаний. Важно отметить, что развитие технологий и расширение инструментов, доступных для разработчиков, также создает возможности для злоумышленников. Так, с ростом популярности программирования на языке Python увеличивается количество новых пакетов, что делает более вероятным использование опечаток и схожести названий для обмана разработчиков.

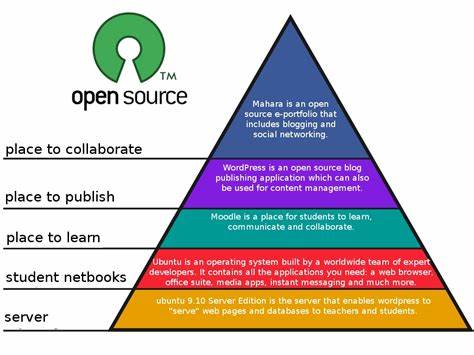

Более того, использование открытого программного обеспечения и библиотек в качестве основ для новых проектов часто предполагает доверие к сообществу, что не всегда оправдано. Как же защитить себя от таких атак? Первым шагом является создание осведомленности среди разработчиков о возможностях атак типа "типоскваттинг". Во-вторых, следует уделять внимание источникам, откуда загружаются библиотеки и пакеты. Рекомендуется проверять подписи этих пакетов, а также обращаться к проверенным репозиториям, таким как PyPI (Python Package Index). Наилучшей практикой будет планирование регулярных аудитов и мониторинг для быстрого реагирования на потенциальные угрозы.

Другим важным шагом является наличие эффективной контрмеры в виде программного обеспечения для защиты от вредоносных программ и регулярное обновление антивирусного программного обеспечения. Именно эти меры могут помочь создать дополнительный уровень безопасности для разработчиков, работающих с открытым программным обеспечением. Как показал недавний инцидент, киберугрозы становятся все более сложными и изощренными. К традиционным методам, таким как фишинг или DDoS-атаки, добавляются новые, которые ставят под угрозу безопасность программного обеспечения, используемого в самых разных сферах – от финансовых услуг до здравоохранения. Рынок программного обеспечения должен адаптироваться к этим изменениям, и разработчики должны быть готовы реагировать на новые угрозы.

Ситуация с вредоносными "типоскват" пакетами подчеркивает необходимость создания более надежных стандартов для проверки и валидации пакетов, доступных в публичных репозиториях. Важно, чтобы разработчики и организации объединяли усилия, чтобы создать безопасную среду для работы с программным обеспечением. Планирование и реализация обучающих программ по кибербезопасности для разработчиков может стать важным шагом на пути к минимизации рисков, связанных с такими атаками. В заключение, современный мир требует от разработчиков не только технических навыков, но и высокого уровня осведомленности о рисках, связанных с киберугрозами. Злоумышленники становятся все более креативными в своих методах, и единственный способ защитить себя – это постоянно обучаться и адаптироваться к новым вызовам.

Typosquatting, как и другие атаки, не исчезнет в ближайшее время, и борьба с этим явлением обязательно станет одной из главных задач в области кибербезопасности в будущем.