В недавнем отчете Fortinet сообщается о новой уязвимости удаленного выполнения кода (RCE) в FortiOS SSL VPN, которая активно эксплуатируется злоумышленниками. Эта уязвимость представляет собой серьезную угрозу для предприятий, использующих решения Fortinet для обеспечения доступа к своим сетевым ресурсам. В данном статье мы рассмотрим, что собой представляет данная уязвимость, как она может быть использована злоумышленниками и какие шаги необходимо предпринять для защиты систем. Что такое уязвимость RCE? Уязвимость удаленного выполнения кода (RCE) - это тип уязвимости, который позволяет злоумышленникам выполнить произвольный код на удаленной системе. Это может привести к получению полного контроля над уязвимым устройством или приложением, а также доступу к чувствительной информации.

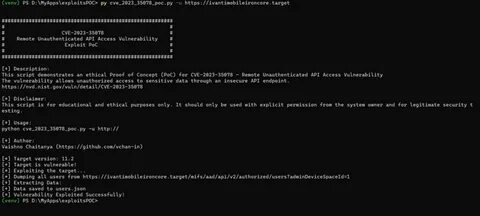

В случае с FortiOS SSL VPN, RCE может быть использован для атаки на инфраструктуру компании, что делает эту уязвимость особенно опасной. Как злоумышленники могут эксплуатировать уязвимость? Злоумышленники могут использовать уязвимость RCE в FortiOS SSL VPN для выполнения произвольных команд на уязвимых устройствах. Это может быть сделано через специальные HTTP-запросы или манипуляции с данными. Эксплотация уязвимости может происходить без необходимости аутентификации, что дает злоумышленникам возможность запускать свои команды на устройствах, находящихся под защитой Fortinet. Уведомление о проблеме от Fortinet Fortinet выпустила официальное предупреждение о данной уязвимости, информируя своих пользователей о возможности атак.

В сообщении они рекомендуют пользователям обновить свои устройства до последней версии FortiOS, чтобы предотвратить возможные атаки. Кроме того, компания призывает интеграторов и других партнеров к повышению уровня безопасности своих систем. Что делать для защиты? 1. Обновление ПО: Первым и наиболее важным шагом является обновление FortiOS до последней версии, в которой исправлены уязвимости. 2.

Мониторинг сети: Важно следить за сетевым трафиком на предмет подозрительной активности. Установите системы мониторинга, которые помогут выявлять аномалии. 3. Настройка брандмауэров: Убедитесь, что ваши брандмауэры правильно настроены и фильтруют ненужный трафик, особенно к веб-интерфейсам FortiOS. 4.

Обучение сотрудников: Проводите регулярные тренинги для сотрудников по кибербезопасности, чтобы они знали, как защитить свою работу и какие действия предпринимать в случае подозрительных сообщений или действий. 5. Резервное копирование данных: Убедитесь, что у вас есть актуальные резервные копии всех важных данных. Это поможет вам восстановиться после возможной атаки. Выводы Уязвимость RCE в FortiOS SSL VPN является серьезной угрозой безопасности для организаций, использующих решения Fortinet.

Активное использование уязвимости злоумышленниками подчеркивает необходимость принятия мер по защите. Обновление ПО, мониторинг сети и обучение сотрудников - это лишь некоторые из шагов, которые можно предпринять, чтобы защитить свою компанию от киберугроз. Для получения дополнительной информации и актуальных обновлений о состоянии безопасности, рекомендуем следить за официальными ресурсами Fortinet и специализированными порталами, освещающими темы кибербезопасности.