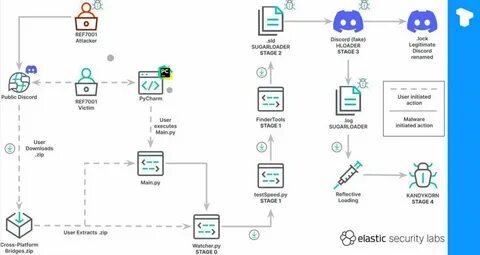

В последние годы блокчейн-технологии становятся все более популярными, привлекая внимание как разработчиков, так и злоумышленников. Группа хакеров Лазарь, известная своими атаками на высокотехнологичные компании и финансовые организации, нацелилась на блокчейн-инженеров с новым вредоносным программным обеспечением, получившим название KandyKorn. Этот malware, предназначенный для macOS, может представлять серьезную угрозу для разработчиков, работающих в этой быстроразвивающейся области. KandyKorn представляет собой сложный инструмент, используемый для кражи конфиденциальной информации и доступа к системам жертв. Основной целью этого вредоносного ПО являются разработчики и специалисты по блокчейн-технологиям, которые чаще всего работают на macOS.

Это объясняется тем, что многие компании в криптоиндустрии предпочитают использовать компьютеры Apple для разработки своих продуктов. Методы заражения KandyKorn использует несколько методов заражения, чтобы обойти защитные механизмы пользователей. В первую очередь, вредоносное ПО распространяется через фишинговые письма и поддельные веб-сайты, которые маскируются под легитимные веб-ресурсы. Жертвам отправляются сообщения, которые выглядят как официальные запросы, связанные с криптовалютами или обновлениями программного обеспечения, призывающие скачать вредоносный файл. Программа также может использовать уязвимости в программном обеспечении, установленном на компьютере жертвы.

Например, злоумышленники могут воспользоваться устаревшими версиями популярных приложений или системных инструментов. Это позволяет KandyKorn инфицировать устройство, обходя антивирусные системы и другие меры защиты. Функциональность вредоносного ПО После успешного заражения KandyKorn взаимодействует с пострадавшей системой, собирая данные о пользователе и его действиях. Это может включать в себя пароли, криптографические ключи, конфиденциальные документы и другую важную информацию. Злоумышленники могут использовать эти данные для кражи средств с криптокошельков жертвы или продажи конфиденциальной информации на черном рынке.

Кроме того, KandyKorn может стать частью ботнета, что позволяет злоумышленникам устраивать DDoS-атаки и осуществлять другие формы кибершпионажа. Такое использование делает вредоносное ПО особенно опасным, поскольку оно влияет не только на отдельную жертву, но и может угрожать целым организациям и их инфраструктуре. Меры защиты Для снижения риска заражения KandyKorn и другими подобными вредоносными программами, блокчейн-инженеры и другие пользователи macOS должны принимать активные меры по защите своих устройств. Вот несколько рекомендаций: 1. Обновление программного обеспечения: Регулярно обновляйте операционную систему и устанавливайте все доступные патчи.

Это поможет устранить известные уязвимости, которые могут быть использованы злоумышленниками. 2. Использование антивирусных решений: Установите надежное антивирусное программное обеспечение, которое может обнаруживать и блокировать вредоносные программы, включая KandyKorn. 3. Осторожность с электронными письмами: Будьте внимательны к фишинговым письмам и не открывайте подозрительные ссылки или вложения.

Проверяйте адреса отправителей и ищите признаки мошенничества. 4. Двухфакторная аутентификация: Используйте двухфакторную аутентификацию для всех своих учетных записей, связанных с криптовалютами и блокчейном. Это добавит дополнительный уровень безопасности к вашим данным. 5.