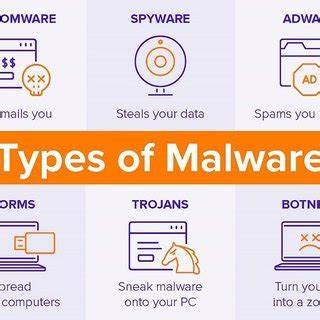

В последние годы киберугрозы стали неотъемлемой частью нашей цифровой жизни. Появление нового, продвинутого вредоносного программного обеспечения под названием "Breach" вызывает серьезные опасения среди специалистов в области информационной безопасности. Этот изощренный штамм вируса способен не только атаковать компьютерные системы, но и отключать антивирусные программы, делая свои действия более разрушительными. Основная задача "Breach" заключается в захвате контроля над системой пользователя. Он использует множество методов для проникновения в компьютеры, начиная от фишинговых атак и заканчивая уязвимостями в системном программном обеспечении.

После внедрения в систему, вирус начинает свою подрывную работу, стремясь отключить любые средства защиты, включая антивирусные программы. Безопасность становится иллюзией, и пользователи оказываются беззащитными перед лицом угрозы. Поскольку мы все больше полагаемся на цифровые технологии, растет и интерес хакеров к уязвимостям в системах. "Breach" попадает в эту категорию программного обеспечения, которое затрагивает не только отдельные компьютеры, но и целые сети организаций. Атаки могут происходить в любое время, и зачастую они приводят к серьезным последствиям для бизнеса.

Уничтожение данных, утечка конфиденциальной информации и финансовые потери - это лишь некоторые из результатов, к которым может привести атака. Ключевым аспектом "Breach" является его способность отключать антивирусные программы. Эта функция делает вирус особенно опасным, поскольку пользователи могут даже не осознавать, что их система была скомпрометирована. Программы, которые призваны защищать пользователей от киберугроз, превращаются в мишени. После отключения антивируса вирус может беспрепятственно атаковать файлы, проводить шифрование данных или даже устанавливать дополнительные вредоносные программы.

Одной из наиболее распространенных стратегий распространения "Breach" является использование злонамеренных ссылок и вложений в электронной почте. Умело замаскированные под легитимные документы, такие как счета или отчеты, эти ссылки на самом деле ведут к загрузке вредоносного ПО. Как только пользователь откроет файл или кликнет на ссылку, вирус активируется, и начинается его разрушительная работа. Предотвращение атак с помощью "Breach" требует от пользователей повышения уровня осведомленности по вопросам кибербезопасности. Первым и самым важным шагом является обучение сотрудников основам безопасности.

Всем следует быть осторожными с электронными письмами от неизвестных отправителей и избегать загрузки вложений из сомнительных источников. Регулярное обновление программного обеспечения также является важной частью защиты. Разработчики часто выпускают обновления, которые исправляют уязвимости и повышают уровень безопасности. Кроме того, компании должны рассмотреть возможность использования многоуровневой защиты, которая включает в себя не только антивирусные программы, но и системы обнаружения вторжений, межсетевые экраны и решения для управления безопасностью. Этот комплексный подход поможет обеспечить надежную защиту от угроз, таких как "Breach", которые могут шифровать данные и делать систему уязвимой для дальнейших атак.

Анализ последствий атак такого рода показывает, что ущерб может быть колоссальным. По данным специалистов, после успешной атаки на бизнес, компании сталкиваются не только с финансовыми потерями, связанными с восстановлением данных, но и с утратой репутации. Партнеры и клиенты могут потерять доверие к организации, и восстановление этого доверия займет много времени. Наиболее эффективным ответом на угрозу "Breach" является действия на будущее. Специалисты рекомендуют организациям внедрять стратегию кибербезопасности, которая включает в себя периодические проверки систем на наличие уязвимостей и тестирование готовности к возможным атакам.

Регулярные учебные тренинги для сотрудников помогут повысить их осведомленность и готовность к потенциальным угрозам. Наконец, важно отметить, что кибербезопасность - это не только ответственность ИТ-отдела. Это задача всей организации. Каждый сотрудник должен осознавать важность безопасности данных и следовать установленным протоколам. В условиях постоянно меняющегося цифрового мира необходимо помнить, что защита от киберугроз - это динамичный процесс.