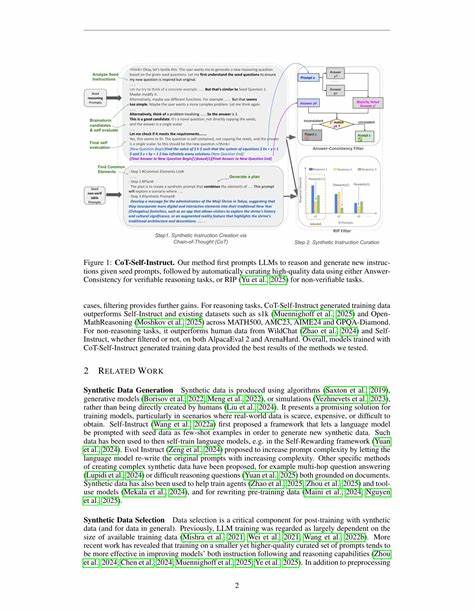

В современном мире данных надежность и безопасность резервных копий приобретают первостепенное значение. Потеря важной информации или невозможность ее восстановить может привести к катастрофическим последствиям для бизнеса и частных пользователей. Создание собственной системы резервного копирования на базе FreeBSD — один из лучших способов обеспечить полное управление процессом, гибкость настроек и высокий уровень безопасности. Вторая часть нашего цикла посвящена практическим аспектам построения такой системы, от выбора оборудования до внедрения современных технологий хранения и защиты данных. Роль FreeBSD в построении резервного сервера трудно переоценить.

Эта операционная система отличается стабильностью, эффективным управлением ресурсами и уникальными возможностями по изоляции сервисов с помощью технологий джейлов (jails). Джейлы позволяют не только структурировать сервисы внутри одной системы, но и повышают безопасность, ограничивая область возможного воздействия при компрометации любой из служб. Выбор дискового пространства — один из краеугольных камней успешной работы резервной системы. При этом важно не только иметь достаточный объем, но и обеспечить высокую отказоустойчивость. Для этого применяются методы избыточности, такие как зеркалирование дисков (mirror) или использование уровней RAIDZ в файловой системе ZFS.

Это дает гарантию того, что при отказе одного из накопителей данные останутся доступными, а восстановление абсолютным минимумом осложнений. Одной из сильных сторон FreeBSD является интеграция с файловой системой ZFS, которая предлагает продвинутые инструменты для работы с резервными копиями. ZFS обеспечивает целостность данных благодаря проверкам на уровне блоков, а также поддерживает создание снимков (snapshots) — мгновенных снимков файловой системы в определенный момент времени. Снимки можно использовать для быстрого восстановления состояния, что особенно полезно в случае случайного удаления или повреждения данных. Для защиты резервных копий необходима надежная схема шифрования.

В случае с локальными серверами на FreeBSD отлично себя зарекомендовал гибридный подход с использованием GELI — низкоуровневого шифрования дисков. Это позволяет зашифровать весь раздел перед созданием ZFS-пула, обеспечивая тем самым максимальную защиту от несанкционированного доступа в случае физической кражи или попытки прямого извлечения данных с носителя. Вариант с послойным шифрованием данных на уровне файловой системы возможен, но добавляет дополнительные сложности и требует внимания к управлению ключами. Если резервный сервер размещается в удаленном датацентре, часто применяется нативное шифрование ZFS. Это позволяет создавать зашифрованные datasets с необходимостью ввода пароля при загрузке системы для монтирования томов.

Такая гибкость дает возможность адаптироваться к разным инфраструктурам и требованиям по безопасности. Одним из важных элементов организации системы бэкапов является разделение сервисов и обеспечение сетевой безопасности. Благодаря технологиям BastilleBSD и vm-bhyve администратор может создавать отдельные изолированные среды для каждого клиента или типа службы. Это повышает устойчивость системы, снижая риски при компрометации одного из компонентов, а также позволяет точно регулировать сетевой трафик и взаимодействие через внутренние мосты (bridges). Настройка локальной сети с мостом bridge0 и внутренним адресным пространством 192.

168.0.0/24, а также использование NAT на внешнем интерфейсе, помогает создать устойчивую архитектуру, поддерживающую автономные инстансы бэкап-серверов, джейлов и виртуальных машин. За счет этого повышается управляемость, а также обеспечивается возможность подключения VPN либо прямого проброса портов с использованием pf — встроенного в FreeBSD брандмауэра. Для резервного копирования информации с систем на FreeBSD и других BSD-подобных ОС с использованием ZFS доверительной и эффективной утилитой служит zfs-autobackup.

Она позволяет делать инкрементные снимки для всех необходимых дата-сетов и понравившимся образом передавать их между серверами, что оптимизирует нагрузку и скорость резервирования. Когда речь идет о системах Linux или других ОС без поддержки ZFS, на помощь приходит BorgBackup — инструмент с открытым исходным кодом, ориентированный на эффективное дедуплицированное архивирование и шифрование. В идеале для каждого сервера создается свой отдельный BastilleBSD jail, что обеспечивает изоляцию и минимизирует риски распространения атаки с одной машины на другую. Плюс, при использовании SSH-протокола с жесткими настройками аутентификации и ограничениями доступа можно значительно повысить общий уровень безопасности. Однако push-модель резервного копирования, характерная для Borg, имеет свои риски, связанные с возможным удалением или шифрованием резервных копий со стороны клиента.

Для их минимизации важно использовать снимки на стороне сервера, ограничивать права доступа и внедрять политические меры по управлению ключами и аудитом активности. Важным компонентом комплексного решения является внедрение Proxmox Backup Server (PBS) в качестве виртуальной машины, развернутой средствами vm-bhyve. Такой подход сочетает преимущества специализированного софта для бэкапов с надежностью и производительностью FreeBSD-хоста. PBS с версии 4.0 Beta позволяет размещать свои данные на S3-совместимых хранилищах, что значительно упрощает масштабирование и репликацию.

В качестве хранилища для Proxmox на FreeBSD можно использовать Minio — легковесный и надежный объектный сервер S3, запускаемый в отдельном BastilleBSD джейле. Minio работает напрямую с физическим ZFS пулом, что исключает лишние слои виртуализации и повышения производительности хранения данных. Важной частью настройки является использование TLS-сертификатов для шифрования соединений и обеспечения доверия между PBS и Minio. В дополнение к основным сценариям защиты резервных копий рекомендуется регулярно делать локальные снимки бэкап-репозиториев серверов и джейлов на FreeBSD. Это позволяет защититься от внутренних угроз, таких как инсайдерские атаки или автоматическое удаление из вредоносных программ.

Создание такой сложной и многоуровневой системы требует тщательного планирования, однако преимущества очевидны. Надежные резервные копии, изолированные среды, эффективное шифрование, контроль доступа и архитектура, ориентированная на минимизацию поверхности атаки — все это обеспечивает стабильный и безопасный сервис резервного копирования. FreeBSD с ее продвинутыми функциональными возможностями и широким набором инструментов — идеальная платформа для построения такого рода инфраструктуры. Благодаря совместной работе ZFS, BastilleBSD, vm-bhyve и современным средствам резервного копирования достигается высокая степень контроля и уверенности в сохранности ваших данных. Заключительным этапом остается настройка мониторинга и ведение журналов, чтобы операторы всегда были уверены в успешном выполнении процедур резервного копирования и могли быстро реагировать на возможные сбои.

Ведь, как показывает практика, именно своевременное обнаружение проблем позволяет избежать потери данных и простоев. Таким образом, комплексный подход к построению системы резервного копирования на FreeBSD позволяет создавать надежный “фронт” для защиты дорогостоящей и важной информации, обеспечивая скорость восстановления, безопасность и масштабируемость. Следующие этапы работы могут быть посвящены настройке клиентов и разработке автоматических сценариев контроля работоспособности всей системы.