Безопасность платежных систем становится все более актуальной темой в современном мире цифровых технологий. С развитием бесконтактных платежей и использованием NFC-карт возрастают и риски, связанные с их уязвимостью. В 2023 году специалисты по кибербезопасности выявили критическую уязвимость в одной из популярных систем пополнения карт от компании KioSoft, известного производителя терминалов самообслуживания. Несмотря на серьезность инцидента, исправление проблемы заняло у компании более года, что вызвало множество вопросов и опасений среди экспертов и пользователей. Компания KioSoft предоставляет решения для ритейла и автоматических терминалов оплаты, таких как стиральные машины в прачечных, автоматы по продаже товаров и услуги на автомойках.

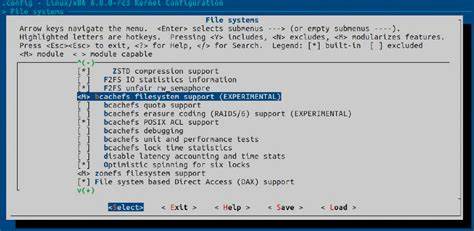

Компания утверждает, что ее оборудование представлено более чем в 35 странах, включает более 41 тысячи киосков и более 1,6 миллиона платежных терминалов. Однако именно широкий охват использования продукции и масштабируемость стали факторами, усугубившими потенциальный вред от эксплуатации выявленной уязвимости. В 2023 году специалисты из консалтинговой компании SEC Consult обнаружили, что хранимые на картах денежных средств данные не защищены должным образом. В основе проблемы лежит использование технологии MiFare Classic - NFC-карт с известными давно уязвимостями. Данные о балансе пользователя сохраняются непосредственно на карте, а не на надежном защищенном сервере.

Это означало, что злоумышленники, обладающие профильными знаниями и необходимым оборудованием, могли изменять сумму на карте напрямую. Суть атаки заключалась в том, что с помощью специализированного оборудования, например, Proxmark - инструмента для анализа и взлома RFID-меток - злоумышленник может считать данные с карты, модифицировать их и переписать назад, искусственно увеличивая баланс. Практически, такой метод позволяет создавать деньги из воздуха без какого-либо взаимодействия с онлайн-системой, обеспечивая возможность бесконечного пополнения карт. Максимальная сумма, которую можно было увеличить на одной карте, составляла до 655 долларов, причем этот процесс можно было многократно повторять. Проблема усугублялась тем, что KioSoft не обладала оперативной реакцией на сообщения о баге.

После первичного уведомления в октябре 2023 года начался долгий период молчания - многочисленные запросы о статусе исправления оставались без ответа. Ключевым моментом в истории стало вмешательство CERT Coordination Center при Институте программной инженерии Карнеги-Меллон, что подвигло компанию наконец сосредоточиться на устранении уязвимости. В течение 2024 и первой половины 2025 года компания неоднократно просила продлить сроки раскрытия информации о распространенной уязвимости, что вызывает сомнения в наличии готового исправления. Только летом 2025 года KioSoft официально сообщила об выпуске патча и намерении внедрять новое аппаратное обеспечение для повышения защиты. Однако подробностей о версиях программного обеспечения и технических деталях патча предоставлено не было, а представители компании отказались комментировать ситуацию в публичном поле.

SEC Consult, не имея доступа к терминалам после окончания исследований, не смогли подтвердить эффективность выпущенного исправления, что дополнительно волнует специалистов по безопасности и пользователей. Несмотря на заявления компании о том, что большая часть ее продуктов не использует уязвимую технологию MiFare Classic, широкое распространение оборудования вызывает опасения об объемах потенциальных жертв и риске мошенничества. История с уязвимостью KioSoft ярко иллюстрирует проблемы, с которыми сталкиваются производители оборудования для бесконтактных платежей при интеграции стареющих технологий в современные решения. MiFare Classic, хотя и широко распространен из-за своей стоимости и простоты использования, известен своими критическими недостатками в плане безопасности. Отсутствие надежной аутентификации и шифрования создает лазейки, которые легко эксплуатируются опытными злоумышленниками.

Такие риски требуют тщательного анализа и планирования при выборе используемых компонентов для платежных систем. Главный урок из этой истории заключается в том, что хранение данных о балансе на карте, а не на защищенном сервере, - практика, которой следует избегать в современных платежных решениях. Любое распределение данных требует надежной защиты, а критичные суммы должны подтверждаться через удаленные и проверяемые сервисы. Иначе уязвимая локальная логика может стать золотой жилой для киберпреступников. Долгая задержка с исправлением безопасности также подрывает доверие пользователей и клиентов к производителю.

Современный бизнес и отрасль кибербезопасности требуют прозрачности, своевременного реагирования и профессионального подхода к реагированию на угрозы. Отсутствие коммуникации и игнорирование уведомлений о баге - серьезное упущение, которое может привести к краху репутации и финансовым потерям. Для пользователей и бизнесов, использующих подобные решения, данный инцидент является призывом к внимательному оцениванию безопасности всех компонентов инфраструктуры. Важно активно контролировать обновления от поставщиков, запрашивать технические детали внедряемых исправлений и быть готовыми к возможной смене оборудования, если оно базируется на устаревших и уязвимых технологиях. Регулярные аудиты безопасности и тестирование систем помогут минимизировать риски возникновения подобных инцидентов.

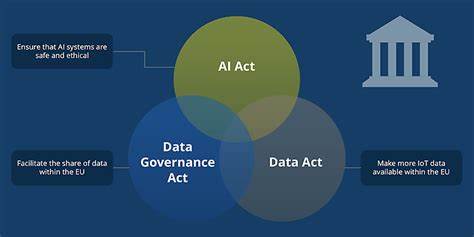

Кроме того, инцидент подчеркивает необходимость развития законодательства и отраслевых стандартов, регулирующих безопасность электронных платежных систем. Современные нормы должны требовать обязательного своевременного информирования о выявленных уязвимостях и скорейшего устранения рисков для пользователей. Подводя итог, можно отметить, что кейс с KioSoft и бесконечным взломом пополнения карточного баланса является наглядным примером того, как отставание от современных стандартов безопасности и медленные реакции на инциденты могут привести к масштабным угрозам. Безопастность в сфере платежей - это не только технологический вопрос, но и искусство управления рисками, построения доверия и соблюдения этических стандартов. Рынок бесконтактных платежей продолжит расти, требуя от производителей и операторов повышенного внимания к кибербезопасности.

Пользователи, в свою очередь, должны быть информированы и осведомлены о потенциальных рисках и методах защиты своих данных и средств. Лишь совместными усилиями индустрия сможет обеспечить надежную и безопасную финансовую экосистему будущего. .