В современной разработке программного обеспечения одним из ключевых вызовов становится обеспечение надежного и удобного тестирования изменений до их попадания в основную ветку продукта. Зачастую в командах разработчиков появляется проблема «works on my machine» — когда код работает на локальной машине разработчика, но ведет себя непредсказуемо в других средах. Успешное решение этой проблемы возможно при автоматизации развёртываний изолированных окружений для каждого Pull Request (PR), что позволяет ощутимо улучшить процесс тестирования и коммуникацию внутри команды. Именно такую систему построил Педро Тейшейра с использованием технологий AWS и GitHub Actions, реализовав полноценный AWS стэк для каждого PR с индивидуальными доменами, SSL сертификатами и полной изоляцией. Основная идея состоит в том, чтобы каждый раз, когда открывается новый PR, автоматически запускалась цепочка процессов, которая создает отдельное окружение в AWS, включающее в себя API Gateway, Lambda-функции, базы данных DynamoDB, S3-баки и другие необходимые компоненты.

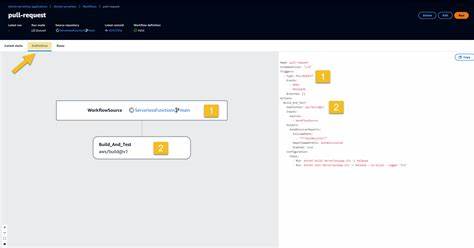

Такой подход позволяет разработчикам иметь свою собственную, максимально приближенную к продакшену, среду для тестирования и демонстраций изменений, не мешая и не конфликтуя с другими ветвями разработки. Вся система построена вокруг декларативного описания инфраструктуры с помощью фреймворка Architect (arc), а управление развертыванием происходит через GitHub Actions. Использование Architect значительно упрощает описание сложной серверлесс архитектуры, позволяя разработчикам сосредоточиться на логике приложения, а не на тонкостях настройки AWS сервисов. Описание инфраструктуры сводится к простому конфигурационному файлу, где указываются HTTP маршруты, таблицы базы данных, очереди для фоновых задач и подключаемые плагины. Особое место в системе занимает кастомный плагин, который динамически подставляет индивидуальный домен для каждого PR в шаблон CloudFormation, а также настраивает SSL сертификаты и DNS записи в Route53.

Это гарантирует, что каждому развёрнутому окружению можно безопасно и удобно получить доступ через уникальный URL с HTTPS. Автоматизация через GitHub Actions добавляет системе высокую степень надежности и удобства. Все действия по сборке, тестированию и развёртыванию запускаются сразу после создания или обновления PR. При этом реализован важный механизм контролирования одновременных развёртываний для исключения конфликтов – благодаря функции concurrency каждое деплоймент за PR запускается последовательно, предотвращая ошибки во взаимодействии с ресурсами AWS, которые не терпят параллельного обновления. Для повышения скорости билд-процессов используются специализированные BuildJet раннеры с большим количеством ресурсов, что особенно важно при компиляции тяжелых компонентов, например WebAssembly.

Важным элементом архитектуры является грамотное управление секретами и конфигурацией. Все чувствительные данные, такие как API ключи и секреты JWT, хранятся в GitHub Secrets и передаются на стадии деплоя через переменные окружения. Это обеспечивает безопасное хранение и упрощает управление доступом, исключая попадание конфиденциальной информации в репозиторий кода. Каждое окружение получает свой уникальный набор переменных и полностью изолировано от других, благодаря отдельным CloudFormation стекам и созданным поддомейнам. В инфраструктуру включены мощные механизмы логирования и мониторинга.

AWS CloudWatch собирает логи всех Lambda-функций, отслеживает показатели производительности и формирует тревоги при возникновении ошибок. Кроме того, работа деплоя или возникающие сбои незамедлительно уведомляются через интеграцию с Discord, что позволяет команде быстро реагировать на изменения. Для каждого PR доступна ссылка на рабочее окружение, которую можно легко поделиться с заинтересованными сторонами для демонстрации и обсуждения нового функционала. С точки зрения стоимости система построена с учетом оптимизации расходов. Архитектура серверлесс подразумевает оплату только за фактическое использование ресурсов, а дополнительные меры предусматривают автоматическое масштабирование Lambda, организацию TTL индексов в базах DynamoDB для очистки устаревших данных и внедрение lifecycle политик для хранения на S3.

Также реализованы скрипты автоматической очистки старых окружений, чтобы не копились ненужные ресурсы и не росли затраты. Для разработки системы были учтены типичные сложности и сделаны соответствующие выводы. Например, поддержка последовательных деплойментов помогает избежать столкновений с блокировками в AWS CloudFormation, а использование wildcard SSL сертификатов значительно упрощает управление HTTPS для динамически генерируемых поддоменов. Стратегии обработки ошибок включают проверку на наличие секретов в артефактах билдов и подробный мониторинг инфраструктуры на этапе выполнения. Отдельно выделяется возможность масштабирования решения по мере роста команды и повышения нагрузки.

Предусмотрено расширение на мульти-региональные развёртывания, проведение автоматических тестирований на стадиях PR и интеграция с фичер-флагами. Такой подход обеспечивает высокую гибкость и стабильность, позволяя командам успешно работать в любом масштабе. Практическая реализация начинается с настройки необходимых AWS ресурсов — создания аккаунта с правами для работы с CloudFormation, API Gateway, Lambda, Route53 и другими сервисами. Требуется также конфигурация wildcard SSL сертификата, который покрывает все поддомены, необходимые для PR окружений. Затем создается репозиторий с архитектурным файлом arc и плагином для подключения кастомных доменов.

В GitHub настраиваются Actions и секреты для безопасного взаимодействия с AWS. Стартовый pipeline строится плавно, начиная с простой автоматической сборки и развёртывания без дополнительных сложностей, постепенно расширяясь уведомлениями, тестами и очисткой. Результатом становится инфраструктурное решение, существенно повышающее качество разработки. Каждый инженер получает возможность мгновенно проверить свои изменения в полноценной изолированной среде, точно имитирующей продакшен. Это способствует быстрому выявлению и исправлению ошибок, уменьшает риски интеграции и сокращает время на верификацию кода.

Команды могут быстрее делиться промежуточными результатами с заинтересованными лицами, улучшая коммуникацию и прозрачность процессов. Запуск системы требует тщательного планирования и внедрения, но даже начальные шаги создают впечатляющие результаты. Построение инфраструктуры как кода с применением Architect помогает минимизировать ошибки конфигурации и ускорить развитие проекта. Автоматизация через CI/CD исключает человеческий фактор и обеспечивает повторяемость процессов. Разделение окружений для каждого PR полностью исключает конфликты между разработчиками и создает комфортную среду для экспериментов.

Для тех, кто серьезно заинтересован в построении подобной системы, рекомендуется обратить внимание на особенности именования ресурсов — использование четкой схемы, привязанной к номеру PR, облегчает управление и отладку. Важно принимать во внимание потребности в мониторинге и алертинге, чтобы оперативно реагировать на сбои и контролировать нагрузку. Не стоит забывать и о необходимости регулярной очистки ресурсов, чтобы проекты не сталкивались с неожиданными затратами. В целом, описанный подход задает новый стандарт для командной разработки ПО, поднимая планку по скорости и качеству интеграции кода. Он иллюстрирует, как современные инструменты облачной инфраструктуры и CI/CD могут быть объединены в единую удобную систему, где каждая ветвь кода получает собственный продакшен-подобный стек с индивидуальным доступом и безопасностью.

Использование данного подхода позволяет значительно сократить время обратной связи, повысить продуктивность и качество работы разработчиков, а также упростить процессы тестирования и выпуска новых фич. Этот инновационный способ развёртывания становится особенно актуальным для крупных проектов с распределенными командами, где важна параллельная работа без конфликтов и обеспечение высокой стабильности конечного продукта. Завоевание таких преимуществ требует внедрения инфраструктурных практик, которые гармонично сочетают в себе автоматизацию, изоляцию и безопасность. Однако результат стоит вложенных усилий: когда ваша команда может видеть свои изменения в полностью готовой и изолированной среде сразу после создания PR, она становится более уверенной, быстрой и эффективной. В заключение, развёртывание отдельного AWS стэка для каждого Pull Request – это современное и мощное решение, изменяющее парадигму разработки и тестирования.

Такой подход помогает инженерам достигать новых высот качества и производительности, превращая процесс интеграции кода из рутинной и рискованной задачи в удобный и контролируемый процесс. Настало время, когда каждое изменение кода может быть проверено в реалистичной и безопасной среде практически мгновенно, создавая условия для стабильного и успешного развития проектов.