В последние годы киберугрозы, исходящие от государственно спонсируемых групп хакеров Северной Кореи, приобрели новую масштабность и сложность. Одним из последних трендов стала активность группы BlueNoroff, известной своими атаками на финансовый сектор и стремлением украсть криптовалюту. За последние месяцы исследователи кибербезопасности зафиксировали серию изощренных атак, в которых злоумышленники используют платформу Zoom для проникновения в системы жертв. Суть методов, применяемых хакерами, основывается на социальной инженерии и манипуляции пользователями во время онлайн-встреч. Зачастую, жертвы получают приглашения на Zoom-встречи или оказываются вовлечены в фейковые видеозвонки с поддельными участниками, созданными с помощью технологий глубокого фейка.

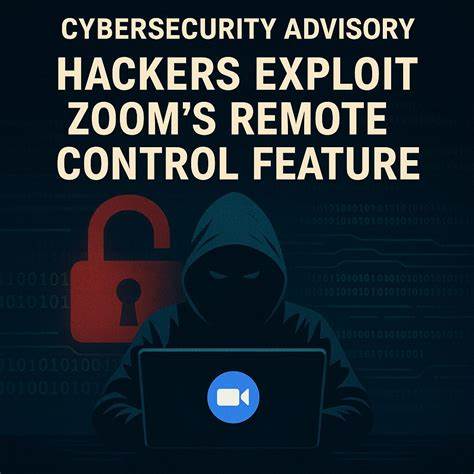

В момент возникновения коммуникационных проблем, например с аудио, злоумышленники предлагают жертвам выполнить определённые команды или установить вредоносные расширения, якобы для решения проблем с технологией. Эти действия на самом деле предоставляют хакерам полный контроль над компьютерами пользователей. Известен случай с основателем компании Ability AI Евгением Выборовым, который подвергся такой атаке. После запланированного звонка мошенники направили его на фальшивую страницу поддержки Zoom и убедили выполнить терминальные команды для устранения «звукозаписывающей неисправности». Однако, настороженный предприниматель прекратил взаимодействие, когда запросы продолжились и возникли подозрения в подозрительном поведении собеседников.

Злоумышленники, как описано в его свидетельствах, после этого просто удалили все их диалоги и исчезли. Другой эпизод произошёл с сотрудником канадской компании, работающей в сфере онлайн-гемблинга. Во время звонка с подлогом инструкции на установку «исправляющего» скрипта, маскирующегося под инструмент для исправления проблем с аудио, пользователь ввёл свои данные, открыл доступ к системе и заразил своё устройство инфошпионами. Киберпреступники получили возможность извлекать чувствительную информацию, включая браузерные данные, ключи доступа и прочие конфиденциальные сведения. Новые сведения показывают, что атаки стали более сложными, с использованием множества вредоносных компонентов, включая трояны и клавиатурные шпионы.

В одном из треков исследования, проведённого компанией Huntress, идентифицировано заражение несколькими вредоносными программами, среди которых Telegram 2 persistence tool, Root Troy V4 backdoor, а также специализированные загрузчики и инфостилеры, нацеливающиеся на похищение криптографических данных и учетных записей. Особое внимание привлекла технология глубокого фейка, применяемая для убедительной имитации руководителей компаний в режиме реального времени. Это создает иллюзию подлинности и заставляет жертв доверять инструкциям и рекомендациям, мягко манипулируя человеческой психикой и вызывая снижение уровня бдительности. Согласно аналитикам, группы хакеров, стоящие за этими атаками, связаны с известной северокорейской APT-группой под названиями CageyChameleon, Copernicium, Sapphire Sleet и Stardust Chollima. Их специализацией является именно нападение на криптовалютные активы и финансовые организации.

Используя Zoom, хакеры значительно расширяют сферу воздействия, обрабатывая высокий объем жертв по всему миру с помощью массовых кампаний социальной инженерии. Самая опасная часть этих атак — прямое вовлечение пользователей в процесс заражения. Это не классическая эксплуатация уязвимостей через проломы в ПО, а хитроумное психологическое воздействие, которое заставляет жертву работать на злоумышленника. Жертвы добровольно запускают вредоносные скрипты, вводят свои учетные данные и отключают механизмы безопасности, что позволяет установить долговременный контроль над системой. Вслучае успешного захвата систем, злоумышленники могут использовать их для кражи финансовых ресурсов, распространения дальнейших вредоносных программ и получения доступа к корпоративным сетям.

Особенно высок риск для компаний, работающих в сфере криптовалют, финансовых сервисов и онлайн-гемблинга, которые на данный момент являются основными целями BlueNoroff. Специалисты советуют пользователям и компаниям увеличивать уровень осведомленности о подобных схемах, обучать сотрудников распознавать подозрительные ситуации и использовать надежные методы двухфакторной аутентификации. Возможно рассмотреть варианты перехода на альтернативные платформы для видеоконференций, где безопасность и контроль связи лучше обеспечены. Кроме того, эксперты по кибербезопасности рекомендуют не выполнять непроверенные команды и не устанавливать расширения, когда это не было обусловлено официальными каналами. Важна внимательность к исходным URL и каналам распространения ссылок, которые часто приходят через социальные сети и мессенджеры.

В целом атаки северокорейских хакеров с использованием Zoom демонстрируют опасный сдвиг в способах ведения кибервойны и экономического шпионажа. Их успехи базируются не только на техническом превосходстве, но и на глубоком понимании человеческой психики и методов манипуляции пользовательским поведением. В условиях постоянного роста дистанционной работы и использования цифровых коммуникаций важно оставаться настороже, внедрять непрерывные процессы обучения и повышать стандарты кибербезопасности в организациях всех масштабов. Только сбалансированное сочетание технологических решений и человеческой осведомленности может противостоять таким комплексным угрозам будущего. Следует также обратить внимание на законодательные и организационные меры, направленные на борьбу с государственно спонсируемыми кибератаками и улучшение международного сотрудничества в сфере безопасности цифровых платформ.

Без усилий на глобальном уровне противодействовать таким угрозам крайне трудно. Резюмируя, опасность применения Zoom в качестве инструмента для атак, воплощённых северокорейской группировкой BlueNoroff, подчеркивает необходимость осознанного и аккуратного подхода к выбору и использованию средств коммуникации, а также постоянного развития информированности и ресурсов по защите от социальных манипуляций и вредоносных программ.