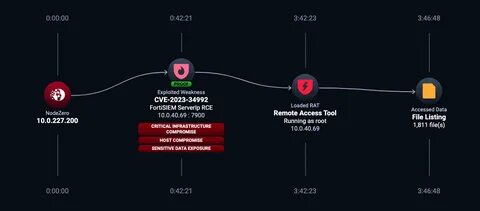

Недавно в новостях кибербезопасности появилась информация о том, что эксперты выпустили код Proof of Concept (PoC), который демонстрирует, как злоумышленники могут использовать уязвимость в системе Fortinet Security Information and Event Management (SIEM) для удаленного выполнения кода (RCE). Эта ситуация вызывает серьезные опасения среди организаций, использующих решения от Fortinet, так как уязвимость может быть использована для компрометации систем и получения несанкционированного доступа к конфиденциальной информации. Что такое Fortinet SIEM? Fortinet SIEM представляет собой решение, позволяющее организациям централизованно собирать, анализировать и хранить данные о безопасности. Система помогает в выявлении угроз, управлении инцидентами и соблюдении нормативных требований. Однако любые уязвимости в таких системах могут привести к серьезным последствиям.

Уязвимость и её последствия Согласно последним отчетам, уязвимость в Fortinet SIEM может позволить злоумышленнику выполнять произвольный код на сервере. Это может привести к утечке данных, повреждению файлов или даже полному контролю над системой жертвы. Важность этой уязвимости усиливается тем, что Fortinet SIEM используется многими крупными организациями, что делает её привлекательной целью для кибератак. Экспертам удалось создать PoC код, который демонстрирует, как можно воспользоваться этой уязвимостью. Это означает, что злоумышленники могут адаптировать представленный код для запуска атак на уязвимые системы.

Опубликование такого кода часто служит двойным ножом: с одной стороны, это подчеркивает серьезность проблемы, но с другой стороны, дает злоумышленникам инструменты для эксплуатации. Как защититься от уязвимости Если ваша организация использует решения Fortinet SIEM, вам следует принять меры по обеспечению безопасности, чтобы снизить риски, связанные с этой уязвимостью. Вот несколько шагов, которые вы можете предпринять: 1. Обновите программное обеспечение: Проверьте, доступны ли обновления и исправления для вашего Fortinet SIEM. Производитель уже может выпустить патчи для устранения известной уязвимости.

2. Мониторинг систем: Проведите аудит своих систем, чтобы выявить любые подозрительные активности или попытки эксплуатации. Используйте дополнительные средства мониторинга, чтобы отслеживать входящие и исходящие потоки данных. 3. Сеть безопасности: Настройте брандмауэры и другие инструменты для минимизации шансов на успешные атаки.

Ограничьте доступ к SIEM только авторизованным пользователям. 4. Обучение сотрудников: Регулярно информируйте своих сотрудников о лучших практиках в области кибербезопасности. Обучение позволит минимизировать ошибки, которые могут стать причиной успешных атак. 5.

Разработка плана реагирования: Проведите подготовку и тестирование плана реагирования на инциденты, чтобы подготовиться к возможной атаке. Заключение Удаленное выполнение кода остается одной из наиболее опасных и распространенных уязвимостей в современных киберугрозах. Публикация PoC эксплойта для Fortinet SIEM подчеркивает важность постоянного мониторинга систем и актуализации программного обеспечения. Принятие проактивных мер по защите ваших ресурсов может спасти вашу организацию от серьезных финансовых и репутационных потерь в будущем. Следите за обновлениями и будьте в курсе текущих угроз в сфере кибербезопасности.

Бдительность и своевременные действия могут предотвратить множество проблем и сохранить целостность вашей системы.