В эпоху стремительного развития цифровых валют такие технологии, как аппаратные кошельки, стали неизменным спутником для миллионов пользователей по всему миру. Эти устройства предназначены для защиты криптовалют от онлайн-угроз, обеспечивая надежное хранение приватных ключей. Однако на всесвітній хакерській конференції 35C3, що відбулася у 2018 році, було продемонстровано важливі вразливості в популярних моделях апаратних гаманців від компаній Trezor і Ledger, які змусили багато людей переосмислити ступінь їхньої безпеки. Аппаратные кошельки долгое время считались наиболее надежным вариантом хранения криптовалют по сравнению с программными решениями. Благодаря изоляции от интернета и физической защите приватных ключей, они минимизируют риски хакерских атак и вирусных заражений.

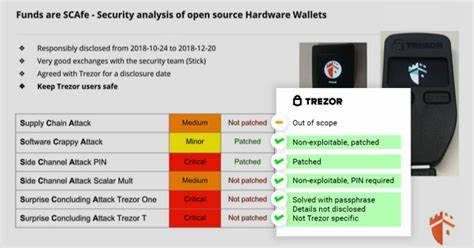

Тем не менее именно конференция 35C3 — крупное событие, собирающее ведущих специалистов по IT-безопасности — выявила реальные угрозы, которые могут существенно подорвать доверие пользователей Исследование взломов было проведено тремя известными экспертами в сфере кибербезопасности — Дмитрием Недоспасовым, Томасом Ротом и Джошем Датко. Они представили четыре различных типа успешных атак на аппаратные кошельки. Среди устройств, подвергшихся анализу, оказались Ledger Nano S, Ledger Blue и Trezor One — лидеры рынка, широко используемые как новичками в криптоинвестировании, так и профессионалами. Одна из наиболее тревожных уязвимостей была обнаружена в модели Ledger Blue, которая стоит дороже и позиционируется как более защищённое устройство. Учёные продемонстрировали возможность считывания PIN-кода во время ввода.

Это стало возможным благодаря случайным электромагнитным излучениям от линии связи процессора и дисплея. Используя направленную антенну, злоумышленник теоретически может расположиться даже в соседней комнате и с высокой точностью определить вводимые цифры. Именно такой компромисс между удобством пользователя и безопасностью вызвал серьезную озабоченность. Другой показательный момент связан с упаковкой кошельков. Исследователи показали, что защитные наклейки — пломбы на коробках — очень легко удаляются и могут быть возвращены на место без видимых следов, что создает риск атаки на цепочку поставок.

Этот вид мошенничества особенно опасен для крупных держателей криптовалют и институциональных инвесторов, где каждое устройство может быть предметом предварительного вмешательства, направленного на кражу данных. Эксперты также рассказали о способе взлома устройства Trezor One в случае его физического похищения. Ключевой метод — Glitch-атака, при которой создаётся намеренный сбой в работе микроконтроллера. Это позволяет временно отключить или изменить процессы защиты, получить доступ к секретным данным и, в конечном итоге, украсть средства. Несмотря на кажущуюся сложность реализации такого подхода, вопросы безопасности при работе с устройствами, содержащими значительные суммы, выходят на первый план.

Основной вывод специалистов — аппаратные кошельки остаются более безопасными по сравнению с программными криптокошельками на интернет-устройствах. Однако абсолютной гарантии безопасности они не дают. Для начинающих пользователей укрепление безопасности возможно при наличии минимального количества активов, хранимых в кошельках, и использовании простых правил предосторожности. Для крупных владельцев цифровых активов логично обращаться к более комплексным решениям, включающим использование аппаратных модулей безопасности (HSM), поделенных ключей и многофакторную аутентификацию. Более того, исследователи отметили, что многие пользователи не осознают простейших угроз — например, кражи бумажного резервного ключа (seed phrase), который может полностью открыть доступ к кошельку.

Физическая безопасность этого листка иногда пренебрежительно игнорируется, что делает бессмысленной защиту самого устройства. Такие случаи краж происходят регулярно и становятся причиной потери огромных сумм. Оптимальным методом защиты эксперты называют распределение seed phrase по нескольким доверенным лицам с использованием методов шеринга ключей, при которых для восстановления доступа требуется несколько частей секретной информации. Это существенно снижает риск полной потери средств при краже или утере одного компонента. Интересно, что в ходе доклада исследователи также демонстрировали запуск игры Snake на устройстве Nano S, что свидетельствует о гибкости и расширенных возможностях аппаратных кошельков, но одновременно подчеркивает необходимость более глубокого изучения их программного обеспечения и протоколов безопасности.

Выводы, сделанные в ходе 35C3, стали важным стимулом для производителей аппаратных кошельков пересмотреть свои стандарты производства и безопасности. Многие устройства теперь разрабатываются с применением элементов банковских технологий, таких как защита компонентов от вскрытия, автоматическое удаление ключей при взломе корпуса и повышение стойкости к электромагнитным атакующим воздействиям. Ситуация наглядно демонстрирует, что развитие криптобезопасности требует постоянного контроля, обновления и совершенствования аппаратных решений, а также внимательного отношения пользователей к своим устройствам. Ни одна технология не может гарантировать стопроцентной безопасности — поэтому комплексный подход, включающий физическую защиту, обновления ПО и грамотное распределение рисков остаются ключевыми элементами при хранении криптовалют. Понимание этих угроз помогает избежать паники и принимает обоснованные решения.