В современном мире цифровая безопасность и конфиденциальность находятся под постоянным давлением со стороны различных технологий и программных средств, используемых как государственными, так и частными организациями. В Китае растет интерес к развитию и применению инновационных инструментов, которые позволяют правоохранительным органам осуществлять сбор информации с мобильных устройств задержанных лиц. Одним из таких инструментов является Massistant — специализированный мобильный форензик-инструмент, который может тайно извлекать информацию с конфискованных телефонов, включая SMS-сообщения, данные о GPS-локации, изображения, аудиофайлы и даже переписку из мессенджеров. Его использование вызывает серьезные вопросы в отношении прав человека, конфиденциальности и законности подобных методов наблюдения.Важно понимать, что Massistant является преемником более раннего инструмента MFSocket и разработан китайской компанией SDIC Intelligence Xiamen Information Co.

, Ltd., ранее известной как Meiya Pico. Эта компания специализируется на разработке программного обеспечения и оборудования для цифровой криминалистики и сетевой безопасности. Ее продукция широко применяется китайскими правоохранительными структурами, а также экспортируется на международные рынки, что вызывает беспокойство у правозащитных организаций и международных экспертных сообществ.Сам механизм работы Massistant предполагает физический доступ к мобильному устройству.

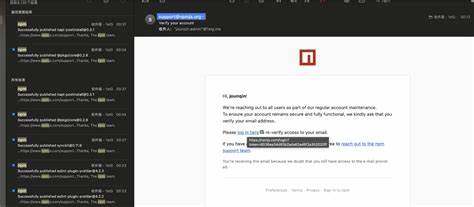

Этот ограничительный фактор делает его особенно удобным для использования на пограничных пунктах контроля или при других ситуациях, когда у сотрудников правоохранительных органов появляется возможность изъять телефон под предлогом проверки. Установленная на телефон программа после запуска взаимодействует с сопутствующим десктопным программным обеспечением, позволяющим удаленно извлекать из устройства данные. После запроса и получения специфических разрешений со стороны пользователя дальнейшее взаимодействие не требуется, а попытки принудительного выхода из приложения приводят к отображению предупреждающего сообщения об ошибке.Особенностью Massistant является его способность автоматически удаляться с устройства после отключения от USB-соединения, что делает успешное обнаружение программы сложной задачей для конечного пользователя. Помимо традиционных возможностей, таких как извлечение SMS, контактов, фотографий и аудиозаписей, инструмент дополнительно поддерживает сбор информации из мессенджеров третьих сторон.

В частности, помимо Telegram, теперь можно собирать данные из популярных приложений как Signal и тайваньского Letstalk, имеющего свыше ста тысяч загрузок на Android. Значительно расширена и функциональность подключения: Massistant может взаимодействовать с устройствами через Android Debug Bridge (ADB) по Wi-Fi, что позволяет копировать дополнительные файлы без физического подключения к USB.Китайская компания также создает собственные разработки для экосистемы iOS, что подтверждается обнаруженными изображениями и наличием патентов, включающих технологии извлечения данных и биометрической идентификации пользователей посредством голосовых отпечатков. Это свидетельствует о намерении разработчика охватить все основные мобильные платформы, расширяя сферу действия своих продуктов.Международные правозащитные организации выражают серьезные опасения по поводу применения Massistant в контексте массового слежения и преследования этнических и религиозных меньшинств в Китае, особенно уйгуров в Синьцзяне.

Ранее, в 2017 году, Meiya Pico была замечена в использовании специализированного оборудования для сканирования смартфонов на предмет террористического контента в этом регионе. В 2021 году компания была санкционирована Управлением по контролю за иностранными активами Минфина США (OFAC) за содействие биометрическому наблюдению и контролю таких групп.Это поднимает важные вопросы о безопасности путешественников и бизнес-личностей, посещающих Китай. Любой посетитель, остановленный на границе или в других местах контроля, рискует столкнуться с тайным извлечением конфиденциальных данных со своего мобильного устройства без ведома и согласия. В широком смысле такое использование инструментов для законного перехвата может дестабилизировать и подорвать доверие к цифровой безопасности и международному общению.

Помимо Massistant, недавно была обнаружена другая шпионская программа под названием EagleMsgSpy, которая также якобы задействована китайской полицией для перехвата данных мобильных устройств в рамках законных расследований. Эти разработки демонстрируют тенденцию к все более глубокой интеграции специализированных цифровых технологий в оперативную деятельность государственных служб страны.Рассмотрение опыта использования Massistant позволяет увидеть сложные взаимодействия между новым уровнем технологической слежки и правовыми нормами в разных странах. В условиях растущей цифровой зависимости важно вести открытый диалог о балансе между мерами безопасности и правами на личную свободу и приватность.• Говоря о технических особенностях, Massistant продемонстрировал эволюцию инструментов криминалистической экспертизы мобильных устройств.

Интеграция Wi-Fi соединений в работу с Android-устройствами позволяет оператору получать доступ к данным без необходимости прямого физического подключения устройства, что увеличивает риск злоупотреблений.• Возможность сбора данных из различных мессенджеров расширяет сферу перехвата и усложняет задачи защиты данных для пользователей, особенно учитывая, что такие приложения зачастую позиционируются как защищенные и конфиденциальные.• Автоматическое удаление приложения сразу после окончания сеанса работы значительно затрудняет обнаружение его присутствия, что вызывает дополнительные опасения в сфере безопасности личной информации.Аналитики в области кибербезопасности рекомендуют посещающим Китай туристам и деловым лицам применять меры предосторожности, включая использование устройств с минимальным объемом личных данных, ограничение количества установленных приложений, применение шифрования и удаление чувствительной информации до пересечения границы.Компания Meiya Pico и ее преемник продемонстрировали способность улавливать и извлекать сложные цифровые свидетельства, что оказывает существенное воздействие на развитие цифровой криминалистики.

Однако при таком использовании технологий возникает непреодолимая дилемма между необходимостью обеспечения национальной безопасности и угрозами нарушения фундаментальных прав человека.Рассмотрение ситуации с Massistant подталкивает правозащитников, законодателей и специалистов по цифровой безопасности к формированию новых международных норм и правил, регулирующих применение легальных средств для контроля мобильных устройств, с особым вниманием к соблюдению международных стандартов и уважению личной неприкосновенности.Учитывая современные тенденции и наличие подобных технологий, международное сообщество должно уделить больше внимания прозрачности, этичности и ответственности в вопросах сбора данных и слежения, чтобы минимизировать риски злоупотреблений и создать условия, которые обеспечат баланс между безопасностью и свободой личности. В конечном итоге, будущее цифрового мира зависит от того, сможет ли технологический прогресс находиться в гармонии с правами и свободами каждого пользователя.