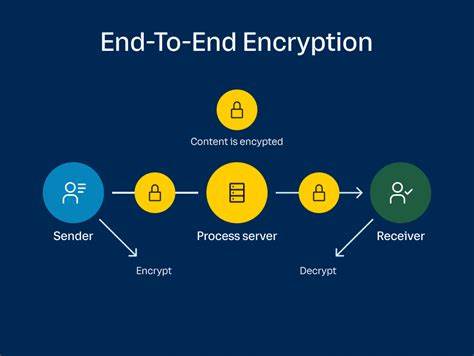

В современном мире цифровая коммуникация становится всё более важной частью жизни каждого человека, бизнеса и государственных структур. В основе большинства современных систем обмена данными лежит сквозное шифрование — технология, обеспечивающая максимальную защиту информации от несанкционированного доступа. Несмотря на это, в последние годы усиливаются попытки ослабить или обойти сквозное шифрование под предлогом борьбы с преступностью и обеспечением общественной безопасности. Однако подобные инициативы игнорируют фундаментальные архитектурные принципы интернета и создают серьёзные угрозы для безопасности пользователей и целостности цифровой инфраструктуры. Понятие сквозного шифрования основано на принципе, что данные шифруются на устройстве отправителя и расшифровываются только на устройстве получателя.

Ни провайдеры услуг, ни промежуточные сервера, ни государственные органы не способны получить доступ к содержимому сообщений без владения приватным ключом пользователя. Такая архитектура обеспечивает конфиденциальность переписки, защищает личную информацию от кражи и вмешательства, а также поддерживает свободу выражения мнений и защиту от цензуры. Попытки правительств и регуляторов вмешаться в работу сквозного шифрования часто основываются на гипотезе о том, что доступ к расшифрованным данным поможет эффективнее бороться с терроризмом, организованной преступностью и распространением незаконного контента. Однако технически реализовать такую возможность без создания уязвимостей невозможно. Любая попытка внедрить «лазейки» или ключевые эскроу-системы приводит к снижению уровня безопасности и увеличивает риски компрометации как для обычных пользователей, так и для критически важных систем.

Сквозное шифрование не является случайным выбором технологий — это результат тщательного архитектурного проектирования интернета, базирующегося на децентрализации и распределении полномочий. В отличие от классических телекоммуникационных систем, где все операции происходят в рамках одной юрисдикции и под контролем единого оператора, интернет-сервисы глобальны и распределены. Серверы могут располагаться в разных странах, пользователи подключены из различных юрисдикций, а коммуникации проходят через множество узлов, зачастую маскируя исходное местоположение и личность участников. Эта особенность делает невозможным эффективный контроль или принудительное отключение сквозного шифрования, не нарушая при этом основные свойства и принципы работы интернета. Более того, попытки форсировать ослабление криптографии подрывают доверие пользователей и стимулируют развитие технологий обхода ограничений, таких как модифицированные приложения и анонимайзеры.

Технические решения в виде ключевого эскроу и «скрытых участников» переговоров, которые предлагаются для реализации контроля доступа, имеют свои недостатки и риски. Ключевой эскроу предполагает хранение ключей шифрования у третьих лиц, что автоматически создает узкое место для взлома и слежки. Успешные атаки на такую систему могут позволить перехват и подделку сообщений, повредит репутации провайдеров и раскрыть конфиденциальные данные. Второй подход с «скрытыми участниками», когда сообщения автоматически дублируются еще одному пользователю или серверу, нарушает принципы приватности и может быть выявлен при анализе трафика или исходного кода приложений. К тому же опыт показывает, что продвинутые пользователи и злоумышленники способны обойти подобные механизмы, сводя на нет их эффективность.

Правовые и организационные вызовы также играют значительную роль в дискуссиях о будущем сквозного шифрования. Разные государства имеют разное законодательство и представления о законности, безопасности и приватности. Это порождает конфликты и сложности в регулировании, особенно учитывая глобальную природу интернета. Для государств и регуляторов важно осознавать, что попытки нормативно обойти архитектурные особенности интернета и цифровых коммуникаций чаще всего приводят к обратному результату. Они создают избыточные барьеры для развития инноваций и бизнеса, вынуждают компании уходить с рынков под давлением тяжелых требований, а пользователей – искать альтернативные способы защиты приватных данных.