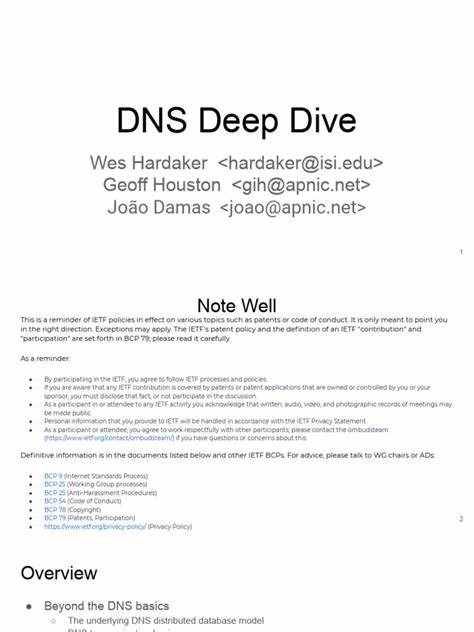

Система DNS (Domain Name System) давно заслужила имя «телефонной книги интернета», поскольку она играет ключевую роль в преобразовании удобочитаемых доменных имен в числовые IP-адреса, по которым компьютеры взаимодействуют в сети. Без DNS интернет просто перестал бы функционировать так, как мы привыкли – быстрые переходы по сайтам, корректная доставка сообщений по электронной почте и многие другие сервисы зависят от правильной работы этой системы. Рассмотрим подробно устройство, принципы работы, развитие и современные технологии, которые сделали DNS мощной, гибкой и безопасной составляющей глобальной сети. DNS зародился в начале 80-х годов прошлого века, когда интернет только набирал обороты и возникла необходимость стандартизированного способа интерпретации доменных имен. Эта система получила официальный регламент в серии документов RFC 1034 и RFC 1035 – основополагающих правил, которые определяют структуру доменных имен, формат DNS-сообщений и алгоритмы взаимодействия серверов и клиентов.

За десятилетия появились многочисленные дополнения и расширения, ориентированные на укрепление безопасности и повышение производительности. Основная задача DNS – транслировать понятные человеку имена сайтов в IP-адреса, с которыми работают устройства в сети. IP-адрес представляет собой уникальный числовой идентификатор, например 172.217.160.

142 для IPv4 или более длинный формат в IPv6. Пользователю достаточно запомнить адрес вроде www.google.com, а DNS позаботится о том, чтобы направить запрос на нужный сервер. При этом область доменных имен устроена иерархически, начинаясь с корня, через домены верхнего уровня (.

com, .ru, .org) и далее спускаясь к конкретным сайтам и поддоменам. В основе DNS-запроса лежит специальный формат сообщения, состоящий из заголовка и четырех основных секций: вопроса, ответа, авторитетной информации и дополнительных данных. В заголовке содержится уникальный идентификатор запроса, флаги состояния и счетчики записей, обеспечивающие правильную маршрутизацию и обработку запроса.

К примеру, в нем указывается, является ли сообщение запросом или ответом, поддерживает ли сервер рекурсивный поиск, имеются ли ошибки и так далее. Секция вопроса включает доменное имя, тип запрашиваемой записи (например, A, AAAA, MX) и класс (чаще всего IN – интернет). В ответе содержатся актуальные ресурсы – IP-адреса, почтовые сервера, псевдонимы и другие сведения, зависящие от типа записи. Каждая такая запись включает имя, тип, класс, время жизни (TTL), длину и сами данные. Важно, что TTL определяет, как долго информация может храниться в кеше, это помогает снизить нагрузку на DNS-инфраструктуру и ускорить последующие запросы.

Одна из уникальных особенностей DNS – механизм сжатия имен доменов в сообщениях. Поскольку полные доменные имена могут быть достаточно длинными и часто содержат повторяющиеся сегменты, DNS использует указатели на ранее встречающиеся части имени, сокращая объем передаваемых данных. Такой прием существенно ускоряет передачу и снижает использование сетевых ресурсов. DNS не ограничивается простыми запросами IP-адресов. Благодаря разнообразию типов записей эта система становится мощным хранилищем информации, необходимой для функционирования интернета.

Например, MX-записи определяют почтовые сервера, CNAME позволяет создавать псевдонимы для доменных имен, NS- и SOA-записи управляют зоной ответственности DNS-серверов, PTR используются для обратного разрешения IP-адресов. Современный интернет предъявляет особенно высокие требования к безопасности и приватности, и DNS эволюционировал, отвечая на эти вызовы. Оригинальная система была уязвима для атак подделки и отравления кеша, когда злоумышленники могли перенаправить пользователей на вредоносные ресурсы. Для решения этой проблемы были разработаны расширения DNSSEC – цифровая подпись данных с помощью криптографии. Этот протокол позволяет проверить подлинность ответа, исключая вмешательства третьих лиц.

Важными элементами DNSSEC являются записи DNSKEY, RRSIG и DS, которые вместе обеспечивают цепочку доверия от корневого сервера до конечного домена. Традиционные DNS-запросы передаются по UDP (порт 53) для быстрой обработки с минимальными задержками. Однако при больших ответах и межсерверных зонах применяется TCP для гарантированной доставки и установления надежного соединения. Расширение EDNS0 позволило увеличить максимально допустимый размер UDP-сообщений до 4096 байт, что существенно облегчило поддержку DNSSEC и других расширенных функций без частых переключений на TCP. Приватность пользователей вышла на первый план с появлением протоколов DNS over TLS (DoT) и DNS over HTTPS (DoH).

Эти технологии шифруют запросы DNS, предотвращая их перехват и анализ сторонними наблюдателями. DoT использует TCP-порт 853, а DoH – стандартный HTTPS-порт 443, что усложняет блокировку таких запросов на уровне сетей и повышает общую безопасность пользователей. Все больше браузеров и операционных систем внедряют поддержку этих протоколов, что делает интернет более защищенным. Еще одна важная инновация – DNS Query Minimization, которая снижает объем информации, передаваемой промежуточным серверам. Вместо отправки полного доменного имени на каждый этап запроса, резолверы передают только необходимую часть, уменьшая риски слежки и утечки данных.

Мы также наблюдаем появление протокола DNS over QUIC (DoQ), использующего современный транспортный протокол QUIC, который сочетает в себе скорость, надежность и встроенное шифрование. Это направление становится перспективным для дальнейшего развития безопасной и производительной работы DNS. Путь DNS-запроса начинается с локального резолвера, который обращается к кэшу или отправляет рекурсивный запрос DNS-серверу. Если информации не находится, сервер начинает серию итеративных запросов, начиная с корневого сервера, переходя к серверам доменов верхнего уровня, а затем – к авторитетным серверам конкретного домена. Каждый этап возвращает ссылки на следующий, пока не будет получен окончательный ответ.

После этого результат кэшируется для повторных быстрых обращений. Несмотря на сложность, процесс происходит за доли секунды, обеспечивая пользователям молниеносный отклик. DNS – это не просто система сопоставления имен и адресов. Это сложный, постоянно развивающийся механизм, в котором сочетаются протоколы, стандарты и криптография, обеспечивающие безопасность и приватность пользователей по всему миру. Будучи фундаментальной составляющей интернета, DNS продолжает совершенствоваться, внедряя новые технологии и адаптируясь под современные требования защиты данных.

Для тех, кто занимается сетевым администрированием, разработкой или безопасностью, понимание принципов работы DNS, включая его структуру, расширения и протоколы, жизненно важно. Правильная настройка DNS-серверов, внедрение DNSSEC и использование современных защищенных протоколов позволяют обеспечить надежную работу инфраструктуры и защиту пользователей от киберугроз. В заключение, DNS – это не просто справочник, а интеллектуальная адресная книга интернета с продвинутыми функциями и возможностями. Постоянное развитие DNS, дополненное инновациями в области безопасности и приватности, гарантирует, что он останется фундаментом глобальной сети, охватывающей весь мир, открывая двери для новых достижений и цифровых трансформаций.