В эпоху развития Интернета вещей и глобальной тенденции к расширению беспроводных сетей с низким энергопотреблением протокол Meshtastic занимает особое место как одна из инициатив создания mesh-сетей на базе технологии LoRa без необходимости централизованной инфраструктуры. Meshtastic предлагает стиль коммуникации, направленный на автономное общение устройств, что важно в ситуациях, где традиционные сети отсутствуют или недоступны. Несмотря на привлекательность концепции и простоту использования, анализ протокола выявляет ряд принципиальных технических проблем, которые ограничивают масштабируемость и эффективность системы в долгосрочной перспективе. Раскрытие этих вопросов позволяет лучше понять специфику mesh-технологий на LoRa и оценить их применимость в различных условиях. Meshtastic базируется на технологии LoRa, которая сама по себе является физическим уровнем беспроводной передачи данных, отличным от более известного LoRaWAN.

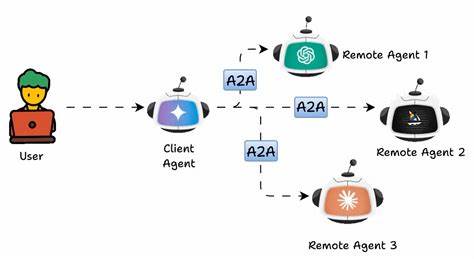

В отличие от LoRaWAN, где сеть централизованно управляется через шлюзы и серверы, Meshtastic строит пиринговую сеть, где узлы связываются напрямую между собой в пределах радиуса действия. Такой подход значительно снижает требования к инфраструктуре и открывает новые пути использования LoRa для связи в экстремальных условиях, например, на удалённых территориях, в поле или на дикой природе. Сообщество пользователей Meshtastic, по оценкам, насчитывает по меньшей мере десятки тысяч активных узлов, многие из которых принадлежат радиолюбителям по всему миру. Сеть состоит из локальных кластеров с ограниченным радиусом действия, которые не всегда могут связаться напрямую между собой из-за отсутствия промежуточных ретрансляторов и инфраструктуры. При этом протокол содержит элементы отработки сообщений через MQTT-ретрансляторы, что частично позволяет соединять сегменты сети.

Однако без единых шлюзов и централизованного роутинга сеть всегда будет представлять скорее набор изолированных групп. Одной из ключевых привлекательных сторон Meshtastic является минималистичный и доступный аппаратный базис. Используются недорогие и широко доступные микроконтроллеры с модулями LoRa среднего радиуса действия — например, на базе T-Beam. Интерактивность достигается с помощью мобильного приложения по Bluetooth, что позволяет быстро настраивать и управлять сетью, не требуя сложного оборудования или высоких затрат. С точки зрения сценариев применения, mesh-сети на LoRa, подобные Meshtastic, хорошо подходят для областей, где развертывание классической инфраструктуры сопряжено с высокими затратами или техническими ограничениями.

Сюда относятся удалённые сельскохозяйственные территории, природоохранные проекты, мобильные тактические операции и мониторинг диких животных. В подобных случаях автономия, простота внедрения и небольшая стоимость оборудования становятся решающими преимуществами. Впрочем, использование mesh-сетей LoRa сталкивается со своими ограничениями. Технология LoRa обеспечивает дальность до 10 километров на открытой местности, но физические параметры сети определяются режимом передачи, уровнем мощности и помехами. Meshtastic же пытается расширить покрытие за счет повторного ретранслирования сообщений соседними узлами.

Алгоритм работы достаточно прост: сообщение от одного узла повторяется окружающими для повышения дальности достижения. Однако подобный подход приводит к ряду негативных последствий. Во-первых, чрезмерное количество повторов создает избыточный трафик, нагружая частотный диапазон и снижая устойчивость связи при росте числа узлов. Во-вторых, узлы вынуждены почти постоянно поддерживать режим приёма, что значительно увеличивает энергопотребление и усложняет использование устройств на аккумуляторах для длительной автономной работы. Протокол предусматривает несколько мер по оптимизации, например, прослушивание канала перед передачей (метод CSMA/Collision Avoidance), приоритет ретрансляции у более удаленных узлов и возможность отключения функции ретрансляции в профилях конфигурации.

Тем не менее, критика отмечает, что этих мер недостаточно для качественной масштабируемости и удержания низкого энергопотребления в сложных условиях. Особое внимание заслуживает формат передачи данных. Meshtastic опирается на кадры LoRa с сетевой идентификацией (sync word 0x2B), что позволяет отсеивать трафик посторонних устройств. Сообщения содержат четыре ключевых идентификатора: источник, получатель, уникальный номер пакета и канал, выраженный через XOR-операции с ключом шифрования. Ключевая техническая претензия касается использования 32-битных адресов для источника и назначения, которые частично совпадают с обрезанным MAC-адресом Bluetooth.

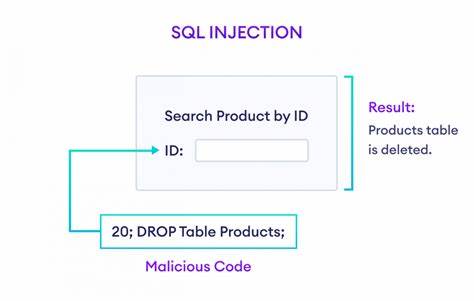

Такой подход несет риск коллизий между устройствами разных производителей и не учитывает ситуации, когда узлы вообще не имеют Bluetooth. Кроме того, в протоколе отсутствует полноценная система маршрутизации, из-за чего все сообщения фактически вещательны в пределах канала — понятие адреса получателя практично применяется только для запросов подтверждений получения. Процедуры подтверждений реализованы довольно просто: локальный ACK достигается прослушиванием ретрансляции своего сообщения, а для сквозных сообщений предусмотрены ответные сообщения с подтверждением. Это решение хорошо отражает концепцию broadcast-сетей, однако ограничено с точки зрения надёжности и защищенности. Безопасность протокола выглядит наиболее уязвимой стороной Meshtastic.

Отсутствие цифровой подписи сообщений и механизмов защиты от подделки или повторного воспроизведения открывает возможность для атак, таких как спуфинг. Использование PSK в канале помогает организовать шифрование AES-CTR (128 или 256 бит), но обмен ключами и управление ими полностью остаются вне протокола и зависят от внешней инфраструктуры пользователя. Отсутствие проверки целостности на уровне кадра или криптографической аутентификации снижает надежность работы в агрессивных условиях эксплуатации. Еще одним нюансом является потенциальное возникновение конфликтов каналов из-за небольшой длины «хеша» канала — всего один байт, в результате чего могут возникать ложные срабатывания и повреждение данных. Протокол использует protobuf для структурирования полезной нагрузки, что хоть и достаточно эффективно, но является ресурсозатратным для устройств с ограниченной памятью.

Радиочастотный аспект протокола. Meshtastic использует европейский диапазон 869 МГц с ограничением по времени передачи (дьюти-сайкл 10%). На практике из-за высокой мощности передачи (до 27 дБм) и ограниченной эффективности антенн часто наблюдается снижение реального радиуса действия. В США используется 906 МГц, где сложности возникают из-за правил FCC о длительности непрерывной передачи и обязательных паузах между ними. Недостаточное соблюдение данных ограничений может приводить к проблемам с регуляторами и помехам соседним сетям.

Важной архитектурной особенностью является простота маршрутизации — отсутствие динамических таблиц маршрутов, узлы при передаче выполняют слушание канала (CAD) и ждут случайное время, основанное на загрузке канала и силе сигнала. Такой подход однозначно снижает риски коллизий в условиях умеренного трафика, однако при высоком уровне активности сети могут возникать задержки и затруднения в своевременной репетиции сообщений. Возможны ситуации образования «слепых зон», когда узлы не перетранслируют сообщения из-за особых условий времени ожидания и приоритезации узлов с высоким уровнем сигнала. Это может приводить к снижению общего охвата сети. Теоретически, правильное размещение узлов с ролями ROUTER и REPEATER позволяет компенсировать эти ограничения, но требует осознанного планирования развертывания.

Несмотря на выявленные проблемы, Meshtastic остается уникальной платформой с активным сообществом и перспективными направлениями развития. В планах уже реализуется версия 3.0 с серьёзной переработкой как базового протокола, так и добавлением инфраструктуры для управления ключами и улучшенной безопасности. Это создаёт оптимистичный фон для будущего Mesh LoRa сетей с возможностью масштабирования и повышения надёжности. В заключение, Meshtastic можно рассматривать как удачный пример экспериментальной реализации автономной mesh-сети на LoRa, полезной для тестирования и обучения, а также для узкоспециализированных применений в условиях отсутствия альтернативных связных решений.

Однако на нынешнем этапе, учитывая архитектурные ограничения, энергоэффективность, отсутствие комплексной безопасности и сложность масштабирования, протокол не подходит для массового промышленного использования или критически важных коммуникаций. Развитие стандарта и внедрение новых функций в соответствии с опытом сообщества способны изменить ситуацию в будущем, открывая новые горизонты для беспроводных автономных сетей на базе LoRa.