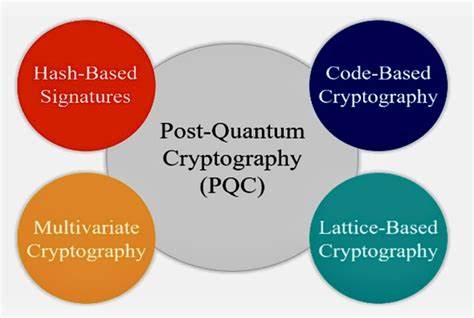

В последние годы развитие квантовых вычислений вызывает серьезные опасения в мире информационной безопасности. Квантовые компьютеры обладают потенциалом разрушить современные криптографические алгоритмы, которые десятилетиями обеспечивали конфиденциальность и целостность цифровых данных. На фоне прогнозов о наступлении так называемого «Q-Day» — момента, когда квантовые компьютеры смогут взломать закрепленные сегодня методы шифрования — все больше специалистов и организаций начинают задумываться о необходимости перехода к постквантовым криптографическим решениям. Постквантовая криптография (PQC) представляет собой набор алгоритмов, устойчивых к атакам квантовых вычислительных устройств. Эти алгоритмы основаны на математических задачах, которые даже для квантовых компьютеров остаются крайне сложными.

Несмотря на важность темы, внедрение PQC в веб-пространство до сих пор происходит достаточно медленно, что создает серьезные риски для безопасности Интернета и данных пользователей. Современное исследование состояния веб-сайтов и браузеров обнаружило, что всего лишь около 8,6% из миллиона самых популярных сайтов поддерживают гибридные механизмы обмена ключами с использованием PQC. Это говорит о существующей нерешительности и осторожности в переходе на новые стандарты шифрования. При этом тревожит факт, что четверть сайтов до сих пор не используют обновленный протокол TLS 1.3, который является основой для поддержки постквантовых алгоритмов.

Кроме того, около 16% сайтов не применяют рекомендованные квантово-устойчивые симметричные шифры. Среди популярных интернет-ресурсов картина несколько более оптимистичная: приблизительно 42% из топ-100 сайтов обеспечивают PQC поддержку. Однако по мере снижения ранга популярности эта доля резко уменьшается — от 26% для сайтов в диапазоне 100–200 мест до менее чем 9% среди ста тысяч самых популярных. Особенно низкий уровень внедрения постквантовой криптографии наблюдается в критически важных секторах, таких как банковская деятельность, здравоохранение и государственные учреждения. Например, лишь около 3% банковских сайтов используют PQC, что ставит финансовую отрасль в список аутсайдеров в вопросах обновления стандартов защиты данных.

Аналогично низок процент внедрения в государственных и медицинских организациях, несмотря на очевидную важность обеспечения высокой безопасности персональных и конфиденциальных данных в этих сферах. Интересный факт: сайты, поддерживающие post-quantum криптографию, как правило, демонстрируют более качественную и современную конфигурацию TLS. Они отключают устаревшие и уязвимые протоколы, такие как SSLv3 и TLS 1.0 и предоставляют меньший и более актуальный набор шифров для защиты соединений. Благодаря этому PQC можно рассматривать как косвенный показатель хорошей криптографической гигиены.

С точки зрения географии, лидерами по внедрению PQC являются Австралия, Канада и Великобритания, оцененные через призму доменных зон верхнего уровня (TLD). Однако при анализе штаб-квартир компаний позиция США становится еще более заметной, закрепляя статус мирового лидера в области адаптации постквантовой защиты. Великобритания, Канада и Австралия занимают устойчивые позиции вслед за США. На стороне конечных пользователей широкое распространение браузеров с поддержкой PQC играет ключевую роль в готовности экосистемы к новому уровню безопасности. Анализ трафика показал, что примерно 93% запросов из Chrome поступают с устройств, поддерживающих PQC, что положительно влияет на общую статистику.

Однако отсутствие поддержки у Safari снижает глобальный уровень готовности лишь до 57%. Firefox показывает высокие показатели, несмотря на низкую долю рынка — 85% запросов в этом браузере исходят от пользователей с PQC-совместимыми версиями. Внедрение современных криптографических механизмов на основе PQC — дело сложное и тривиальным его назвать нельзя. Важно понимать, что чистый переход на PQC-шифры невозможен без фундаментальной перестройки существующих протоколов и инфраструктуры. Для того чтобы сохранить совместимость с устаревшими устройствами и приложениями, разработчики используют гибридные схемы, которые комбинируют классические алгоритмы и постквантовые решения.

Такая стратегия позволяет плавно мигрировать на новые стандарты, минимизируя риски совместимости и прерывания сервисов. Ключевая роль в PQC отводится алгоритмам обмена ключами, поскольку именно они чаще всего становятся уязвимыми в условиях атаки с применением квантовых технологий. В то же время, на этапе аутентификации, использующие традиционные цифровые подписи RSA и ECDSA все еще сохраняют свою защитную функцию в текущую сессию, и только будущие квантовые вычисления смогут позволить подделывать сертификаты. Несмотря на появление официальных стандартов от Национального института стандартов и технологий США (NIST), внедрение PQC остается вызовом на практике. Из стандартизованных алгоритмов широкое распространение получили CRYSTALS-Kyber для шифрования и CRYSTALS-Dilithium вместе с FALCON и SPHINCS+ для цифровых подписей.

Появились новые федеральные стандарты безопасности в США, регламентирующие использование ML-KEM и ML-DSA алгоритмов, адаптированных для TLS 1.3 и соответствующих современных требований. Поддержка PQC брокерами коммутации трафика и контент-деливери сетями (CDN) заметно растет. Cloudflare уже предлагает поддержку гибридных ключевых обменов по умолчанию, что создаёт новые возможности для быстрой интеграции PQC для широкого круга клиентов. Также ведущие серверные решения, такие как NGINX Plus с поддержкой Open Quantum Safe (OQS), предоставляют возможность использовать PQC алгоритмы, хотя и требуют ручной настройки и установки специализированных библиотек.

Тем не менее, переход к постквантовой безопасности осложняется не только техническими трудностями, но и организационными и регуляторными вызовами. Многие предприятия до сих пор не осознают масштаба угрозы, недооценивая скорое наступление эпохи квантовых вычислений. Согласно опросам, менее 5% главных специалистов по информационной безопасности (CISO) ставят PQC на высокий приоритет. Такая позиция недальновидна, учитывая, что атаки «сбор сейчас — дешифровка позже» (harvest now, decrypt later) могут уже начинаться. Для эффективного перехода требуется комплексный подход с полной инвентаризацией криптографических конфигураций во всех приложениях и API, определением критичных данных с долгосрочным сроком защиты и разработкой стратегии миграции.

Крайне важно развивать криптографическую гибкость в инфраструктуре, которая позволит оперативно менять протоколы и шифровальные наборы без воздействия на пользовательский опыт и бизнес-процессы. Обучение и повышение квалификации инженеров и архитекторов, а также информирование руководства об угрозах, связанных с квантовыми вычислениями, становится необходимой практикой. Рынок и регуляторы уже начинают стимулировать переход на новые стандарты. В США, например, агентства начинают устанавливать обязательства для организаций в своих цепочках поставок, что усложняет игнорирование необходимости развертывания PQC. Переход к постквантовой криптографии — не столько техническая задача, сколько стратегический инвестиционный проект, направленный на защиту конфиденциальных данных и сохранение доверия клиентов, партнеров и инвесторов.