В современном цифровом мире организации сталкиваются с постоянными угрозами информационной безопасности. Борьба с киберугрозами требует не только технических решений, но и грамотного подхода к внедрению и использованию инструментов защиты. Одним из существенных факторов, который может значительно снизить эффективность системы безопасности, является так называемый фрикшнвар — программное обеспечение, создающее сложности и препятствия на пути пользователей к полноценному внедрению и использованию. Понимание природы этого явления и разработка способов его преодоления являются ключевыми для повышения устойчивости киберзащиты и вовлеченности пользователей. Фрикшнвар представляет собой тип программных продуктов в области безопасности, которые вызывают значительные затруднения при освоении и эксплуатации.

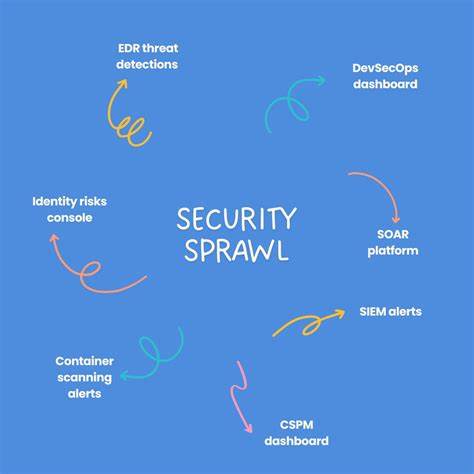

Это способствует тому, что бизнес-пользователи и разработчики либо игнорируют такие инструменты, либо тратят чрезмерно много ресурсов на их обслуживание, что зачастую снижает общую результативность защитных мероприятий. При этом организации могут вкладывать немалые средства в приобретение продвинутых решений, которые, несмотря на свои возможности, оказываются малоприменимыми в реальных рабочих процессах. Причины возникновения фрикшнвара разнообразны, но ключевые из них связаны с несовершенными процессами внедрения, слабой интеграцией в повседневную работу пользователей и недостаточным акцентом на реальных потребностях бизнеса и конечных клиентов системы безопасности. Например, требование сложной и многоступенчатой регистрации, необходимости ручной настройки множества параметров, постоянного переключения между различными интерфейсами и панелями управления приводит к усталости и оттоку пользователей. Появляется эффект "катящегося камня": усилия по внедрению сначала растут, но после прекращения активности пользователи отходят от системы и возвращаются к привычным, но менее безопасным способам работы.

Одним из серьезных препятствий является отсутствие адекватной ценности для конечных пользователей и тех, кто не является специалистом по безопасности. Многие решения ориентированы преимущественно на узкий круг экспертов, в то время как большую часть работы в современных компаниях выполняют разработчики, системные администраторы и другие ИТ-специалисты, чьи основные задачи не связаны с кибербезопасностью напрямую. Если инструмент усложняет их работу или не демонстрирует явной пользы вне рамок безопасности, его принятие оказывается проблематичным. Логичным следствием отсутствия интеграции является так называемый "безопасностный разрыв", когда сотрудники вынуждены уходить из привычных рабочих процессов, чтобы проверить статус угрозы, выполнить настройки или отреагировать на инциденты. Каждый дополнительный барьер влияет на скорость реакции и общий уровень безопасности организации.

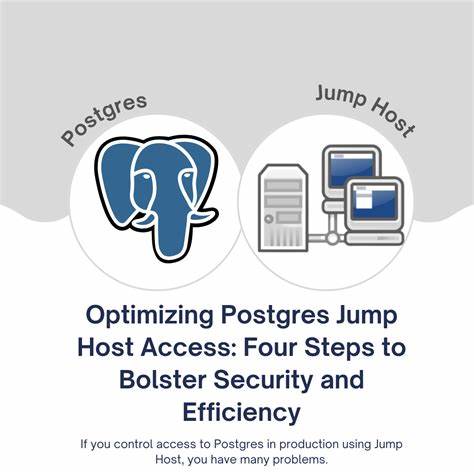

Инструменты должны учитывать повседневные привычки пользователей, быть встроенными в уже используемые ими платформы, такие как среды разработки, системы отслеживания задач, коммуникационные решения, чтобы не создавать лишних переключений и нагрузок. Для преодоления проблем, связанных с фрикшнваром, первостепенное значение имеет принцип "строить встроенное, а не опциональное". Идеальной целью является прозрачное и бесшовное внедрение средств безопасности, при котором не требуется активное участие пользователей для базовой настройки и обслуживания. Сотрудничество с инженерами платформ и командами по развитию внутренних инструментов помогает создавать механизмы, которые позволяют автоматически распространять и поддерживать безопасность без дополнительных препятствий для конечных пользователей. При невозможности обеспечить полностью автоматическую интеграцию применение так называемых "форсирующих функций" становится важным инструментом поддержания дисциплины.

Это строгие и чётко объяснённые ограничения или этапы, без которых пользователь не сможет продолжить выполнение критичных операций, например, развёртывание ресурсов. Такую функцию необходимо делать максимально прозрачной и простой для понимания, сопровождая её инструментами самовосстановления, чтобы минимизировать негативный опыт и снизить количество обращений в службу поддержки. Определение и концентрация на центрах притяжения данных и внимания пользователей позволяют существенно оптимизировать работу с системами безопасности. Разработчики и операторы уже настроили множество процессов по сбору и анализу логов для мониторинга и отладки сервисов. Использование этих же потоков данных для целей информационной безопасности значительно снижает издержки на интеграцию, повышает качество и скорость обнаружения угроз.

Параллельно интеграция уведомлений и оповещений в привычные среда коммуникаций помогают удерживать внимание без лишнего отвлечения от текущих задач. Примером удачной борьбы с фрикшнваром является реализация инструмента для мониторинга риска захвата поддоменов. В реальной практике многие команды владеют отдельными ресурсами, что приводит к разрозненному управлению и потенциальным уязвимостям. Для решения проблемы был разработан сервис, который автоматически собирает записи доменов из провайдера и проводит их сканирование. При этом внедрение было существенно упрощено использованием единой системы единого входа, создающей естественную точку контроля и упрощение процедуры регистрации новых аккаунтов.

Дополнительная автоматизация с помощью self-service процессов и уведомлений снижает нагрузку на команду безопасности и делает эксплуатацию практически невидимой для пользователей. В конечном итоге, решение проблемы фрикшнвара представляет собой комплексную задачу, требующую культуры междисциплинарного сотрудничества, фокуса на пользовательском опыте и непрерывного улучшения процессов. Отказ от подхода, ориентированного на технические детали ради их самих, в пользу грамотной интеграции и оптимизации способствует не только повышению уровня защиты, но и снижению операционных издержек. Фрикшнвар – это своеобразная ловушка, в которую попадает множество организаций, столкнувшихся с необходимостью масштабирования кибербезопасности. Привычка измерять эффективность инструментов по количеству пользователей или охвату, а не по реальному количеству обнаруженных и устранённых уязвимостей, искажает приоритеты и приводит к нарастанию проблем.

Чем больше усилий тратится на поддержание системы, тем меньше ресурсов остаётся для развития и повышения качества безопасности. Важно помнить, что люди, для которых создаются системы безопасности, не всегда разделяют страсть к деталям защиты. Часто они просто хотят выполнить свои основные задачи. Поэтому задача специалистов по безопасности состоит не в усложнении работы, а в создании работающих, незаметных и полезных инструментов, которые делают рабочие процессы безопаснее без дополнительных усилий и стресса для пользователей. Успех борьбы с фрикшнваром достигается благодаря системному подходу, основанному на глубоком понимании реальных сценариев работы организации и потребностей её сотрудников.

Мощные средства безопасности должны легко интегрироваться в существующие рабочие инструменты и процессы, обеспечивать прозрачность и минимальные барьеры для пользователей. Без этого эффективность систем безопасности всегда будет ограниченной, а риски — повышенными. Итогом является понимание, что кибербезопасность – это не только технологии, но и гуманитарный фактор, и роль инструментов состоит в том, чтобы помогать людям эффективно и просто обеспечивать безопасность в их повседневной деятельности. Адекватное проектирование и поддержка таких систем позволяют не только защитить организации, но и существенно улучшить корпоративную культуру и общий уровень технологической зрелости.