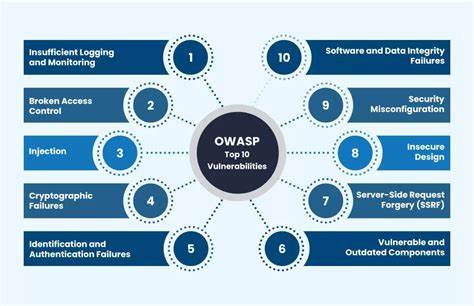

В мире современных технологий, где цифровые платформы и приложения управляют огромными объемами данных и сложными процессами, безопасность становится приоритетом для организаций всех масштабов. Одной из наиболее сложных и опасных категорий уязвимостей являются нарушения в бизнес-логике, которые не связаны напрямую с техническими ошибками или известными уязвимостями вроде SQL-инъекций, а касаются фундаментальных ошибок в построении и реализации приложений. В этом контексте проект OWASP Top 10 for Business Logic Abuse предлагает глубокое исследование и систематический подход к выявлению, анализу и предотвращению подобных угроз. Привлечение внимания к бизнес-логике как к источнику потенциальных атак открывает новые возможности для защиты цифровых продуктов и повышения доверия пользователей. Бизнес-логика в программном обеспечении представляет собой набор правил, которые регулируют последовательность действий, обработку данных и принятие решений внутри приложений.

Именно с ее помощью реализуются основные функции, будь то проведение транзакций, управление учетными записями пользователей или координация бизнес-процессов. Ошибки или пробелы в этой логике могут привести к тому, что злоумышленник получит возможность обойти ограничения, изменить состояния системы, получить несанкционированный доступ к ресурсам или даже нарушить целостность и доступность данных. В отличие от традиционных видов уязвимостей, связанных с неправильными конфигурациями серверов или недостатками кода, бизнес-логика абьюз (злоупотребление) характеризуется эксплойтом в процессе работы системы, нарушением предположений о порядке или условиях выполнения операций. Например, злоумышленник может пропустить обязательный шаг проверки, изменить порядок выполнения действий или использовать разрешенные функции системы не по назначению для достижения своих целей. Проект OWASP Top 10 for Business Logic Abuse выходит за рамки технологических платформ и специализаций.

В нем рассматриваются уязвимости, которые могут возникать как в веб-приложениях и API, так и в мобильных приложениях, встроенных системах, а также в аппаратных решениях и цепочках поставок. Это универсальный список, который делает упор на аналитику бизнес-логики вне зависимости от специфики реализации. Именно такой междисциплинарный подход позволяет разработчикам, архитекторам и специалистам по безопасности получить целостное представление о рисках и способах защиты. Одной из уникальных особенностей проекта является использование модели машины Тьюринга для анализа и выявления уязвимостей. Такой подход позволяет представить приложение как абстрактную машину с состояниями, переходами, памятью и механизмом обработки данных.

В контексте безопасности это означает, что все операции и состояния системы могут быть формализованы и подвергнуты системному анализу. Память в модели представляется как «лента», на которой хранятся данные, а механизм чтения и записи – это «головка». Состояния отображают различные этапы работы приложения, а переходы между ними определяют изменения в логике, модификацию данных и реакцию на действия пользователей. Уязвимости выявляются путем анализа ошибок в управлении этими компонентами: неправильное хранение или модификация данных, некорректная инициализация состояний, пропуск или неконтролируемое выполнение переходов. Этот методологический инновационный подход содержит несколько ключевых преимуществ.

Во-первых, он систематизирует и формализует сложность бизнес-логики, превращая ее анализ в воспроизводимый процесс. Во-вторых, благодаря открытости методологии, сообщество может вносить улучшения, проводить проверки и расширять исследования, делая их более актуальными и полными. В-третьих, фокус на корневых причинах позволяет не просто устранять следствия уязвимостей, а находить и ликвидировать сам их источник. Реализация результатов работы проекта способствует тому, чтобы участники процесса разработки программного обеспечения были оснащены инструментами и знаниями для создания более безопасных рабочих процессов. Понимание типичных ошибок и способов их эксплуатации помогает своевременно выявлять потенциальные проблемы и эффективно их устранять еще на этапе проектирования и тестирования.

Кроме того, OWASP Top 10 for Business Logic Abuse основывается на анализе реальных инцидентов, отчётах о проникновениях и отраслевых публикациях, что делает список наиболее актуальным и ориентированным на практические угрозы. При отборе наиболее критических уязвимостей учитывается их частота появления, масштаб возможного ущерба и сложность эксплуатации. Это помогает приоритизировать усилия на наиболее важные направления защиты. Изучение уязвимостей в бизнес-логике требует комплексного взгляда на архитектуру приложений и понимания бизнес-процессов, которые они обслуживают. Например, в электронной коммерции злоупотребления могут проявляться в виде обхода системы оплаты или изменения суммы заказа, в банковских системах – в манипуляциях с подтверждением транзакций и уровне доступа.

В отличие от традиционных кибератак, такие уязвимости сложнее автоматизировать или обнаружить с помощью стандартных сканеров, что повышает необходимость глубокого анализа и моделирования. С точки зрения безопасности, важным аспектом становится управление состояниями и переходами приложений. Некорректная обработка сессий, возможность повторного выполнения транзакций, гонки состояний и отсутствие контроля целостности процессов могут привести к серьезным нарушениям. Разработка и внедрение мер безопасности должны включать контроль бизнес-правил на каждом этапе, чтобы исключить возможность обхода или неправильной активации функционала. С бо́льшим развитием технологий и ростом зависимости от цифровых сервисов актуальность бизнес-логики и связанных с ней уязвимостей будет только нарастать.

В этом контексте OWASP вносит весомый вклад в мировую практику информационной безопасности, предлагая стандарты, методики и открытый доступ к знаниям, что усиливает коллективный потенциал борьбы с угрозами. Важно отметить, что результатом работы проекта становится улучшение интеграции процессов безопасности в цикле разработки — от анализа требований и проектирования до выпуска и эксплуатации. Тесное сотрудничество разработчиков и специалистов по безопасности способствует выявлению уязвимостей раньше и сокращает риски эксплойтов после релиза. Поддержка сообщества и активное участие в обсуждениях обеспечивают постоянное обновление и адаптацию рекомендаций под новые угрозы и изменения в отрасли. Релизы проекта запланированы на 2025 год, но уже сейчас увеличивается осознание важности проблематики и необходимость применения системного подхода к оценке и укреплению бизнес-логики.

В заключение, бизнес-логика абьюз представляет собой серьезную и часто недооцененную угрозу, выходящую за рамки традиционных технических уязвимостей. Проект OWASP Top 10 for Business Logic Abuse объединяет современные методики анализа, учитывает реальные инциденты и открывает пути для создания более надежных систем. Для специалистов по безопасности, разработчиков и руководителей компаний освоение этих знаний является ключом к построению устойчивых и доверенных цифровых продуктов в условиях постоянно меняющегося ландшафта киберугроз.