В современном мире информационных технологий безопасность корпоративных данных и систем является одной из приоритетных задач для любых крупных компаний. Несмотря на высокий уровень развития технологий, человеческий фактор по-прежнему остается уязвимым звеном, которое злоумышленники активно используют в своих атаках. Ярким примером подобной ситуации стала кибератака, возложенная с подачи Clorox на компанию Cognizant, стоимость ущерба которой исчисляется сотнями миллионов долларов. В данной статье рассматривается эта многомиллионная кибератака, причины её возникновения и уроки, которые важны для всех, кто отвечает за IT-безопасность и эффективное управление рисками. Clorox – крупнейший мировой производитель потребительских товаров, известный свои товарами для уборки и дезинфекции, а также средствами личной гигиены.

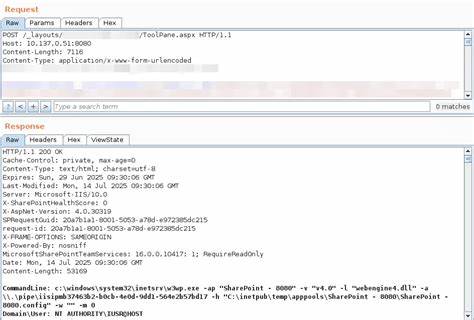

Компания обратилась к IT-гиганту Cognizant для аутсорсинга своих IT-операций и поддержки корпоративных сервисов. В течение десяти лет, с 2013 по 2023 год, Cognizant занималась обслуживанием IT-инфраструктуры Clorox, в том числе предоставлением службы поддержки по восстановлению и сбросу паролей. Проблемы возникли в августе 2023 года, когда хакеры, ассоциированные с группировкой Scattered Spider, организовали атаку через социальную инженерию. В ходе нескольких звонков в службу поддержки Cognizant злоумышленники выдали себя за сотрудников Clorox, добились сброса пароля и многофакторной аутентификации (MFA) одного из работников, не пройдя никакой верификации личности. Впоследствии аналогичная схема сработала для сотрудника IT-безопасности компании, что дало злоумышленникам привилегированный доступ к сети Clorox и позволило распространять вредоносное влияние по корпоративной инфраструктуре.

Назначение службы поддержки заключалось в технической помощи, безопасности и защите данных с четкими процедурами, предусматривающими обязательную аутентификацию личности перед сбросом учетных данных. Однако в судебном иске Clorox утверждается, что сотрудники Cognizant нарушили эти процедуры, не проводили проверок и не уведомляли по электронной почте самого сотрудника и его менеджера о произошедших изменениях, тем самым открыв дверь злоумышленникам. Отсутствие надлежащего контроля и халатность в выполнении обязанностей со стороны Cognizant привели к параличу корпоративной сети Clorox, приостановке производственных процессов и серьезным перебоям с поставками продукции. Последствия атаки были разрушительными: финансовые потери, причиненные невозможностью нормального функционирования бизнеса, оцениваются более чем в 380 миллионов долларов. Помимо прямого ущерба, компания столкнулась с серьезным уроном репутации и потерей доверия со стороны партнеров и потребителей.

К тому же, в жалобе заявляется, что после обнаружения атаки Cognizant не смогла организовать оперативное и эффективное реагирование, допуская ошибки в инцидент-менеджменте и направляя на место неквалифицированных сотрудников, что лишь усилило негативные последствия. Данный инцидент особенно наглядно демонстрирует, насколько ключевой роль в информационной безопасности играет грамотный контроль доступа и доверенная идентификация пользователей. Несмотря на наличие четких инструкций и процедур, ошибки людей, отвечающих за безопасность, могут свести на нет всю техническую защиту, включая современные системы многофакторной аутентификации. Важно отметить, что социальная инженерия как метод взлома становится все более изощренной и частой практикой среди киберпреступников. Она эксплуатирует человеческие слабости, такие как желание помочь, спешка и недостаток бдительности.

В случае с когницией сотрудников службы поддержки требуется не только регулярное обучение и повышение квалификации, но и системный подход к обеспечению безопасности. Внедрение технических средств для предотвращения обхода процедур, таких как системы управления идентификацией и аутентификацией, поможет минимизировать человеческий фактор. Реакция самой Cognizant на инцидент неоднозначна. Представители компании подчеркнули, что они оказывали услуги узкого профиля, предоставляя помощь службы поддержки, и не занимались управлением полной кибербезопасности Clorox. Однако подобное заявление не отменяет важности ответственного исполнения возложенных задач и соблюдения правил безопасности.

Уроки, извлеченные из этого многомиллионного кейса, имеют общее значение для бизнеса любого размера. Прежде всего, нельзя недооценивать роль службы поддержки и любого звена, имеющего доступ к критичным для компании системам и данным. Регулярное тестирование сотрудников на устойчивость к социальным атакам, строгая автоматизация процессов верификации и жесткое соблюдение протоколов – обязательные элементы современной стратегии защиты. Помимо технических мер, корпоративная культура безопасности должна поощрять бдительность, готовность сообщать о подозрительной активности и ответственность за соблюдение процедур. Процесс управления инцидентами также требует тщательной подготовки, чтобы минимизировать ущерб в случае проникновения злоумышленников и обеспечить быстрое восстановление рабочих процессов.

В заключение, кибератака на Clorox через уязвимости в работе Cognizant служит тревожным предупреждением об опасности недооценки человеческого фактора в безопасности. В эпоху цифровизации и растущих киберугроз компании обязаны вкладывать ресурсы не только в технологические решения, но и в повышение осведомленности, обучение сотрудников и создание действенных политик защиты. Только интегрированный подход позволит снизить риски, сохранить бизнес и репутацию в условиях современного киберпространства.