Современный мир информационной безопасности стремительно развивается, и количество киберугроз постоянно растет. В таких условиях ключевым аспектом успешной защиты становится качественное и быстрое распознавание угроз, а также их систематизация. Компания Microsoft, признанный лидер в области IT и кибербезопасности, разработала уникальную и эффективную систему именования злоумышленников, которая значительно облегчает работу как специалистов, так и организаций по всему миру. В основе данной системы лежит необычная, но очень логичная идея – называние групп киберпреступников с опорой на погодные эффекты и природные явления. Эта методика помогает структурировать огромные массивы данных, выделять характерные особенности различных атак и эффективнее противостоять новым вызовам в области кибербезопасности.

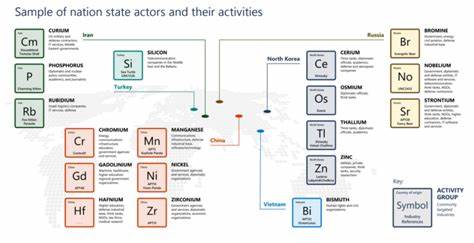

В основе концепции Microsoft лежит разделение всех известных группировок, занимающихся кибератаками, на пять базовых категорий: государственные структуры, финансово-мотивированные преступники, частные оффенсивные компании, операции воздействия и развивающиеся группы. Каждый из этих типов имеет свой уникальный ряд моделей поведения, целей, инструментов и тактик. Важно отметить, что такое деление существенно упрощает понимание природы угрозы и позволяет создавать более точные интеллектуальные инструменты для противодействия. Государственные киберпреступники — это основные игроки, действующие на территории или по заданию конкретной страны. Их атаки, как правило, ориентированы на разведывательные операции, шпионаж и саботаж, напрямую влияя на политическую и экономическую ситуацию.

Microsoft приписывает каждой такой группе уникальное «фамильное» название, связанное с определенным погодным явлением, которое указывает на страну или регион их происхождения. Например, архитектура Typhoon используется для обозначения китайских группировок, Gale ассоциируется с действиями Германии, а Blizzard – с российскими атаками. Эта систематизация помогает сразу понять, с кем именно приходится иметь дело и какие методы могут применяться. Финансово ориентированные группы сосредоточены на извлечении выгоды. В эту категорию попадают операторы программ-вымогателей, мошенники, занимающиеся фишингом и кражей электронных писем, а также группы, организующие сложные схемы вымогательств и присвоения активов.

Microsoft одинаково присваивает этим группам названия из погодного лексикона, но в отличие от государственных преступников, здесь названия отражают мотивацию, а не географию. Так, Tempest символизирует финансово-мотивированные злоумышленники, что позволяет быстро выделить эту группу в среде прочих угроз. Частные оффенсивные акторы – сравнительно новая и тревожная категория. Она включает компании, легально занимающиеся разработкой и продажей кибероружия на коммерческой основе. Такие организации создают прицельные инструменты, которыми пользуются клиенты для вербовки, слежки и атаки на политических активистов, правозащитников, журналистов и обычных граждан.

Названия, выбранные Microsoft для таких групп, также связаны с погодными явлениями, но с особой коннотацией. Например, Tsunami относится к частным оффенсивным актерам – мощным и разрушительным. Операции воздействия или influence operations – это мощные информационные кампании, направленные на манипуляцию общественным мнением, создание ложного восприятия и изменение поведения целевой аудитории. Microsoft называет такие операции Flood, символизируя поток информации, способный затопить сознание и изменить политические и социальные условия. Это особенно актуально в эпоху соцсетей и цифровой коммуникации, когда информационные войны часто обостряются в масштабах целых стран и континентов.

Отдельная категория – группы в развитии (Storm) – это новые, ещё не полностью изученные или недостаточно атрибутированные угрозы. Это временная классификация, позволяющая специалистам Microsoft отслеживать неизвестные или формирующиеся кластеры активности до тех пор, пока не будет достаточно данных для полноценной идентификации и присвоения им постоянного имени. Такая гибкость обеспечивается системой на инновационной базе экстенсивного анализа и машинного обучения. Система именования Microsoft широко признана и интегрирована в инструменты безопасности, включая Microsoft Defender и Microsoft Sentinel. Уникальный подход к классификации и обозначению помогает командам безопасности легче находить, сопоставлять и обрабатывать информацию об атаках, что способствует своевременной реакции и минимизации последствий.

Например, если обнаружена атака, связанная с группой Blue Tsunami, специалисты сразу понимают, что это частный оффенсивный актор из Израиля, использующий специфичные методы для достижения своих целей. Microsoft также систематизирует ранее известные и применяемые названия из других источников, создавая единый универсальный словарь угроз. Это мощный инструмент для координации усилий разных компаний и госструктур, работающих в сфере кибербезопасности. Благодаря этому сокращается время на выявление связей между атаками и улучшает понимание картин угроз на глобальном уровне. Особое внимание компания уделяет электронной инфраструктуре, связанной с угрозами.

Обновленные профили инфраструктуры злоумышленников доступны в Microsoft Defender Threat Intelligence, предоставляя подробные сведения о тактиках, технологиях и текущих целях. Это позволяет специалистам по SecOps и хантерам эффективно вести поиск и расследование инцидентов, применяя передовые методы и инструменты. Для разработчиков и аналитиков Microsoft открывает API для доступа к наиболее актуальной и подробной информации об угрозах, что дополнительно ускоряет интеграцию данных в корпоративные системы безопасности. Кроме того, Microsoft предлагает учебные материалы и сертификационные программы, направленные на повышение квалификации специалистов по информационной безопасности. Курсы предоставляют знания не только по техникам обнаружения и предотвращения угроз, но и дают понимание актуальных трендов и развития киберугроз в мире.

Комплексный подход позволяет компаниям эффективно строить свои системы защиты и оперативно реагировать на инциденты. Система наименования угроз от Microsoft стала важным этапом в глобальной борьбе с киберпреступностью. Использование образных и запоминающихся погодных наименований делает процесс идентификации и взаимодействия с опасными группировками более доступным и интуитивно понятным. Это способствует не только упрощению технической работы, но и формированию единой терминологии в мире информационной безопасности. Для организаций, сталкивающихся с растущим числом сложных атак, понимание таких классификаций становится основой стратегии эффективной защиты.

Возможность точно и быстро определить происхождение угрозы, ее мотивы и характер помогает сократить время реагирования и избежать тяжелых последствий. В эпоху цифровой трансформации, когда кибербезопасность вышла на уровень глобального приоритета, подобные инновационные подходы, внедряемые такими технологическими гигантами, как Microsoft, играют ключевую роль. Они совершенствуют наши способности противостоять современным вызовам, делая цифровое пространство более защищенным. Таким образом, система наименования угроз Microsoft – это не просто методика присваивания имён. Это продуманный и эффективный инструмент, интегрированный в инфраструктуру кибербезопасности, позволяющий наилучшим образом объединять, анализировать и применять информацию о злоумышленниках.

Его использование предоставляет реальное преимущество для всех участников отрасли, создавая условия для надежной защиты данных и бизнеса от современного киберпреступного мира.