Современный мир все глубже погружается в цифровые технологии, и мобильные устройства в этом процессе играют ключевую роль. Особенно это касается финансовой сферы, где смартфоны и планшеты выступают важными инструментами для управления банковскими счетами и проведением платежей. Однако с ростом популярности мобильного банкинга возникает и расширение угроз со стороны киберпреступников. Одной из самых опасных и технологически продвинутых опасностей последних лет стало появление вредоносного ПО Godfather для Android, использующего виртуализацию для проникновения в банковские приложения и похищения конфиденциальных данных пользователей. Godfather впервые был обнаружен в марте 2021 года специалистами компании ThreatFabric.

С тех пор он приобрел ряд новых функций и стал намного изощрённее по сравнению с версиями, изученными в предыдущие годы. Тогда основным инструментом атаки выступали HTML-оверлеи, позволяющие создавать поддельные интерфейсы поверх легитимных банковских приложений для выманивания логинов и паролей. Однако современная версия Godfather стала использовать нечто гораздо более хитрое и сложное — технологии виртуализации, которые позволяют запускать целевые приложения в изолированных контейнерах непосредственно на устройстве жертвы. Виртуализация, применяемая Godfather, позволяет ему создать на мобильном устройстве собственное закрытое пространство, в котором запускаются банковские приложения в режиме реального времени. При этом пользователь при обычном использовании видит знакомый и привычный интерфейс настоящего приложения, однако на самом деле все взаимодействие проходит через вредоносный контейнер.

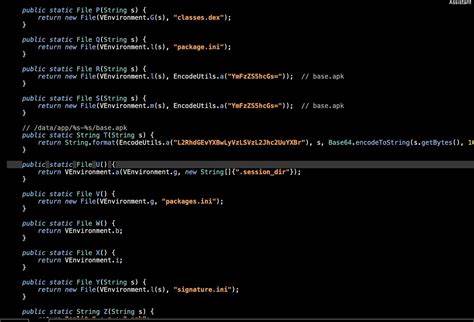

Такой подход позволяет злоумышленникам перехватывать вводимые данные, включая пароли, PIN-коды, а также мониторить ответы банковских серверов. Это дает им полный контроль над процессом аутентификации и финансовых транзакций без заметных признаков вмешательства. Специалисты Zimperium, обнаружившие новую версию малвари, отмечают, что Godfather использует встроенный фреймворк виртуализации на базе опенсорсных инструментов VirtualApp и Xposed. Использование Xposed открывает перед вирусом возможности API-хукинга, то есть перехвата вызовов системных функций и методов приложений. За счет этого вредонос получает доступ к конфиденциальным данным, а также может модифицировать поведение банковского ПО и подменять визуальные элементы для обмана пользователя.

Ключевым элементом архитектуры Godfather является StubActivity — специально созданная подставная Activity, служащая прокси для запуска настоящих Activity реальных приложений. StubActivity не имеет собственного интерфейса и логики, она выполняет роль контейнера, позволяя запускать целевые приложения внутри хост-приложения, которым является вредоносный APK. Таким образом Android-система считает, что запускается легитимное приложение, а на самом деле операционная система взаимодействует с виртуализированной копией, контролируемой Godfather. Это обеспечивает надежную маскировку и усложняет обнаружение вредоноса обычными средствами защиты. Механизм атаки также включает перехват и перенаправление Intent’ов — системных сообщений, используемых в Android для взаимодействия между компонентами приложений.

Godfather с помощью Accessibility Service получает разрешения, позволяющие перехватывать эти Intent и направлять их в собственный контейнер. Таким образом при запуске настоящего банковского приложения его запуск и действие происходят виртуализировано, а пользователь видит привычный интерфейс, не подозревая, что управление находится в руках злоумышленников. Для дополнительного обмана пользователей вредонос отображает поддельные оверлеи в критические моменты, например при вводе PIN-кодов или паролей. Эти экраны выглядят как легитимные окна приложения, заставляя жертву потерять бдительность и добровольно передать свои данные. Впоследствии собранная информация передается операторам Godfather, которые могут активировать удаленное управление устройством, совершать финансовые операции, разблокировать телефон и запускать целевые приложения.

Особенности поведения Godfather также включают показ поддельных экранов «обновления» или черных экранов во время атак, чтобы скрыть подозрительную активность и не привлекать внимание пользователя. Все эти меры направлены на симуляцию нормальной работы устройства и обеспечение максимальной эффективности кражи данных. Ранние примеры использования подобных технологий отмечались в малвари FjordPhantom для Android, которая также применяла виртуализацию для банковских атак, но была ориентирована преимущественно на пользователей Юго-Восточной Азии. Godfather же не ограничен регионом и нацелен более чем на 500 банковских, криптовалютных и e-commerce приложений по всему миру, что делает его глобальной угрозой. Угроза, исходящая от Godfather, предъявляет серьезные вызовы существующим системам защиты Android.

Традиционные антивирусные решения и механизмы безопасности платформы Android могут не замечать вредоносной активности, поскольку в манифесте вредоносного APK заявлены лишь легитимные действия хост-приложения, а вредоносное ПО действует через виртуализированную среду. Это требует от пользователей и предприятий применения продвинутых методов защиты и повышения осведомленности. Чтобы снизить риск заражения, стоит соблюдать несколько важных рекомендаций. Необходимо избегать установки приложений из непроверенных источников и сторонних магазинов APK-файлов, поскольку Godfather распространяется именно в формате APK. Следует внимательно следить за разрешениями, запрашиваемыми приложениями, и отключать Accessibility Service у программ, которым вы не доверяете или которые не требуют таких прав для нормальной работы.

Регулярное обновление операционной системы и приложений, использование официальных магазинов приложений Google Play, а также установка надежного антивирусного ПО с поведением на уровне обнаружения аномалий помогут предотвратить возможные атаки. Для организаций актуально внедрение мобильных систем защиты (Mobile Threat Defense), а также мониторинг и анализ поведения приложений на устройствах сотрудников. Непрерывное изучение новых образцов вредоносного ПО и разработка специализированных средств обнаружения в инфраструктуре мобильной безопасности остаются приоритетными задачами специалистов в области кибербезопасности. Современные угрозы, такие как Godfather, показывают, насколько быстро эволюционируют инструменты киберпреступников и насколько важно быть готовым к новым вызовам. В итоге Godfather представляет собой современный и технологичный вредоносный продукт, который использует продвинутые техники виртуализации для незаметного контроля банковских приложений и похищения конфиденциальных данных пользователей.

Его появление подчеркивает необходимость внимательнее относиться к безопасности мобильных устройств и применять комплексные меры защиты, особенно в сфере финансовых операций. Только при грамотном и осознанном подходе можно минимизировать риски и сохранить безопасность цифровой жизни в эпоху стремительного развития мобильных технологий.