В феврале 2025 года канадский телекоммуникационный оператор стал жертвой масштабной кибератаки, ответственность за которую возлагается на группу Salt Typhoon, предполагаемую государственную хакерскую организацию из Китая. Данное событие привлекло внимание не только национальных служб безопасности Канады и США, но и всего мирового сообщества, поскольку ставит под угрозу критически важную инфраструктуру и конфиденциальность данных пользователей. По данным официального канадского Центра кибербезопасности, группа Salt Typhoon использовала уязвимость с максимальным уровнем опасности, известную как CVE-2023-20198. Данная уязвимость была обнаружена и получила патч в октябре 2023 года, однако длительное время оставалась неустраненной на устройствах одного из крупнейших телекомов Канады. Это позволило злоумышленникам получить доступ к критическим сетевым элементам и вмешаться в работу оборудования.

Salt Typhoon — не новички на поле кибершпионажа. Эта группа связана с многочисленными атаками на телекоммуникационные компании по всему миру, включая США, где они в прошлом году атаковали такие гиганты, как Verizon и AT&T. В ходе своей деятельности они способны не только похищать конфиденциальную информацию, но и создавать скрытые каналы передачи данных, что позволяет длительное время оставаться незамеченными и непрерывно мониторить трафик. Эксперты указывают, что атакующие использовали еще ряд уязвимостей, которые, как и CVE-2023-20198, были своевременно закрыты разработчиками программного обеспечения, но не внедрены конечными пользователями. Помимо вышеуказанной, были задействованы уязвимости с номерами CVE-2018-0171, CVE-2023-20273 и более новая CVE-2024-20399, которая была запатчена в ноябре 2024 года.

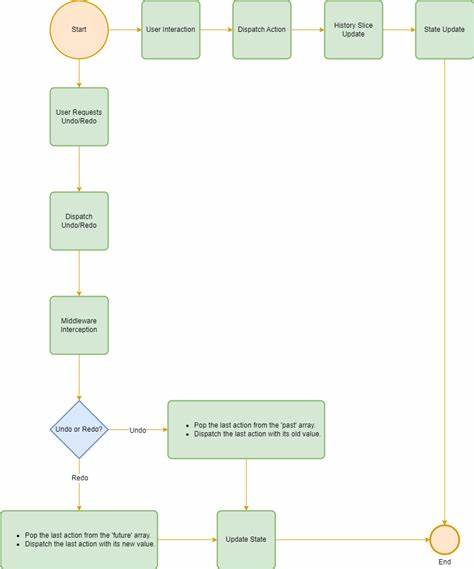

Использование нескольких дыр в безопасности свидетельствует о высоком уровне подготовки и способности адаптироваться к изменениям в защите. В результате атаки злоумышленники смогли получить доступ к файлам конфигурации сетевых устройств, что позволило им создать GRE-туннель — метод скрытой передачи данных внутри сети жертвы. Такой туннель обеспечивает возможность перехвата трафика и потенциально может быть использован для дальнейших атак не только на телекоммуникационную компанию, но и на клиентов, использующих ее услуги. Кибербезопасность в телекоммуникационной отрасли приобретает особую важность, поскольку именно эти компании отвечают за передачу огромных объемов данных, в том числе голосовых вызовов, интернет-трафика и конфиденциальных коммуникаций государственных ведомств и крупных корпораций. Любые инциденты, связанные с проникновением в сети этих игроков, могут привести к значительным утечкам информации и ущербу национальной безопасности.

Причины, по которым так долго не применялись релизы безопасности, вызывают серьезную озабоченность. Несмотря на то, что Cisco своевременно выпустила патчи, менеджмент и технические службы компания-оператора, по всей видимости, не реализовали полное обновление оборудования. Недооценка угроз, сложности с обновлением сетевой инфраструктуры, а также возможное отсутствие необходимых ресурсов для оперативного внедрения патчей — все это могло послужить факторами, которые злоумышленники успешно использовали. Аналитики подчёркивают, что данный инцидент является показательным примером того, насколько важно своевременно обновлять программное обеспечение и поддерживать комплексную систему киберзащиты. Технологические компании должны не только реагировать на появление уязвимостей, но и активно следить за их устранением, вовлекать все подразделения для оценки рисков и последствий.

Кроме того, атака Salt Typhoon демонстрирует продолжающуюся тенденцию использования государственными хакергруппами целенаправленных кампаний для шпионажа, сбора разведывательной информации и влияния на международные коммуникационные сети. Жертвы таких действий зачастую оказываются не только коммерческими структурами, но и государственными агентствами, что подчеркивает геополитический характер кибервойн современности. Правительства Канады и США уже заявили о том, что будут усиливать сотрудничество в области кибербезопасности и обмениваться информацией для эффективного противодействия таким угрозам. Усиление законодательной базы, внедрение современных инструментов мониторинга и обучение специалистов – ключевые направления работы, которые могут помочь снизить риски аналогичных инцидентов в будущем. Отраслевые эксперты рекомендуют всем участникам телекоммуникационного рынка серьезно относиться к организациям защиты, включая регулярное проведение аудит безопасности, внедрение систем обнаружения вторжений и комплексного управления уязвимостями.

Особое внимание необходимо уделять устройствам сетевой инфраструктуры, таким как маршрутизаторы и коммутаторы, поскольку они являются главными перевозчиками данных и первыми целями злоумышленников. В завершение, инцидент с канадским телекомом — это сигнал для всех компаний по всему миру о том, что игнорирование или задержки в применении важных обновлений безопасности могут привести к серьезным последствиям, включая потерю доверия клиентов и крупные финансовые убытки. В условиях глобальной цифровизации и усиливающегося влияния киберугроз постоянное внимание к вопросам кибербезопасности — залог устойчивого и безопасного развития информационных систем и коммуникаций.