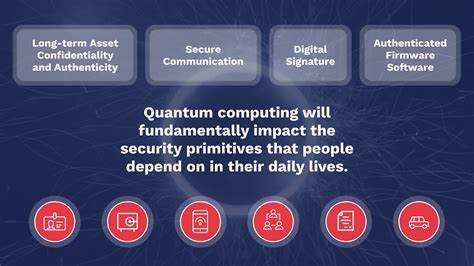

С развитием технологий квантовых вычислений мир цифровой безопасности стоит на пороге фундаментальных изменений. В частности, сфера Интернета вещей (IoT), которая становится все более неотъемлемой частью нашей повседневной жизни, столкнется с новыми вызовами и угрозами. Сегодняшние методы криптографии, которые хорошо справляются с защитой данных в IoT-устройствах, завтра могут стать уязвимыми перед мощью квантовых компьютеров. Таким образом, владельцы и разработчики подключенных устройств обязаны заранее продумать стратегии безопасности, чтобы оставаться на шаг впереди потенциальных злоумышленников в постквантовую эпоху. Ключевым элементом современной асимметричной криптографии является вычислительная задача, которая легко решается в одном направлении, но чрезвычайно сложна для обратного решения.

Традиционно это достигается с помощью методов, основанных на модульной арифметике, например, с использованием больших простых чисел и генераторов для создания ключей. Такой подход доказал свою эффективность и надежность, и алгоритмы вроде ECC 256, по оценкам экспертов, требуют миллионов лет на взлом при помощи классических вычислительных ресурсов. Такого уровня защиты вполне достаточно для обеспечения безопасности множества IoT-устройств сегодня. Однако перспективы квантовых вычислений меняют эту картину. Национальные институты стандартов и технологий, как в США (NIST), так и в Европейском союзе, прогнозируют появление первых действующих квантовых компьютеров в начале 2030-х годов.

Эти машины используют принципы квантовой механики для решения сложнейших задач, которые недоступны классическим вычислителям. Хотя такие технологии открывают огромные возможности для медицины, науки и промышленности, они одновременно ставят под угрозу существующие методы защиты информации. Опасение заключается в том, что квантовые компьютеры смогут взламывать современные схемы шифрования, такие как ECC-256, за считанные дни, что раньше считалось невозможным. Это создает серьезные риски для безопасности IoT-экосистемы, особенно учитывая долгий срок службы некоторых устройств. Например, LPWA (Low-Power Wide-Area) IoT-чипсеты имеют батарею, которая способна работать до 15 лет, а устройства, вроде умных счетчиков, только начинают активно внедряться сейчас и, вполне вероятно, будут эксплуатироваться в период, когда квантовые компьютеры уже станут повседневной реальностью.

Проблема в том, что прямое внедрение квантово-устойчивых методов шифрования сегодня является далеко не тривиальной задачей. Многие из них требуют значительных вычислительных мощностей, памяти и энергии – ресурсов, которых нет у простых IoT-устройств с ограниченными техническими характеристиками. Повышение требований к оборудованию увеличивает стоимость производства, а значит и конечную цену устройства, что может негативно сказаться на спросе и массовом внедрении технологий. Кроме того, новые криптографические алгоритмы, находящиеся на стадии разработки и стандартизации, еще не полностью проверены на предмет уязвимостей. Время покажет, нет ли в них скрытых слабых мест, которые смогут эксплуатировать злоумышленники.

Внедрение таких методов раньше времени может привести к финансовым потерям и необходимости повторных обновлений безопасности. Важным фактором является и текущий уровень угроз. Хотя квантовые компьютеры могут потенциально взламывать современные алгоритмы, пока они не достигли достаточной мощности и доступности. Их использование требует значительных финансовых затрат и специальных знаний, а также, по всей видимости, будет контролироваться государственными и научными учреждениями. В этом контексте атаки на относительно простые IoT-устройства с низкой экономической ценностью, например, счетчики воды и электроэнергии, выглядят чрезвычайно маловероятными с точки зрения рентабельности для хакеров.

Многие компании сегодня рассматривают две основные стратегии как ответ на сложившуюся ситуацию. Первая – создание устройств с криптоагильностью, то есть способностью адаптироваться и обновлять методы шифрования по мере появления новых, более надежных алгоритмов. Такой подход позволяет минимизировать изначальные затраты и обеспечивает возможность обновлений безопасности в будущем без необходимости замены всего оборудования. Вторая стратегия – интеграция постквантовой криптографии с самого начала. Однако это усложняет взаимодействие устройств, так как и конечные системы, и серверы, и другие компоненты сети должны поддерживать новые протоколы и алгоритмы.

В результате требуется масштабная модернизация всей экосистемы, что приводит к большим затратам и усложнению процессов. Исторический опыт показывает, что криптографические методы постоянно эволюционируют, и каждый раз, когда образуется новая уязвимость, индустрия вынуждена реагировать быстрыми инновациями. Следовательно, вложения в конкретные криптографические технологии на данный момент могут оказаться преждевременными и даже неэффективными. Более того, резкое увеличение стоимости IoT-устройств вследствие внедрения сложных криптографических решений может снизить их конкурентоспособность и замедлить распространение необходимых технологий. Не менее важным становится и контекст применения.

Не все данные обладают одинаковой ценностью с точки зрения безопасности. Например, исторические данные умных счетчиков представляют мало интереса для злоумышленников, тогда как медицинская информация или данные о местоположении детей требуют значительно более високого уровня защиты. Поэтому выбор стратегий безопасности должен быть индивидуализирован с учетом специфики конкретного IoT-устройства и характера обрабатываемой им информации. На фоне всех этих сложностей разумным решением на текущем этапе становится внедрение архитектуры с поддержкой криптоагильности, которая обеспечит плавное и контролируемое обновление систем безопасности в будущем. При этом проектирование устройств должно учитывать необходимость выделения достаточных ресурсов для поддержки будущих протоколов, не увеличивая при этом избыточно их стоимость и энергопотребление.