В мире киберугроз одним из наиболее распространенных и опасных типов программного обеспечения является программное обеспечение для вымогательства (ransomware). Его основная цель — зашифровать данные до тех пор, пока жертва не заплатит выкуп, что может привести не только к потерям, но и к серьезным проблемам для бизнеса. В последнее время внимание специалистов обратилось к тому, как это программное обеспечение используют платформы облачных вычислений, такие как Amazon Web Services (AWS), для шифрования данных на Amazon S3 (Simple Storage Service). Amazon S3 — это облачное хранилище, которое позволяет пользователям хранить и извлекать любые объемы данных в любой момент времени. Благодаря своей популярности и надежности, AWS стал основным выбором для многих организаций.

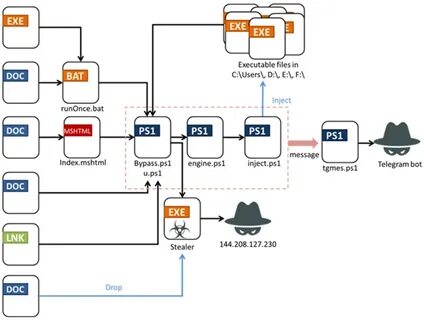

Но, к сожалению, его функции также могут быть использованы злоумышленниками для совершения атак с помощью программного обеспечения для вымогательства. Как работает атака программного обеспечения для вымогательства на Amazon S3? Исполнители программного обеспечения для вымогательства применяют различные методы для проникновения в системы, которые используют AWS. Одним из наиболее распространенных является фишинг, когда злоумышленники обманывают пользователей и заставляют их раскрывать свои учетные данные. После того как они получают доступ к учетной записи AWS, они могут использовать функции Amazon S3 для шифрования всех доступных данных. AWS предлагает функции, которые позволяют пользователям управлять доступом к своим ресурсам.

Однако, если эти права доступа неправильно настроены, злоумышленники могут беспрепятственно получить доступ к данным. После его получения они могут зашифровать файлы и задать требование о выкупе. Еще одним опасным аспектом является использование функций автоматизации. Например, злоумышленники могут написать скрипт, который быстро изменяет разрешения доступа на S3-ведрах, делая данные недоступными для их законных владельцев. Это приводит к ситуации, когда у компаний резко уменьшается возможность доступа к своим критически важным данным.

Последствия атак программного обеспечения для вымогательства Атаки программного обеспечения для вымогательства могут иметь серьезные последствия для бизнеса. Если данные зашифрованы, компания может столкнуться с длительными временем простоя, потерей дохода и репутации. Иногда даже после уплаты выкупа злоумышленники не возвращают доступ к данным, что ставит организацию в еще более сложное положение. Дополнительно стоит отметить, что такие атаки могут привести к утечкам конфиденциальной информации, что нарушает законодательные нормы, такие как GDPR. Это может привести к дорогим штрафам и судебным искам.

Как защититься от атак программного обеспечения для вымогательства на AWS? Существует несколько стратегий и рекомендаций, которые могут значительно снизить риск атак программного обеспечения для вымогательства: 1. Регулярные резервные копии: Одним из самых эффективных способов защиты от программного обеспечения для вымогательства является регулярное создание резервных копий данных. Это должно включать автоматизированные процессы, которые будут регулярно сохранять данные на отдельном носителе. 2. Правильная настройка прав доступа: Убедитесь, что права доступа к S3-ведрам правильно настроены.

Отключите доступ, который не требуется, и используйте принципы наименьших привилегий, чтобы ограничить доступ к критически важным данным. 3. Мониторинг и аудит: Включите мониторинг и аудит операций в вашем AWS-аккаунте. Это позволит быстро реагировать на подозрительную активность и предотвратить несанкционированный доступ. 4.

Обучение сотрудников: Регулярно проводите обучение для сотрудников по вопросам кибербезопасности. Обучение должно включать информацию о фишинговых схемах и других тактиках, которые могут использовать злоумышленники. 5. Использование дополнительных средств защиты: Рассмотрите возможность использования средств защиты, таких как антивирусные программы, системы обнаружения и предотвращения вторжений (IDS/IPS) и шифрование данных. Заключение Программное обеспечение для вымогательства является реальной угрозой для организаций, использующих облачные сервисы, включая Amazon AWS.

Понимание того, как злоумышленники могут использовать облачные функции для своих атак, поможет вам лучше защитить свои данные и минимизировать риски. Важно постоянно обновлять свои знания о киберугрозах и применять проактивные меры безопасности для защиты вашей организации от потенциальных атак.