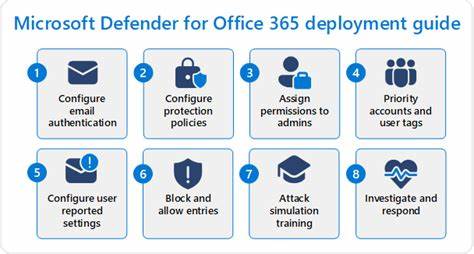

В последние годы email-бомбинг стал одной из наиболее распространённых и опасных киберугроз для корпоративных почтовых систем. Эта тактика заключается в массовой отправке огромного количества электронных писем на адрес жертвы за короткий промежуток времени, что приводит к перегрузке почтового ящика, затруднению работы сотрудников и, в конечном итоге, снижению эффективности системы безопасности компании. Рост числа таких атак спровоцировал компании работать над новыми защитными механизмами, и одним из ярких примеров стала новая функция в Microsoft Defender для Office 365, которая теперь автоматически обнаруживает и блокирует email-бомбинг. Microsoft Defender для Office 365 представляет собой облачное решение по защите электронной почты и коллективной работы, которое изначально было известно как Office 365 Advanced Threat Protection. Его основная задача — охрана организаций, особенно в отраслях с высоким уровнем риска, от современных сложных угроз, будь то вредоносные электронные письма, фишинговые ссылки или подозрительные файлы, циркулирующие внутри корпоративной инфраструктуры.

Новая функция Mail Bombing была внедрена на платформе Defender к концу июня 2025 года и стала автоматически активной для всех клиентов к концу июля того же года. При этом администраторы и аналитики безопасности не должны беспокоиться о ручной настройке, поскольку функция включена по умолчанию и автоматически направляет подозрительную корреспонденцию, связанную с email-бомбингом, в папку «Нежелательная». Такая автоматизация значительно облегчает жизнь специалистам по кибербезопасности, позволяя оперативно реагировать на реальные угрозы, не отвлекаясь на отслеживание огромного потока мусорных сообщений. Впрочем, Mail Bombing доступна не только в обычном режиме фильтрации писем. Специалисты по безопасности могут воспользоваться расширенными возможностями через интерфейсы Microsoft Defender, включая Threat Explorer, специализированные панели сводок электронной почты и средства Advanced Hunting.

Это позволяет им глубже анализировать источники атак, отслеживать новые паттерны злоупотреблений и оперативно реагировать на попытки злоумышленников обойти защиту. Сам по себе email-бомбинг представляет собой особую форму атаки, целью которой является затопление почтового ящика жертвы огромным количеством сообщений, часто исчисляемым тысячами или десятками тысяч за очень короткое время. Такие атаки зачастую носят не прямой вред заражением, а больше направлены на отвлечение и перегрузку как самого пользователя, так и встроенных в организацию систем кибербезопасности. Способы реализации email-бомбинга могут варьироваться. Иногда злоумышленники используют подписки на многочисленные рассылки, где жертва незаметно для себя оказывается подписанной на большое количество уведомлений и предложений.

В других случаях задействуются специализированные хакерские сервисы, способные мгновенно рассылать тысячи писем с разнообразными темами и содержанием, скрывая свои истинные цели под видом легитимной корреспонденции. Часто email-бомбинг сопровождается социально-инженерными атаками. К примеру, атакующие могут заранее засыпать почтовые ящики множеством писем, после чего сделать звонки с поддельной идентификацией, выдавая себя за сотрудников службы поддержки или системных администраторов. Их задача — получить удалённый доступ к устройствам сотрудников, используя известные программы удалённого управления, такие как AnyDesk или Windows Quick Assist. Известны примеры, когда вымогательские группировки, такие как BlackBasta, использовали именно такую тактику, начав атаку с массированного email-бомбинга, а затем переходя к фишинговым звонкам для проникновения в корпоративные среды.

Другие преступные группировки, включая операторов вымогателей 3AM и группу FIN7, также регулярно практикуют подобные методы. Применение email-бомбинга наносит значительный ущерб не только в техническом плане — например, когда системы защиты переполняются ложными срабатываниями, — но и влияет на бизнес-процессы и психоэмоциональное состояние сотрудников. В результате снижается производительность, повышается риск пропуска действительно важных сообщений и увеличивается вероятность успешных атак из-за недостатка внимания к реальным угрозам. В контексте этой растущей угрозы Microsoft внедрение функции Mail Bombing стало важным шагом в обеспечении комплексной защиты бизнеса. Автоматическое обнаружение и фильтрация таких атак позволяют существенно снизить нагрузку на IT-отделы и службы безопасности, а также минимизировать потенциальные сбои в работе компаний.

В конечном итоге, благодаря развитию облачных технологий и искусственного интеллекта, Defender для Office 365 совершенствуется и становится не просто защитным механизмом, а интеллектуальным помощником, способным оперативно адаптироваться к новым тактикам злоумышленников. Организации, которые уже используют Microsoft Defender для Office 365, получают многоуровневую защиту почтовых систем от фишинга, спама, вредоносных вложений и теперь также от email-бомбинга. Важно отметить, что активация новой функции не требует дополнительных затрат или сложных настроек, что снижает барьеры к её внедрению и делает безопасность доступной для широкого спектра предприятий. В свете постоянного роста киберугроз и изменения методов атак электронная почта остаётся одним из ключевых каналов коммуникации и, при этом, одним из наиболее уязвимых. Поэтому интеграция таких функций, как Mail Bombing в Microsoft Defender для Office 365, приобретает первоочередное значение для обеспечения безопасности корпоративного периметра, сохранения репутации и бесперебойной работы компаний.

В заключение, можно с уверенностью сказать, что новая возможность автоматической блокировки email-бомбинга значительно укрепляет позиции Microsoft Defender для Office 365 как одного из лидеров отрасли по защите электронных коммуникаций. Организации, использующие это решение, получают эффективный инструмент для борьбы с одной из самых сложных и обременительных киберугроз современных реалий, что положительно сказывается на общей устойчивости бизнеса и безопасности данных.