В современном цифровом мире вопрос управления идентификацией становится одним из важнейших аспектов безопасности и эффективности бизнеса. С увеличением числа пользователей и растущими требованиями к конфиденциальности данных компании всё чаще сталкиваются с необходимостью использовать продвинутые системы для контроля доступа к своим ресурсам. В этом контексте часто появляются термины IAM, CIAM и IDaaS, которые, на первый взгляд, могут показаться схожими, но на самом деле выполняют разные функции и ориентированы на различные задачи. Понимание их особенностей помогает организовать надежную и удобную систему управления идентификацией, отвечающую специфическим требованиям бизнеса. Основываясь на глубоком анализе этих концепций, рассмотрим отличия и применение каждого из них.

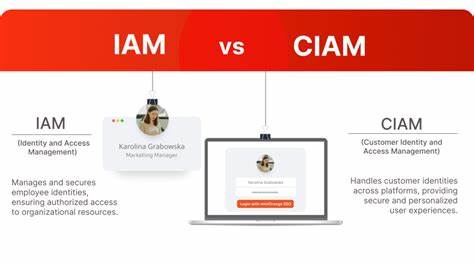

IAM: управление идентификацией и доступом для сотрудников Традиционная система IAM (Identity and Access Management) является основным инструментом для управления цифровой идентификацией сотрудников и других внутренних пользователей организации. Она выполняет роль цифрового эквивалента пропусков и ключей, контролируя, кто и каким ресурсам может получить доступ в рамках компании. IAM отвечает за создание, изменение и удаление учетных записей, а также за назначение ролей и прав доступа в зависимости от должностных обязанностей пользователей. В её составе обычно находятся такие важные функции, как управление директориями пользователей, единый вход (Single Sign-On), контроль доступа на основе ролей (Role-Based Access Control) и управление привилегированными учетными записями. Особенностью традиционных IAM-систем является учет того, что пользователи работают в доверенной корпоративной среде.

Часто доступ осуществляется через защищённые сети или VPN, что влияет на выстраиваемую систему безопасности и пользовательский опыт. При этом для сотрудников считается приемлемым наличие определённого уровня сложности при аутентификации — введение сложных паролей, многоэтапные проверки, так как основной акцент делается на безопасность и предотврашение несанкционированного доступа к критически важным бизнес-системам. CIAM: ориентированность на клиентов и удобство использования По мере развития цифровых сервисов бизнес все больше осознавал, что управление идентификацией клиентов требует иных подходов, чем работа с сотрудниками. Появление CIAM (Customer Identity and Access Management) стало ответом на эти вызовы. Основное отличие CIAM заключается в масштабировании: вместо нескольких сотен или тысяч сотрудников речь идёт о миллионах пользователей с различными сценариями взаимодействия.

Клиенты ожидают безбарьерный и интуитивно понятный процесс регистрации и входа, схожий с опытом использования популярных потребительских приложений. Любая сложность на этом пути ведёт к потере конверсии и снижению удовлетворенности. Кроме того, в центре внимания CIAM находится вопрос конфиденциальности и соблюдения норм законодательства, таких как GDPR и CCPA. Системы должны обеспечивать прозрачность сбора данных, получение согласия пользователей, а также возможность просмотра, изменения и удаления персональной информации. CIAM-решения предлагают функции, которые помогают обрабатывать огромное количество регистраций и аутентификаций, включая социальный вход через аккаунты Google или Facebook, а также прогрессивное профилирование — сбор данных постепенно по мере взаимодействия пользователя с сервисом.

Безопасность при этом строится с предположением, что устройства пользователей могут быть скомпрометированы, и реализуется адаптивная аутентификация, которая изменяет уровень проверки в зависимости от риска. Важным элементом является интеграция с маркетинговыми платформами и системами управления клиентскими данными, что позволяет расширить возможности персонализации и коммуникации. IDaaS: облачные решения как новая модель доставки услуг IDaaS (Identity-as-a-Service) представляет собой модель предоставления услуг управления идентификацией через облако по подписке. Это существенно отличается от традиционных on-premises систем, которые требуют значительных вложений в инфраструктуру и большие усилия на поддержку. Облачные IDaaS-платформы обеспечивают автоматические обновления, масштабируемость без практических ограничений и лучшую производительность благодаря географически распределённым дата-центрам.

IDaaS не ограничивается одной функцией — такие сервисы могут предоставлять как IAM для внутреннего использования, так и CIAM для управления клиентами, а также гибридные варианты, совмещающие обе задачи. Модель оплаты по подписке переводит расходы из капитальных в операционные, что часто делает внедрение проще и экономичнее для компаний любого размера. Современные IDaaS поддерживают стандарты и протоколы безопасности, такие как SAML, OAuth и REST API, что облегчает интеграцию с современными приложениями и микросервисами. Основные различия и применение Различие в аудитории пользователей — ключевой фактор, который отделяет IAM от CIAM. Первые предназначены для сотрудников, подрядчиков и партнеров, вторые — для внешних конечных пользователей и клиентов.

Масштаб — важное отличие: если IAM справляется с тысячами учетных записей, то CIAM рассчитан на миллионы. Потребности в удобстве и быстроте входа серьезно различаются: сотрудники готовы мириться с некоторым дискомфортом ради безопасности, клиенты же требуют минимальных усилий и максимально комфортного интерфейса. В требованиях к соответствию нормативам также видна явная грань. Для IAM важны внутренние стандарты безопасности и нормативы вроде SOX, в то время как CIAM сосредоточен на защите персональных данных в соответствии с глобальными законами о конфиденциальности. Интеграционные возможности тоже различны: IAM тесно связана с корпоративными приложениями и сервисами, тогда как CIAM интегрируется с клиентскими порталами, маркетинговыми платформами и системами электронной коммерции.

IDaaS же выступает скорее как платформа доставки, в которую могут быть внедрены функции как IAM, так и CIAM, что даёт организациям гибкость выбора и масштабируемость. Как выбрать оптимальное решение Выбор между IAM, CIAM и IDaaS зависит от конкретных задач бизнеса и пользователей, для которых создаётся система управления идентификацией. Организациям, которые ориентируются на контроль доступа сотрудников к внутренним приложениям, следует уделить внимание функциональности IAM или её облачным альтернативам. Для компаний с высоким потоком клиентов и необходимостью соблюдать приватность предпочтительнее решения класса CIAM. Многие предприятия сталкиваются с потребностью одновременно управлять и внутренними, и внешними идентификациями, и в таких случаях оптимальным вариантом становятся современные IDaaS-платформы, предлагающие комплексный подход.

Бюджет, технические ресурсы и требования к хранению данных могут играть решающую роль. IDaaS снижает порог вхождения в управление идентификацией, уменьшая нагрузку на ИТ-отделы и сокращая начальные инвестиции. В то же время некоторые регуляторные ограничения могут диктовать выбор локальных on-premises решений. Важность продуманного подхода к внедрению Независимо от выбранной модели критически важно тщательно спланировать внедрение системы управления идентификацией. Следует определить все категории пользователей, типы доступа и требования безопасности для каждого приложения.

Уровень защиты должен соответствовать чувствительности данных — финансовые сервисы требуют более жёсткую аутентификацию, в то время как маркетинговые платформы балансируют между удобством и безопасностью. Интеграция с существующими системами и миграция данных требуют особого внимания, чтобы избежать сбоев и потери информации. Обучение сотрудников и информирование клиентов о новых процессах повышает лояльность и упрощает адаптацию. Тенденции развития и будущее управления идентификацией Технологии управления идентификацией продолжают эволюционировать под воздействием новых угроз и технологических возможностей. Биометрические методы становятся все более распространёнными как в корпоративных, так и в клиентских решениях.

Аналитика поведения пользователей позволяет выявлять подозрительные действия и предотвращать несанкционированный доступ в режиме реального времени. Концепция «нуль-траст» (zero trust) усиливает контроль, строя систему на постоянной проверки пользователей и устройств без автоматического доверия к данным о контексте подключения. Искусственный интеллект и машинное обучение открывают новые возможности для автоматизации анализа рисков и улучшения защиты. В то же время изменения в законодательстве по защите данных продолжают влиять на архитектуру систем, заставляя бизнес учитывать глобальные и локальные нормы. Несмотря на постоянные изменения, разделение понятий IAM, CIAM и IDaaS остаётся актуальным, помогая компаниям формировать комплексные стратегии управления идентификацией, обеспечивающие баланс между безопасностью и опытом пользователей.

В итоге, успех организации в защите цифровых ресурсов и создании позитивного пользовательского опыта напрямую зависит от правильного выбора и реализации систем управления идентификацией, соответствующих уникальным потребностям бизнеса и его пользователей.