Автоматы, будь то промышленные роботы, интеллектуальные системы управления или программируемые приборы, играют важнейшую роль в современном технологическом мире. Они облегчают жизнь, ускоряют процессы и минимизируют человеческий фактор в критически важных операциях. Однако, вместе с ростом их внедрения и важности, значительно возрос и интерес к тестированию их безопасности, а именно к понятию взлома автоматов — автоматизированных систем, управляемых программным обеспечением и алгоритмами. Понимание, как именно могут быть атакованы эти системы, позволяет разработчикам создавать более надежные и устойчивые к злонамеренным воздействиям решения. В данной статье мы рассмотрим особенности взлома автоматов, раскрывая, как их уязвимости связаны с архитектурой и функционированием, а также какие методы применяют специалисты для обнаружения и эксплуатации этих слабых мест.

Современные автоматические системы часто представляют собой сложные комплексы, состоящие из программного обеспечения, оборудования, а также взаимодействия с внешними сетями или пользователями. Эти системы работают на основе встроенных контроллеров, сенсоров и исполнительных механизмов, связанных через различные интерфейсы. Из-за разнообразия используемых технологий существуют разные типы уязвимостей, начиная от ошибок в коде программного обеспечения и заканчивая недостаточной защитой физического доступа к оборудованию. Одной из ключевых проблем является то, что автоматические устройства зачастую создаются с акцентом на их производительность и функциональность, а вопросы безопасности отодвигаются на второй план. Это порождает ситуации, когда специалисты по информационной безопасности могут найти слабые места в протоколах обмена данными, непроверенные входные данные и недостаточные механизмы аутентификации.

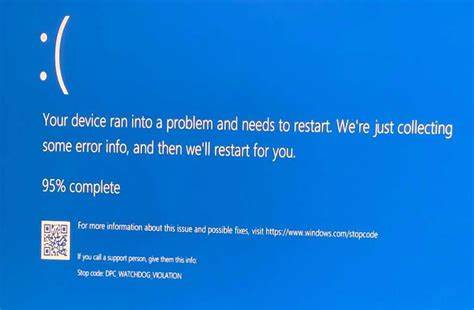

В результате злоумышленник получает возможность вмешаться в управление автоматом, повлиять на его работу или получить доступ к конфиденциальной информации. Для понимания методов взлома необходимо учитывать архитектуру автоматов. Многие из них основаны на микроконтроллерах с ограниченными ресурсами, что затрудняет применение традиционных мер защиты и требует адаптированных подходов к обеспечению безопасности. Также программное обеспечение часто не обновляется регулярно, а иногда и вовсе не предусматривает возможности патчей, что увеличивает время жизни уязвимостей и облегчает задачу злоумышленникам. Взлом автоматов включает в себя сбор информации, анализ протоколов, эксплуатацию уязвимостей в ПО и аппаратных средствах.

Важным этапом является исследование сетевых взаимодействий, ведь многие современные устройства подключаются к интернету или локальным сетям для удаленного управления. Атаки могут осуществляться с использованием подмены команд, внедрения вредоносного кода или перехвата управляющих сигналов. Особенно опасны такие вмешательства в критических инфраструктурах, например на промышленных предприятиях, где неправильное управление автоматом может привести к авариям и значительным убыткам. Помимо дистанционных атак, существуют физические методы взлома, когда злоумышленник получает доступ к аппаратным компонентам. Это могут быть атаки с использованием программирования напрямую через отладочные интерфейсы, манипуляции с микросхемами или изменение параметров работы сенсоров.

Подобные подходы требуют высокой технической подготовки, но в случае успешного проникновения дают полный контроль над устройством. Защитные меры должны учитывать вышеописанные угрозы и включать многоуровневую систему безопасности. Ключевыми элементами являются правильное проектирование программного обеспечения с акцентом на безопасность, использование шифрования при передаче данных, внедрение механизмов аутентификации и регулярное обновление ПО. Также важен контроль физического доступа к устройствам и применение аппаратных средств защиты, таких как защита от несанкционированного чтения памяти или механизмы обнаружения вмешательств. Важной практикой является проведение тестирования на проникновение и аудит безопасности автоматов профессионалами, чтобы своевременно выявлять уязвимости и исправлять их до того, как ими воспользуются злоумышленники.

Образовательные программы и повышение осведомленности разработчиков устройств помогают формировать культуру безопасности на всех этапах создания и эксплуатации автоматов. Современный мир все глубже интегрируется с автоматизированными системами, и вопрос их безопасности становится критически важным. Взлом автоматов — это не только угроза, но и возможность улучшить технологии, создавая более надежные и защищенные решения. Комплексный подход к безопасности, учитывающий как программные, так и аппаратные аспекты, а также человеческий фактор, позволит минимизировать риски и обеспечить устойчивое развитие автоматизации. В заключение, понимание процессов взлома и уязвимостей автоматов играет ключевую роль в формировании безопасной цифровой инфраструктуры.

Разработка эффективных методов защиты и регулярное проведение анализа безопасности становятся залогом надежной и стабильной работы автоматизированных систем, что важно как для бизнеса, так и для общества в целом. Будущее автоматизации зависит от того, насколько успешно специалисты смогут предвосхищать угрозы и укреплять защиту этих сложных систем.

![Steve Carell on Jon Stewart – 2022 Mark Twain Prize [video]](/images/94D0E5F2-B64B-4434-8C79-3705F5F82B95)