В современном цифровом мире кибербезопасность становится одним из важнейших аспектов для всех бизнесов, особенно для малого и среднего предпринимательства. В России, где этот сектор является ключевым элементом экономики, растет количество кибератак, направленных именно на эти компании. Особенно тревожной тенденцией последних месяцев стала активная маскировка вредоносного программного обеспечения под популярные и повсеместно используемые приложения, такие как Zoom и ChatGPT. Специалисты «Лаборатории Касперского» провели детальный анализ данных угроз, и результаты их исследования предоставляют важную информацию о том, как именно работают злоумышленники и какие меры необходимо предпринимать для защиты своих бизнес-процессов. Одной из самых популярных приманок для распространения вредоносного кода стал Zoom.

Эта платформа для видеоконференций приобрела колоссальную популярность в условиях пандемии и сохраняет высокую востребованность среди предпринимателей, удаленных сотрудников и руководителей. По данным экспертов, около половины всех обнаруженных уникальных вредоносных и нежелательных файлов, направленных на малый и средний бизнес в России за первые четыре месяца 2025 года, маскировались именно под Zoom. Количество таких файлов выросло почти на 48% по сравнению с аналогичным периодом 2024 года. Это свидетельствует о том, что злоумышленники тщательно следят за рыночными трендами и оперативно адаптируют свои инструменты под актуальные потребности пользователей. Еще одной быстрой и тенденциозной базой для маскировки стала платформа ChatGPT и другие ИИ-инструменты.

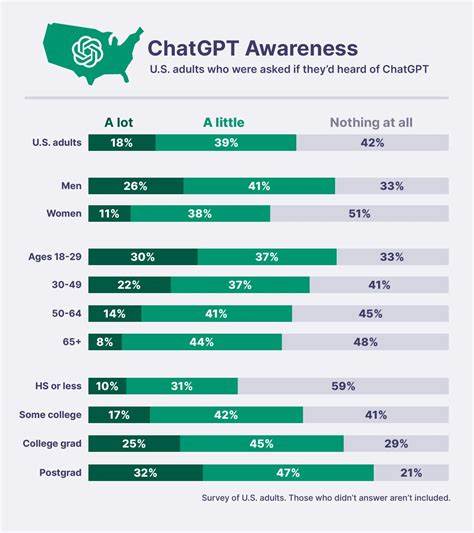

Искусственный интеллект в последние годы активно внедряется в бизнес-процессы, облегчая многие рутинные задачи и повышая эффективность управления. Однако злоумышленники сумели обратить эту позитивную тенденцию в свою пользу. За четыре месяца 2025 года количество вредоносных и нежелательных файлов, маскирующихся под ChatGPT, выросло на внушительные 175% по сравнению с тем же периодом 2024 года. Более того, вскоре после появления на рынке российской нейросети DeepSeek пострадали и файлы-приманки, имитирующие эту программу, что говорит о постоянном мониторинге киберпреступниками новых технологий и их активном использовании в схемах атак. Популярность Microsoft Office, который остается стандартом во многих компаниях, также не осталась без внимания злоумышленников.

Такие программы, как Outlook, PowerPoint, Excel, Word и Teams, продолжают служить легитимным фасадом для загрузчиков, троянов и рекламного ПО. Особенно выделяются Outlook и PowerPoint, на долю которых приходится около 16% каждого типа вредоносных файлов. Excel и Word также часто используются в качестве приманки, занимая значительные позиции в рейтингах. Это объясняется широким применением офисного пакета в повседневной деятельности бизнеса и высоким уровнем доверия пользователей. Что касается типов самой вредоносной нагрузки, то лидируют загрузчики, на долю которых приходится примерно 40% случаев заражения.

Загрузчики, являясь первым этапом в цепочке заражения, обеспечивают первичный контроль над системой жертвы и позволяют проследить путь последующего внедрения сложных троянов и другого вредоносного ПО. Трояны занимают значительную долю атак — около четверти всех обнаруженных вредоносных файлов. Они способны украсть данные, шпионить за пользователями и создавать бэкдоры для дальнейших проникновений. Рекламное ПО, которое также нередко маскируется под полезные приложения, вызывает дискомфорт пользователям, снижая производительность и создавая риски утечки данных. Эксперты в области кибербезопасности подчеркивают, что общая стратегия злоумышленников строится на использовании актуальных и популярных сервисов в качестве «одежды» для вредоносного ПО.

Чем более широко обсуждаем и востребован сервис, тем выше вероятность оказания атаки под его брендом. В частности, особенно заметно, что все новые технологии становятся объектами внимания киберпреступников практически сразу после их выхода на рынок. Интересно отметить, что общее количество уникальных вредоносных и нежелательных файлов, имитирующих легитимное программное обеспечение, даже снизилось в 2025 году по сравнению с предыдущим годом, с 5587 до 4043. При этом снизилось и число затронутых пользователей в России — 2185 против 2344. Этот факт говорит о том, что несмотря на сохранение высокой активности угроз, уровень индивидуальных заражений стал контролируемым и отражает результаты усилий по повышению кибергигиены и информированности пользователей.

Для малого и среднего бизнеса ситуация с киберугрозами требует особого внимания. Часто такие компании не располагают достаточными ресурсами и специализированными командами по информационной безопасности, что делает их более уязвимыми. В связи с этим необходимо применять комплексный подход, который включает не только использование антивирусных и проактивных средств защиты, но и обучение сотрудников основам кибербезопасности, внедрение политики доступа и регулярный мониторинг подозрительных активностей. Одним из ключевых шагов является осознание того, каким образом используются популярные сервисы и как часто именно под них маскируется вредоносное программное обеспечение. Если сотрудники малого или среднего бизнеса научатся распознавать подозрительные файлы и ссылки, а также понимать особенности распространения угроз, вероятность успешной атаки значительно снизится.

Важно регулярно обновлять программное обеспечение и производить системные проверки, чтобы своевременно выявлять и локализовать инциденты. Также стоит учитывать, что злоумышленники не ограничиваются только программными методами. Социальная инженерия, фишинговые письма и звонки с поддельными запросами остаются одними из наиболее эффективных способов проникновения в корпоративные сети. Поэтому внимание к информационной безопасности должно проявляться не только в техническом плане, но и в организационных аспектах — регулярные тренинги, создание культуры безопасности и осведомленность персонала. Для российских компаний особую важность имеет вопрос соответствия локальным нормативам и стандартам в области защиты информации.