В последние годы киберпространство стало ареной не только для новых технологий, но и для различных угроз, исходящих от преступных группировок и хакеров. Одной из наиболее известных и опасных групп является Lazarus, которая получила широкую известность благодаря своим изощренным атакам и высоким технологиям. В этой статье мы подробнее рассмотрим операцию под кодовым названием 'Sharpshooter', которая использует тактики и технологии группы Lazarus. Группа Lazarus, предположительно связанная с правительством Северной Кореи, на протяжении многих лет проводит атаки на различные организации и государства. Их подходы отличаются высоким уровнем сложности и детальной проработкой.

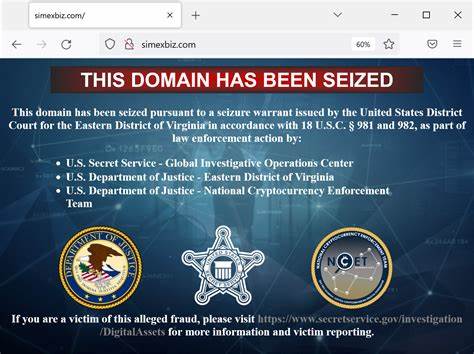

Операция 'Sharpshooter' демонстрирует импринт этой группы, используя те же самые методы, которые применяются в более ранних атаках. Операция 'Sharpshooter' охватывает несколько техники, начиная от фишинга и заканчивая внедрением вредоносного ПО. Одна из карточек этой операции – использование якобы легитимных веб-сайтов для распространения вредоносных ссылок. Злоумышленники создают страницы, которые выглядят как законные корпоративные сайты и размещают на них ссылки на загрузку программного обеспечения или документы, которые на самом деле являются шпионскими программами. Пользователи, посещающие такие сайты, могут не подозревать, что они подвергаются атаке.

Их советы по безопасности часто не позволяют заметить угрозу. Например, фишинговые письма могут быть отправлены от имени известных компаний, что значительно увеличивает шанс того, что жертва перейдет по ссылке и загрузит вредоносное ПО. Тактики Lazarus всегда направлены на сбор конфиденциальной информации. В рамках операции 'Sharpshooter' использовались методы, такие как кража учетных записей, сбор паролей, а также внедрение шпионского ПО, которое позволяет мониторить действия пользователей в реальном времени. Эти операции могут быть особенно опасными для организаций, занимающихся финансах и важными данными.

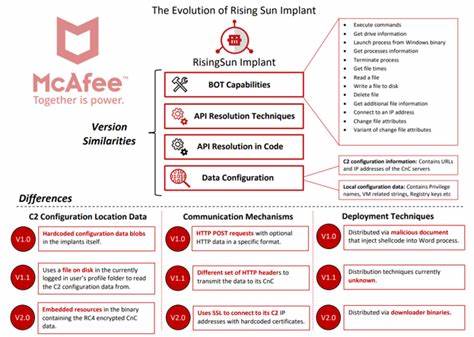

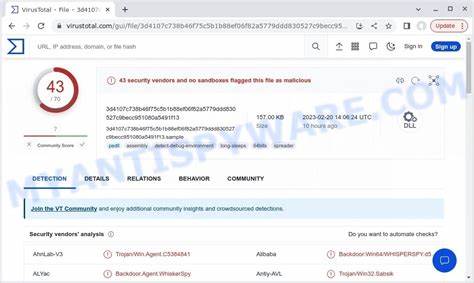

Анализ показывает, что группа Lazarus использует разнообразные инструменты для своих атак. Например, среди таких инструментов можно выделить модифицированные версии известных вредоносных программ, которые могут эффективно обходить системы защиты. Важно отметить, что эти программы могут быть адаптированы под конкретные цели, что делает их ещё более опасными. Необходимо также отметить, что многие из атак группы Lazarus были задействованы в политических целях. Это может включать в себя попытки сбора разведывательной информации о своих противниках или создание хаоса в определенных странах.

Операция 'Sharpshooter' показывает, как можно комбинировать кибератаки с традиционными методами шпионажа. Борьба с угрозами, исходящими от такой группы, как Lazarus, требует комплексного подхода. Эксперты рекомендуют организациям внедрять многоуровневые системы безопасности и проводить регулярные тренировки по распознаванию фишинговых атак. Обучение сотрудников и информирование их о текущих угрозах — важный аспект профилактики кибератак. Кроме того, пользователям настоятельно рекомендуется использовать двухфакторную аутентификацию и современное программное обеспечение для защиты от вредоносных программ.

Актуальные обновления системы и применение антивирусных решений также могут стать эффективными средствами защиты. В конечном счете, операция 'Sharpshooter' служит напоминанием о том, насколько важна кибербезопасность в современном мире. Адаптация тактик и технологий, таких как те, которые использует группа Lazarus, ставит новые вызовы перед организациями и их структурами защиты. Превентивные меры и постоянный мониторинг киберугроз имеют первостепенное значение. Таким образом, работа по минимизации рисков и защите от кибератак становится одной из важнейших задач для организаций любого уровня.

Понимание механизмов работы злоумышленников, закрепление базовых знаний о киберугрозах и применение технологий защиты являются необходимыми шагами для обеспечения безопасности данных и ресурсов.