В современном мире, где искусственный интеллект стремительно интегрируется во все сферы деятельности, обеспечение безопасности облачных ИИ-сервисов становится крайне важной задачей. Недавно специалисты компании Wiz выявили критическую уязвимость под названием NvidiaScape (идентификатор CVE-2025-23266) в популярном инструментарии Nvidia Container Toolkit, который широко применяется для создания и запуска GPU-ускоренных контейнеров. Эта уязвимость несет серьезную угрозу для управляемых облачных платформ и сервисов, задействующих ИИ, поскольку может привести к масштабным инцидентам безопасности и нарушению целостности данных. Nvidia Container Toolkit — это инструмент, позволяющий запускать контейнеры с доступом к ресурсам графических процессоров Nvidia. Благодаря ему крупные облачные провайдеры могут предоставлять клиентам управляемые ИИ-сервисы с GPU-ускорением, что обеспечивает эффективное выполнение вычислительных задач.

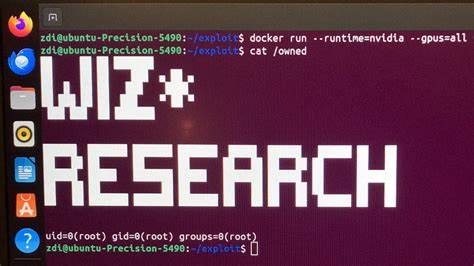

Однако именно распространенность и использование этого инструментария в мультиклиентских облачных средах делают уязвимость NvidiaScape особо опасной. Проблема была впервые продемонстрирована на престижном хакерском соревновании Pwn2Own Berlin в начале 2025 года, где команда специалистов Wiz продемонстрировала полноценный эксплоит, позволяющий обойти все существующие ограничения и получить полный root-доступ к хост-машине. За успешное выявление и эксплуатацию бага команда получила вознаграждение в размере 30 000 долларов. Оценка уязвимости по шкале CVSS достигла 9,0 баллов — что классифицируется как критическая проблема. Технически уязвимость связана с некорректной обработкой хуков Open Container Initiative (OCI) — механизмов, которые обеспечивают выполнение определенных действий на различных этапах жизненного цикла контейнера.

Ошибки в настройках этих хуков позволяют вредоносным контейнерам обходить изоляционные барьеры и получать доступ к ресурсам хост-системы. В условиях облака, где множество пользователей запускают контейнеры на общей GPU-инфраструктуре, это может привести к компрометации всей платформы. Самым серьезным последствием использования NvidiaScape становится возможность повышения привилегий. Злоумышленник с помощью специально подготовленного контейнера может выйти за рамки изоляции и получить root-права на хосте, что открывает доступ к конфиденциальным данным, проприетарным моделям ИИ и позволяет осуществлять подмену данных. Кроме того, возможны атаки типа отказа в обслуживании (DoS), парализующие работу облачных сервисов и выводящие из строя вычислительные ресурсы.

Риск для облачных ИИ-сервисов особенно велик, учитывая, что современные нейросетевые модели часто имеют высокую коммерческую ценность и являются предметом интеллектуальной собственности. Получив доступ к вычислительному кластеру, злоумышленники могут не только украсть, но и модифицировать или повредить ИИ-модели, что приведет к финансовым убыткам и потере доверия клиентов. Производитель, компания Nvidia, быстро отреагировала на обнаруженную уязвимость и выпустила обновления для Nvidia Container Toolkit версии 1.17.8 и Nvidia GPU Operator версии 25.

3.1, которые исправляют обнаруженный баг. При этом рекомендуется как можно скорее обновить все экземпляры программного обеспечения, чтобы минимизировать риски возможных атак. Специалисты из Wiz отмечают, что NvidiaScape служит напоминанием о том, что контейнеры не могут рассматриваться как абсолютная гарантия безопасности. Несмотря на свою популярность, контейнеризация не обеспечивает полноценной изоляции процессов на уровне ядра операционной системы, и при наличии уязвимостей внутри инструментов управления контейнерами злоумышленники могут эксплуатировать их для выхода за пределы изоляции.

Для обеспечения надежной защиты эксперты советуют внедрять дополнительные уровни безопасности, такие как виртуализация, которая предоставляет более строгие барьеры изоляции между задачами и снижает вероятность компрометации всей системы. Особенно это актуально для многопользовательских сред и управляемых облачных платформ, где множество клиентов работают на общих вычислительных мощностях. Помимо непосредственного обновления систем, владельцам облачных инфраструктур и разработчикам управляемых ИИ-сервисов стоит внимательно пересмотреть свои политики безопасности, практики мониторинга и управление доступом. Настройка ограничений на запуск контейнеров, внедрение систем обнаружения аномалий и использование механизмов контроля целостности позволят снизить шансы успешного применения подобных уязвимостей в будущем. Акцент на безопасность особенно важен в эпоху активного развития искусственного интеллекта, когда крупные технологические компании и научные организации инвестируют значительные ресурсы в создание ИИ-моделей и инфраструктуры для их работы.

Утрата контроля над вычислительными ресурсами или компрометация моделей может привести не только к финансовым потерям, но и подорвать доверие к технологиям искусственного интеллекта. Помимо корпоративного сектора, уязвимость NvidiaScape предупреждает и специалистов по информационной безопасности, а также конечных пользователей, работающих с GPU-ускоренными контейнерами. Внимательное отношение к обновлениям и грамотное управление контейнеризированными инфраструктурами остаются ключевыми элементами обеспечения безопасности. В целом, обнаруженная уязвимость стала важным сигналом и уроком для сообщества разработчиков и провайдеров облачных услуг. Она подчёркивает необходимость внимательного мониторинга безопасности всех компонентов экосистемы ИИ и инфраструктурного слоя, включая инструменты, которые казались ранее проверенными и надёжными.

Возрастающая сложность систем требует комплексного подхода к защите и постоянного совершенствования стратегий безопасности. Заключая, можно сказать, что критическая уязвимость NvidiaScape представляет растущую опасность для облачных ИИ-сервисов и инфраструктур, использующих GPU-ускорение в контейнерах. Для минимизации последствий необходимо оперативно обновлять программное обеспечение, внедрять многоуровневые меры защиты и внимательно подходить к архитектуре изоляции и управления доступом. В эпоху высоких технологий и массового внедрения искусственного интеллекта кибербезопасность становится неотъемлемой частью успешного развития и стабильной работы инновационных сервисов.