Технология глубокого анализа пакетов, более известная как DPI (Deep Packet Inspection), вызывает у большинства специалистов ассоциации с контролем, блокировками и цензурой. Однако ее истинная сущность гораздо шире и сложнее. DPI — это технология, которая позволяет исследовать сетевой трафик максимально детально, анализируя все уровни пакетов — от сетевого до прикладного. В основе DPI лежит возможность не просто видеть, что проходит через сеть, а понимать, какие сервисы и приложения используются, с какой целью и в каком объёме. В современном мире, когда объемы интернет-трафика стремительно растут, а угрозы безопасности усложняются, простого мониторинга данных по IP-адресам или портам уже недостаточно.

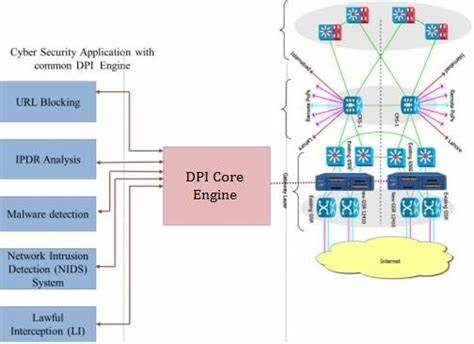

Здесь на помощь приходит DPI Engine — специализированный движок, предназначенный для глубокого анализа, классификации и мониторинга сетевых потоков. DPI Engine работает в режиме «inline», то есть непосредственно в потоке данных, что позволяет не просто собирать статистику, но и влиять на трафик в реальном времени: например, ограничивать скорость, блокировать доступ к определенным ресурсам или перераспределять нагрузку. Понимание основ начинается с ключевых понятий. Пакет — это минимальная единица данных, которую передают по сети. Каждый пакет имеет определенную структуру и состоит из нескольких слоев, соответствующих модели OSI.

В рамках DPI Engine каждый из таких слоев анализируется индивидуально. Протоколы управляют правилами передачи данных, каждый из них отвечает за разные уровни взаимодействия — от маршрутизации на IP-уровне до шифрования на прикладном. DPI Engine умеет распознавать тип протокола и выделять ключевые поля в кадрах, что позволяет идентифицировать тип трафика и его принадлежность к определенным сервисам. Ключевым элементом глубокого анализа является понятие сетевого потока. Поток — это логическая группа пакетов с одинаковыми характеристиками, например, идентичными IP-адресами источника и назначения, портами и протоколом.

DPI Engine использует специальные алгоритмы для объединения пакетов в потоки, что позволяет отслеживать связные сессии и проводить углубленную классификацию. Взаимосвязанные потоки формируют сессии, где данные между клиентом и сервером анализируются как единое целое. При работе с потоками важна идентификация направления передачи данных — Client-To-Server и Server-To-Client. Однако в некоторых случаях традиционные определения не совпадают с понятиями uplink и downlink, так как физически данные могут проходить по разным маршрутам в зависимости от архитектуры сети. Это особенно заметно в сложных инфраструктурах операторов связи и при организации серверных сервисов.

Одна из самых сложных задач для DPI Engine — это процесс реассемблирования или последовательной сборки сегментов пакетов. Сегментация является неотъемлемой частью сетевых протоколов — большой объем данных разбивается на части, которые необходимо собрать обратно для анализа. DPI Engine должен корректно собирать эти сегменты, при этом учитывая задержки, пропуски и возможные изменения порядка следования. Только собрав полный пакет или сообщение, движок может проводить детальную проверку содержимого и делать выводы о сервисе и протоколе. Реассемблирование напрямую влияет на качество классификации трафика.

Некоторые пользователи сознательно или случайно могут отправлять данные мелкими сегментами, тем самым затрудняя или замедляя процесс выявления сервиса. DPI Engine вынужден выдерживать баланс между полнотой анализа и производительностью, так как излишнее накопление данных ведет к задержкам и повышенному потреблению ресурсов. Следующим важным понятием является различие между сервисом и протоколом. Сервис — это конкретное приложение или программа, предоставляющая определенную функциональность (например, мессенджер или видеохостинг), а протоколы — это правила и методы передачи данных. В практике сетевого анализа DPI Engine должен различать не только протоколы, но и конкретные сервисы, что требует анализа дополнительных атрибутов — доменных имен, характерных шаблонов запроса или даже распознавания структуры данных.

Часто на одном сервере работают сразу несколько сервисов, что дополнительно усложняет задачу классификации. Так, для разных сервисов могут использоваться нестандартные порты или виртуальные хосты, определяемые по доменным именам. DPI Engine анализирует DNS-запросы, Server Name Indication в TLS, а также структуру HTTP-запросов для точного определения назначения трафика. Сам процесс классификации в DPI Engine многогранен и опирается на множество методов. Традиционно выделяют такие подходы, как анализ базы IP-адресов, сопоставление доменных имен, сопоставление характерных паттернов в данных и проверка структуры протокола.

Также значительную роль играет кэширование информации из прошлых сессий, что ускоряет процесс распознавания при повторных обращениях к одним и тем же ресурсам. Одной из инновационных и сложных в обнаружении техник является доменное фронтирование — способ обхода блокировок, при котором видимый фильтрам домен и конечный адрес запроса различаются. DPI Engine требует продвинутых методов анализа, включая поведенческий контроль и сопоставление сертификатов, чтобы выявлять такие скрытые активности. Статистический анализ потока, известный как SPID (Statistical Protocol IDentification), дополняет основные методы, позволяя классифицировать характер работы потока — чат, аудио- или видеозвонок, передачу файлов. Статистические метрики помогают выделить природы трафика, даже когда классические методы не могут дать однозначный ответ.

В последние годы внедрение машинного обучения и искусственного интеллекта стало новым этапом развития DPI Engine. Модели, обученные на большом объеме данных, помогают выявлять неизвестные протоколы или маскируемые сервисы с высокой степенью точности. Такой подход позволяет адаптировать классификатор к изменяющимся условиям и новым видам активностей в интернете. Особую сложность для DPI Engine представляют зашифрованные протоколы и высокоэнтропийные потоки данных, такие как OpenVPN или QUIC. В таких случаях традиционный анализ содержимого невозможен, и значительно возрастает роль косвенных признаков — метаданных, поведенческих моделей и кэшированных данных.

Несмотря на всю сложность, DPI Engine не только выполняет функцию мониторинга и контроля. Он позволяет извлекать атрибуты протоколов, обнаруживать устаревшие версии шифрования, выявлять потенциально уязвимые соединения. Также процедуры извлечения файлов из потоков, например изображений или документов из HTTP или FTP, применяются в системах предотвращения утечек данных. Кроме того, DPI Engine служит основой для производства обширных наборов данных для анализа безопасности, обучения машинного интеллекта и создания детальных отчетов по IP-трафику. Его возможности распространяются на обнаружение использования мобильного интернета с раздачей (tethering), что важно для операторов связи в целях тарификации и контроля.