Мир современного программирования невозможно представить без менеджера пакетов npm, который служит главной платформой для распространения модулей и библиотек для JavaScript и других технологий. Пакеты с npm играют ключевую роль в разработке, упрощая и ускоряя процесс создания приложений. Однако с ростом популярности платформы увеличивается и внимание злоумышленников, которые все чаще внедряют в распространенные библиотеки вредоносное программное обеспечение. Недавно была выявлена серьезная проблема в пакете под названием is, а именно в его версии 3.3.

1, где обнаружен вредоносный код, угрожающий безопасности пользователей. Данная ситуация стала тревожным звонком для всего сообщества разработчиков, так как подобные инциденты могут нанести серьезный урон как частным разработчикам, так и крупным компаниям, использующим данный пакет в своих проектах. Пакет is широко используется в различных приложениях как утилита для проверки типов и значений в коде. Его популярность делает его идеальной мишенью для распространения вредоносного кода, который может незаметно проникать в системы пользователей через обновления или установку новых зависимостей. Вредоносное ПО, обнаруженное в версии 3.

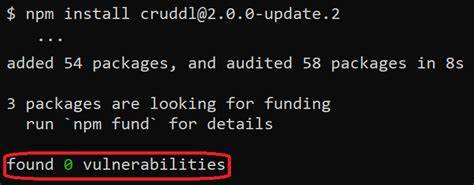

3.1, может включать в себя различные механизмы шпионажа, кражи данных, а также выполнение нежелательных команд в системе, что потенциально приводит к компрометации безопасности. Разработчикам и администраторам систем рекомендуется тщательно проверить свои проекты на наличие этой конкретной версии пакета is и, при необходимости, заменить ее на безопасную версию или полностью удалить проблему из списка зависимостей. Также стоит уделить особое внимание логам системы и сетевым соединениям на предмет подозрительной активности, которая могла возникнуть вследствие эксплуатации уязвимости. Для минимизации рисков внедрения вредоносного кода важно своевременно обновлять используемые пакеты из официальных источников и использовать инструменты проверки целостности и безопасности зависимостей.

Это поможет избежать кражи данных, взлома системы и других негативных последствий. Сообщество npm активно реагирует на подобные инциденты, оперативно выявляя и устраняя угрозы. Стандарты безопасности постоянно совершенствуются, а разработчики сервисов рекомендаций и сканеров уязвимостей улучшают алгоритмы для предотвращения подобных случаев в будущем. Важно, чтобы разработчики не пренебрегали информацией о безопасности и регулярно отслеживали обновления и новости, связанные с популярными пакетами, используемыми в своих проектах. Таким образом можно защитить свои приложения от угроз и сохранить доверие пользователей.

Русскоязычные разработчики особенно заинтересованы в оперативной информации о безопасности, поскольку многие проекты ориентированы на национальные рынки и требуют высоких стандартов надежности. Инцидент с версией 3.3.1 пакета is стал сигналом необходимости укрепления процедур безопасности и внимательности при работе с внешними зависимостями. В заключение, крайне важно воспринимать подобные случаи не как единичные сбои, а как системную проблему, требующую коллективных усилий по усилению защиты в экосистеме npm.

Только совместная работа разработчиков, системных администраторов и аналитиков безопасности позволит снизить риск попадания вредоносного кода в проекты и обеспечить безопасное развитие программного обеспечения. Будьте внимательны, обновляйте зависимости и следите за новостями в мире безопасности программного обеспечения, чтобы избежать неприятных сюрпризов и защитить свои цифровые активы.