Сфера цифровых технологий и мобильных приложений продолжает развиваться с поразительной скоростью. Однако с ростом популярности мобильных устройств и приложений, мы также стали свидетелями появления все более изощренных угроз кибербезопасности. Одной из последних находок стала первая вредоносная программа для Android, способная захватывать данные из буфера обмена, и была обнаружена в официальном магазине приложений Google Play. Этот случай стал настоящей сенсацией в мире кибербезопасности, так как, хотя вредоносные приложения на Android не являются новинкой, подобный вид угрозы привлекает особое внимание. Этот вид криптомайнингового ПО делает акцент на его способность перехватывать данные, которые пользователи копируют в буфер обмена.

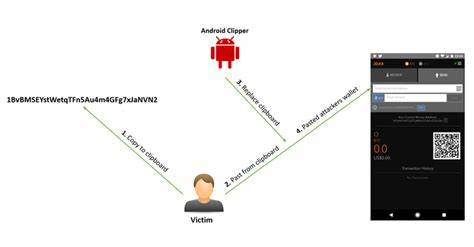

В данной статье мы подробно рассмотрим, как это работает, какие риски несет подобное ПО, и что стоит знать пользователям, чтобы защитить свои устройства. Что такое захват буфера обмена и как это работает? Захват буфера обмена — это метод, с помощью которого злоумышленники могут получать доступ к данным, которые пользователь копирует или вставляет на своем устройстве. Обычно буфер обмена используется для временного хранения информации, такой как текстовые данные, ссылки или пароли, перед их вставкой в другие приложения. Если малварь получает доступ к этим данным, она может передать их злоумышленникам, что может привести к потере конфиденциальной информации. Обнаружение вредоносного ПО в Google Play Как стало известно, исследователи кибербезопасности нашли это вредоносное приложение в Google Play, что вызвало общественное беспокойство.

Несмотря на то, что Google применяет различные механизмы защиты и сканирования на предмет вредоносного кода, разработчики злоумышленных приложений часто находят способы обойти эти меры. Вредоносное ПО может маскироваться под легитимные приложения, такие как игры или утилиты, и скрывать свои истинные намерения до тех пор, пока оно не будет установлено на устройство. Потенциальные риски для пользователей Первоначально вредоносное приложение может показаться безобидным. Однако как только пользователь устанавливает его и начинает им пользоваться, приложение активирует процесс захвата буфера обмена. Вредоносные кодовые команды могут отслеживать, что именно пользователь копирует или вставляет, и передавать эту информацию на удаленные серверы.

Некоторые из основных рисков, связанных с подобными угрозами: 1. Кража конфиденциальной информации: Злоумышленники могут получить доступ к учетным данным, которые могут быть использованы для несанкционированного доступа к банковским аккаунтам или другим важным сервисам. 2. Финансовые потери: Если злоумышленник получает информацию о платежных реквизитах, это может привести к потере денежных средств. 3.

Угроза идентичности: Путем перехвата личных данных, злоумышленники могут попытаться украсть личность пользователя, что может повлечь за собой долгосрочные последствия. Как защитить себя? Следует помнить о том, что безопасность наших устройств в значительной мере зависит от нашего поведения и осведомленности. Вот несколько рекомендаций для пользователей Android: - Скачивайте приложения только из надежных источников: Хотя Google Play обеспечивает уровень безопасности, всегда стоит проверять отзывы, рейтинги и информацию о разработчике перед установкой. - Обратите внимание на разрешения приложений: Будьте внимательны к разрешениям, которые требует приложение. Если оно запрашивает доступ к буферу обмена или другим критически важным данным без явной необходимости, стоит задуматься о целесообразности его установки.

- Используйте антивирусное программное обеспечение: Надежное антивирусное приложение может обнаружить и блокировать известные угрозы - Регулярно обновляйте операционную систему и приложения: Обновления содержат исправления безопасности, которые могут защитить ваше устройство от новых угроз. - Внимательно следите за своими финанасами: Регулярно проверяйте банковские выписки и уведомления о транзакциях. Заключение Находка вредоносного программного обеспечения с функцией захвата буфера обмена подчеркивает необходимость постоянной бдительности со стороны пользователей мобильных устройств. Хотя Google и другие платформы прилагают усилия для защиты пользователей от подобных угроз, недостаточная осведомленность и осторожность могут стать причиной успешного выполнения атак. Понимание того, какие угрозы существуют и как они действуют, — это первый шаг к эффективной защите.

Пользователям следует быть настороженными и принимать проактивные меры для обеспечения безопасности своих данных. В конечном итоге, ваша безопасность в сети — это ваша собственная ответственность.