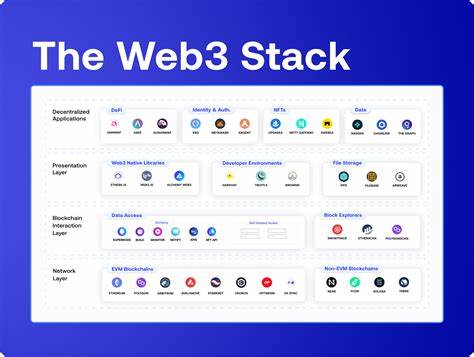

В конце октября 2023 года мир криптовалют и блокчейн-технологий вновь оказался в центре внимания из-за серьезной уязвимости, обнаруженной в протоколе NEAR. Эта уязвимость, известная как «Web3 Ping of Death», привлекла внимание не только разработчиков, но и владельцев веб3-ресурсов, так как могла привести к отключению всей сети NEAR. Однако разработчики быстро отреагировали и выпустили патч, устраняющий данную угрозу. NEAR, одна из популярных платформ для разработки децентрализованных приложений (dApps), привлекает внимание благодаря своей высокой скорости транзакций и низким комиссиям. Но, как стало известно, в системе существовал недостаток, позволявший злоумышленникам инициировать чрезмерное количество зависимых запросов, что, в свою очередь, могло перегрузить сеть и привести к её сбою.

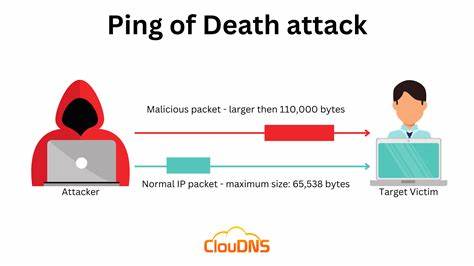

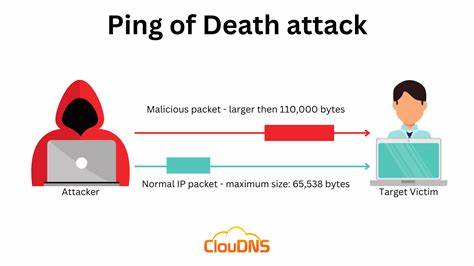

Это явление получило название «Ping of Death», отсылая к давно известной уязвимости в компьютерной безопасности, которая могла вызвать крах систем, отправляя гигантские объемы данных. Уязвимость была обнаружена в ходе регулярного аудита безопасности, проведенного командой NEAR. Одна из наиболее значительных особенностей этой уязвимости заключалась в том, что для её эксплуатации требовалось относительно немного ресурсов, что делало её особенно опасной для децентрализованных приложений с большим количеством пользователей. Злоумышленники могли легко организовать атаку, используя несколько учетных записей, запрашивая данными или выполняя определенные действия на платформе. Это вызвало серьезные опасения среди разработчиков и команд блокчейн-стартапов.

Согласно исследованиям, опубликованным компанией Cointelegraph, во время атаки представители NEAR могли бы столкнуться с коллапсом экосистемы, так как «Ping of Death» мог бы вызвать массовое отключение узлов сети и привести к потере миллионов долларов. Учитывая, что NEAR активно используется для создания децентрализованных финансовых протоколов, NFT-платформ и других приложений в области блокчейн-технологий, последствия такой атаки могли бы быть катастрофическими. После выявления уязвимости команда NEAR оперативно приступила к разработке патча. Одной из приоритетных задач было создание системы, предотвращающей подобные атаки в будущем. Разработчики внедрили ряд изменений в код, увеличив устойчивость сети к распределённым атакам и первичному перегрузке.

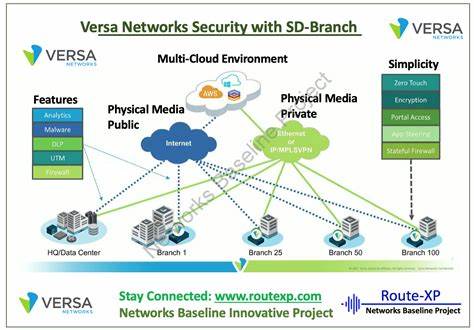

Кроме того, была усилена система мониторинга и оповещения, что позволяет командам быстро реагировать на возможные угрозы. Однако стоит отметить, что такая уязвимость поднимает важные вопросы о безопасности децентрализованных систем в целом. Как показывает практика, несмотря на растущую популярность блокчейн-технологий, риски, связанные с безопасностью, остаются одним из самых больших вызовов для разработчиков и пользователей. Рынок веб3 остается относительно новым и недоразвитыми, что делает его уязвимым к подобным атакам. Интересно, что незадолго до раскрытия уязвимости в NEAR аналогичные проблемы были обнаружены и в других крупных блокчейн-системах.

Это подтверждает факт, что проблема безопасности касается не только конкретной платформы, но и всей отрасли в целом. Каждое новое открытие требует от разработчиков более глубоко проанализировать архитектуру своих сетей и внедрить дополнительные меры безопасности. Множество экспертов уже высказали мнение, что не только NEAR, но и другие блокчейн-проекты должны принять новые подходы к безопасности. Одним из решений, предложенных в рамках обсуждений, является внедрение систем реального времени для мониторинга активности сети и выявления аномалий, что может стать сигналом о предстоящих атаках. Тем не менее с момента публикации патча команде NEAR удалось не только закрыть уязвимость, но и восстановить уверенность разработчиков и пользователей в своей платформе.

Обновление системы безопасности также предлагает новые возможности для построения более безопасного и надежного экосистемы. Пользователи платформы, в свою очередь, стали более осторожными и внимательными к своим действиям в сети. Соблюдая международные стандарты безопасности, такая реакция на уязвимость не только подчеркивает важность быстрого реагирования на угрозы, но и показывает готовность команды NEAR к постоянному совершенствованию своих технологий и защищенности. Вероятно, инцидент с «Ping of Death» станет важной вехой, послужит уроком для многих блокчейн-проектов, дав толчок для улучшения практик в области кибербезопасности. В заключение, блокчейн-технологии и веб3 сохраняют свои позиции как инновационные и перспективные направления, однако они требуют тщательного соблюдения принципов безопасности.

Важно учитывать, что каждое обновление, каждый патч не просто исправление ошибок разработчиков, а шаг к созданию более безопасного и надежного децентрализованного будущего, которое сможет защищать пользователей от новых угроз и сохранить доверие в экосистеме. Реакция команды NEAR на уязвимость «Web3 Ping of Death» — отличный пример того, как быстрое и осмысленное решение может стать основой для устойчивого развития и безопасности в мире blockchain.