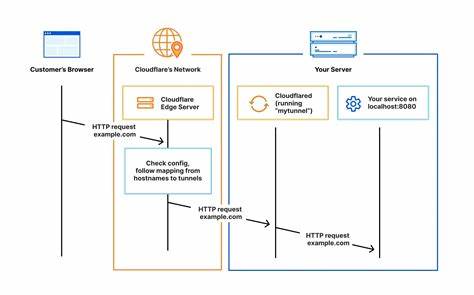

В современном цифровом мире обеспечение безопасности веб-сервисов и минимизация риска несанкционированного доступа становятся первоочередными задачами для разработчиков и системных администраторов. Традиционные способы размещения веб-приложений часто требуют открыть определённые порты на роутерах или фаерволах, что повышает уязвимость инфраструктуры и риски для безопасности. Но что, если можно полностью отказаться от открытия портов, при этом сохранив удаленный доступ к своему сервису? Cloudflare Tunnel предлагает именно такое революционное решение, позволяющее надежно и без лишних сложностей организовать публичный доступ к внутренним веб-приложениям. Cloudflare Tunnel – это сервис, который создает зашифрованное и постоянное исходящее соединение между вашим сервером и ближайшим дата-центром Cloudflare. Идея в том, что весь входящий трафик направляется через защищённый туннель, благодаря чему нет необходимости открывать порты на вашей машине.

Сервер остается изолированным от прямых обращений из интернета, что значительно уменьшает поверхность атаки и защищает от множества угроз, включая DDoS-атаки, сканирование портов и попытки взлома. Достоинство решения заключается в том, что оно одинаково удобно как для простых домашних серверов, так и для сложных корпоративных инфраструктур – будь то кластеры Kubernetes, виртуальные частные облака или удалённые устройства. Вы можете запускать веб-сервисы на любимом оборудовании, словно за надежным щитом, и при этом обеспечить им идеальную доступность через публичные домены, управляемые через Cloudflare. Начать работу с Cloudflare Tunnel весьма просто, особенно если у вас уже есть зарегистрированный домен в системе Cloudflare. Для настройки потребуется загрузить клиентскую утилиту cloudflared, которая взаимодействует с сервисом.

На примере Ubuntu процесс загрузки и установки сводится к скачиванию deb-пакета, его установке и проверке версии утилиты — все это можно выполнить при помощи стандартных команд терминала. Далее необходимо авторизовать туннель в аккаунте Cloudflare, что выполняется через команду login. В ответ вы получите URL, который требуется открыть в браузере и подтвердить разрешение на работу с выбранным доменом. Имея это авторизованное соединение, вы сможете создавать собственные туннели с уникальными идентификаторами и файлом с учетными данными. Этот факт позволит управлять несколькими туннелями одновременно и создавать разделение доступа и зоны ответственности.

После создания туннеля главное – грамотно прописать конфигурацию. В специальном YAML-файле определяется не только ID туннеля и путь к файлу с его учетными данными, но и правила маршрутизации трафика — ingress. Можно указать единый сервис, например, локальный nginx-сервер, работающий на стандартном 80 порту, или определять маршруты для отдельных поддоменов, направляя трафик к нужным внутренним сервисам, например, по портам 8080 и 8081. Cloudflare Tunnel поддерживает также использование fallback-страниц, которые автоматически выводятся, если запрос поступил не на распознанный хостнейм. Это обеспечивает дополнительный уровень контроля и гибкости при настройке нескольких виртуальных серверов или приложений за одним туннелем.

Чтобы сервис запустился автоматически при загрузке системы и работал стабильно в фоновом режиме, рекомендуется настроить systemd-сервис. Cloudflare предоставляет специальную команду для установки такой службы, что значительно облегчает администрирование и поддержание работоспособности туннеля в продуктивной среде. Для управления сервисом используются стандартные команды systemctl, с помощью которых вы можете запускать, останавливать, включать автозапуск, а также просматривать логи работы. Логи крайне полезны для оперативного устранения проблем и мониторинга состояния туннеля, в них вы увидите записи об успешных подключениях и возможных ошибках. После установки туннеля остается только назначить DNS-записи.

Вы можете позволить cloudflared автоматически создать нужный CNAME в вашем Cloudflare аккаунте либо сделать это вручную через панель управления. Главное – направить поддомен на адрес с идентификатором туннеля в формате {uuid}.cfargotunnel.com. Уже через несколько секунд после обновления DNS ваша веб-служба станет доступна по нужному адресу с полной защитой и без раскрытия портов.

Преимущества такого подхода очевидны: отсутствие необходимости проброса портов на роутере, безопасность благодаря отсутствию прямого доступа к серверу, прозрачное шифрование всего трафика и удобство управления туннелями через интерфейс Cloudflare и CLI. Это особенно полезно для тех, кто хочет запустить веб-сервер дома на старом ноутбуке или разворачивает сложные инфраструктуры в облаках. Кроме того, Cloudflare Tunnel отлично интегрируется с системой Zero Trust, предоставляя продвинутые возможности контроля доступа и аутентификации, что увеличивает безопасность приложений и позволяет применять корпоративные политики безопасности без излишних сложностей. В заключение стоит подчеркнуть, что Cloudflare Tunnel — это не просто технология для доступа к веб-сервисам, а комплексное средство повышения безопасности и удобства эксплуатации серверов. От простых домашних тестовых сред до крупных распределенных сервисов — это решение существенно упрощает процесс публикации приложений и защищает инфраструктуру от широкого спектра угроз.

Постоянное развитие и улучшение сервиса Cloudflare делает его доступным для многих пользователей с различным уровнем технической подготовки. С помощью несложной установки, удобных инструментов управления и мощной защищенной сети Cloudflare вы получите надёжный туннель, который укрепит безопасность и сделает ваши веб-приложения доступными и одновременно надежно защищёнными. Если вы ищете способ минимизировать риски и избавиться от головной боли с портами и прокси, Cloudflare Tunnel — оптимальное решение. Он открывает новые горизонты для безопасного хостинга веб-сервисов, позволяя сконцентрироваться на развитии приложений, не отвлекаясь на технические сложности и угрозы безопасности.