В последние годы аппаратные кошельки для биткойнов стали незаменимым инструментом для хранения и защиты криптовалютных активов. Пользователи все чаще выбирают эти устройства, полагаясь на их безопасность и защищенность от хакерских атак. Однако, как показало недавнее исследование, даже самые надежные аппаратные кошельки не застрахованы от уязвимостей. Крупнейшая криптовалютная биржа Kraken Security Labs провела эксперименты, в которых им удалось обойти системы защиты одного из самых популярных аппаратных кошельков — Trezor. Это событие вновь подняло вопросы о безопасности хранения цифровых активов и затронуло важные аспекты, связанные с физическим доступом к устройствам.

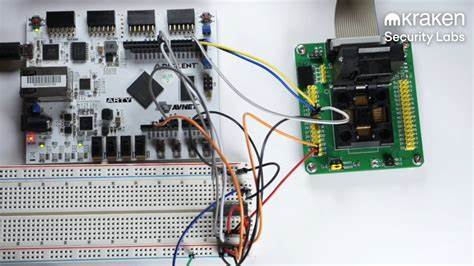

Для начала стоит уточнить, что безопасность кошельков Trezor строится на шифровании приватных ключей, что делает их более защищенными по сравнению с обычными программными или веб-кошельками. Однако, как выяснили исследователи Kraken, если хакер получает физический доступ к устройству, существует вероятность извлечения конфиденциальной информации, включая криптографическую семя. Эксперимент оказался довольно сложным и требовал физических манипуляций над устройством. Команда хакеров сначала выполнила десолдеринг центрального процессора STM32, который является «сердцем» кошелька Trezor, а затем поместила его в специальный интерфейсный блок. Основной акцент процесса был сделан на методе, известном как «глитчинг по напряжению».

Это означает, что в определенный момент загрузки устройства фаза питания подвергалась колебаниям, позволяя активировать заводскую загрузку процессора, которая могла читать содержимое флеш-памяти. Данные о памяти защищены от несанкционированного доступа, но их можно получать небольшими порциями по 256 байтов за раз, используя дополнительные переключения напряжения. Из-за сложности и неточности таких атак, процесс может занимать время и потребовать множества попыток, прежде чем удастся получить доступ ко всей необходимой информации. Тем не менее, после нескольких итераций команда Kraken смогла извлечь флеш-память чипа и, таким образом, получить доступ к приватным ключам. Однако это еще не конец истории.

Извлеченная информация была зашифрована, и чтобы получить доступ к реальному криптографическому семени, необходимо было применить метод брутфорсинга. Аппаратные кошельки Trezor позволяют устанавливать пин-коды длиной до девяти цифр. В случае, если средний пользователь устанавливает четырехзначный пин-код (что довольно распространено), его можно было бы угадать автоматически всего за пару минут. Даже если пин-код длиннее, его можно расколоть в пределах нескольких дней или недель, что делает такую атаку более чем реальной. Полученное семя можно было бы затем ввести в другой аппаратный кошелек, вызывая тем самым кражу всех криптовалютных активов, хранящихся на исходном устройстве.

Эти события указывают на несколько важных моментов. Во-первых, для разработчиков Trezor стало очевидно, что STM32 не подходит для высокозащищенных приложений. Вторая сторона этого уравнения — пользователи. Хотя это исследование и вызвало много тревог, отказываться от аппарата Trezor не стоит. Вот несколько советов, как усилить защиту вашего устройства.

Прежде всего, важно держать аппаратный кошелек подальше от посторонних людей. Активация режима дополнительного пароля по стандарту BIP39 может значительно увеличить уровень безопасности. Несмотря на все эти нездоровые новости, пользователями все же следует помнить, что никакая система безопасности не может считаться 100% защищенной. В этом контексте интерес вызывает вопрос: что же делать обычным пользователям, которые используют аппаратные кошельки для хранения своих криптоактивов? Для большинства из них единственным серьезным риском становится забывание пароля или привычка оставлять кошелек в безопасном но незащищенном месте. В отличие от традиционных финансовых систем, где за безопасность активов отвечает банк, в мире криптовалют полной ответственностью за безопасность является герметичное хранение и правильное обращение с аппаратными кошельками.

Текущая ситуация поднимает важные вопросы о безопасности цифровых активов, и эти обсуждения продолжатся в будущем. Какие решения и обновления безопасности могут быть предложены для повышения уровня защиты пользовательских данных в мире криптовалют? Подобные инциденты еще раз подтверждают, что следует продолжать улучшать системы защиты и привлекать внимание к неисследованным аспектам безопасности аппаратных кошельков. Невозможность полностью защитить любой компьютерный или аппаратный продукт от взлома является частью реалий современного мира. Тем не менее, пользователи могут предпринять конкретные шаги для минимизации риска потери своих активов. Надежные привычки, такие как использование сложных паролей, двухфакторной аутентификации и регулярных обновлений программного обеспечения, станут важными мерами предосторожности.

Надеемся, что инциденты такого рода будут служить толчком для многих производителей аппаратных кошельков к улучшению своих продуктов и предоставлению более надежной защиты для своих пользователей. Задача состоит в том, чтобы каждый раз осознавать риски и принимать меры, чтобы не стать жертвой киберпреступности. В конечном итоге, каждое устройство, предназначенное для хранения ваших криптовалютных активов, требует от вас ответственности и должного внимания.