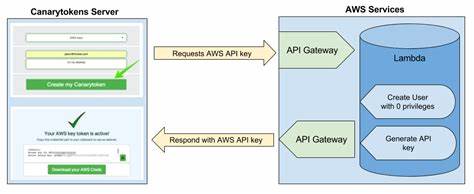

Облачные технологии сегодня стали неотъемлемой частью бизнес-инфраструктуры, предоставляя масштабируемые и гибкие решения для хранения и обработки данных. Однако с их ростом увеличивается и количество угроз безопасности. Необходимо не только предотвращать атаки, но и быстро выявлять их наличие на ранних стадиях. В этой связи AWS Infrastructure Canarytoken выступает эффективным средством раннего оповещения о проникновениях и подозрительной активности в вашем облачном аккаунте. Canarytokens - это уникальный тип ловушек для злоумышленников, представленных в виде ловких, но бесполезных и не настоящих ресурсов или цифровых артефактов.

Они выглядят для нападающих как реальные части инфраструктуры, например, фальшивые ключи доступа AWS API, дешевые и быстро настраиваемые ложные файлы, базы данных, параметры и другие службы. Если злоумышленник попытается воспользоваться такими "приманками", вы немедленно получаете уведомление - таким образом фиксируется место попытки атаки и предоставляется шанс своевременно отреагировать. За последние годы Canarytokens доказали свою надежность и простоту внедрения, особенно в экосистеме AWS. Изначально сервис поддерживал только Canarytokens в виде поддельных AWS API ключей, позволяя обнаружить попытки использования украденных или скомпрометированных учетных данных. С сентября 2025 года сервис расширил возможности, представив AWS Infrastructure Canarytoken - решение для интеграции в ваш AWS-аккаунт набора искусственных ресурсов, которые посылают тревожные сигналы при попытках с ними взаимодействовать.

Основная идея новшества состоит в создании в вашем AWS-аккаунте ложных объектов: DynamoDB таблиц, S3 бакетов, параметров SSM, секретов SecretsManager и SQS очередей. Эти ресурсы выглядят для постороннего наблюдателя вызывающе и содержат привлекательные для злоумышленника имена и контент, что заставляет атакующего их изучать и использовать. В момент, когда происходит обращение к этим объектам - система автоматически формирует и отправляет оповещение на указанную вами электронную почту через сервис Canarytokens.org. Процесс создания такой инфраструктуры невероятно прост и состоит из трёх этапов.

Сначала пользователь подключает AWS-аккаунт к сервису, создавая необходимые IAM роли и политики с минимальным набором прав, достаточных для инвентаризации и работы с именами ресурсов. Далее сервис проводит анализ существующей инфраструктуры - выполняет инвентаризацию и собирает имена текущих ресурсов для генерации похожих, но манящих ложных компонентов. В третьем этапе возможна настройка и персонализация структуры будущих decoy-ресурсов, после чего сервис предоставляет Terraform модуль, который клиент интегрирует в свои инфраструктурные файлы и деплоит ложные объекты. Секрет эффективности решения в его адаптации под конкретный аккаунт. Использование Google Gemini для генерации схожих и реалистичных имен позволяет новым Canarytoken-ресурсам сливаться с вашей настоящей инфраструктурой, тем самым повышая шансы выявления атакующего.

Такой подход значительно превосходит традиционные "статические" ловушки, которые могут быть легко идентифицированы и проигнорированы злоумышленником. Важной особенностью является архитектура, которая исключает длительный и необоснованный доступ внешней стороны к вашему аккаунту. Доступ, предоставляемый сервису для инвентаризации, временный и строго ограниченный. Он используется только на этапе создания или обновления Canarytoken и построен на механизме ExternalId - лучшей практике AWS для безопасного кросс-аккаунтного взаимодействия. После этого временный доступ автоматически отключается, и пользователи могут дополнительно самостоятельно удалять созданные IAM роли и политики.

Мониторинг активности на decoy-ресурсах осуществляется через настроенный CloudTrail и EventBridge. Ваша AWS-учетная запись агрегирует только события, относящиеся конкретно к ложным компонентам, и направляет их в сервис. Политики позволяют фильтровать поток данных, предотвращая передачу лишней информации, что гарантирует защиту конфиденциальности и минимизирует влияние на производительность и расходы. Развертывание AWS Infrastructure Canarytoken - альный в плане экономической нагрузки. Самые высокие затраты связаны с использованием SecretsManager секретов, которые обходятся примерно в 0,40 доллара за секрет в месяц, тогда как остальные ресурсы и операции вызывают едва заметные расходы за счет редкого взаимодействия с сохранёнными приманками.

Такая модель делает внедрение Canarytokens доступным как для крупных компаний, так и для стартапов. После первого успешного развертывания у пользователя всегда остается возможность в удобном веб-интерфейсе отредактировать список decoy-ресурсов, добавить новые, изменить имена или удалить лишние. Для этого достаточно повторно пройти процесс инвентаризации аккаунта, используя запрашиваемый ExternalId, что делает AWS Infrastructure Canarytoken гибким инструментом, адаптирующимся к изменяющимся условиям инфраструктуры и угрозам. AWS Infrastructure Canarytoken - это не просто очередной способ "поймать" злоумышленника, это комплексное решение, интегрированное в ваш облачный аккаунт, которое обеспечивает раннее предупреждение и улучшает общую безопасность AWS окружения. Это особенно важно в современных реалиях, когда атаки становятся всё более изощренными, и именно скорость выявления компрометации инфраструктуры определяет финансовые и репутационные риски.

Инициативы, подобные AWS Infrastructure Canarytoken от компании Thinkst, создают новые стандарты в области мониторинга безопасности облаков. Их подход к созданию реалистичных и адаптированных под конкретный аккаунт ловушек помогает быстро выявлять несанкционированный доступ и снижает вероятность масштабных утечек данных. Внедрение такого инструмента полезно для специалистов по информационной безопасности, DevOps-инженеров и архитекторов облачной инфраструктуры, которые стремятся к проактивному управлению рисками. В дополнение к традиционным средствам защиты и аудиту, Canarytokens обеспечивают дополнительный уровень безопасности, позволяя воспринимать атакующие действия как ранние признаки угрозы. Сегодня, когда каждый взлом или утечка данных могут привести к серьезным последствиям, инновационные сервисы, такие как AWS Infrastructure Canarytoken, становятся одним из самых эффективных способов получить предупреждение и не допустить дальнейшего заражения или кражи информации.

Резюмируя, AWS Infrastructure Canarytoken сочетает в себе простоту развертывания, гибкость настройки, минимальное влияние на рабочие процессы и экономическую эффективность. Это инструмент, который стоит рассмотреть для интеграции в вашу AWS-среду с целью повышения уровня кибербезопасности и получения дополнительного контроля над потенциальными атаками внутри вашей инфраструктуры. .