В последнее время мы стали свидетелями роста числа вредоносных программ, которые распространяются через открытые репозитории, такие как GitHub. В частности, вирус Keyzetsu стал известен своей способностью заражать проекты, созданные с помощью Microsoft Visual Studio. Этот инцидент поднимает важные вопросы о безопасности кода, который активно используется в разработке программного обеспечения. GitHub — это платформа, на которой разработчики могут делиться своим кодом, сотрудничать и получать доступ к множеству открытых проектов. Хотя это в целом увеличивает возможности для обмена знаниями и ускоряет процесс разработки, открытая природа этой платформы также делает ее подверженной злоупотреблениям.

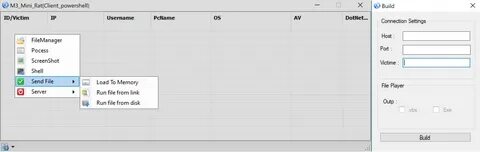

Вредоносный код может быть вставлен в проекты, что представляется значительной угрозой для пользователей, которые загружают и используют эти репозитории. Кто же такие злоумышленники, использующие GitHub для распространения вредоносного ПО? Зачастую это хакеры, которые хотят нанести ущерб организациям или получить доступ к личным данным. Они могут создавать проекты, которые выглядят легитимно, но внутри содержат вредоносные скрипты или библиотеки, призванные установить вредоносное ПО на устройства пользователей. Вредоносное программное обеспечение Keyzetsu — один из самых актуальных примеров. Этот вирус отвечает за кражу учетных данных, вмешательство в работу приложений и даже контроль над зараженными устройствами.

Он маскируется под обычный проект Visual Studio и может быть добавлен в зависимости от других библиотек, что еще больше затрудняет его обнаружение. Ключевая задача, стоящая перед разработчиками, — это защита своего кода и среды разработки. Вот несколько стратегий, которые помогут минимизировать риски, связанные с использованием открытых проектов на GitHub: 1. Проверка зависимостей: Перед загрузкой проекта из GitHub убедитесь, что все используемые библиотеки и зависимости были проверены на наличие уязвимостей. Используйте инструменты для сканирования кода, такие как Snyk или OWASP Dependency-Check.

2. Чтение документации: Обязательно ознакомьтесь с документацией проекта. Убедитесь, что репозиторий активно поддерживается и имеет положительные отзывы от других пользователей. 3. Код-ревью: Если вы работаете в команде, всегда проводите код-ревью.

Это не только поможет выявить потенциальные угрозы, но и улучшит общее качество кода. 4. Изоляция среды разработки: Разрабатывайте и тестируйте ваш код в изолированном окружении. Виртуальные машины и контейнеры могут существенно уменьшить риск заражения основного устройства. 5.

Ограничение прав доступа: Убедитесь, что у ваших приложений имеются минимально необходимые права доступа. Не позволяйте программному обеспечению использовать администраторские привилегии, если это не требуется. К сожалению, даже при соблюдении всех рекомендаций полностью исключить риски невозможно. Поэтому важно быть настойчивым и следить за актуальными угрозами. Разработчики һәм пользователи должны быть осведомлены о последних новостях в области кибербезопасности, следить за уязвимостями и рекомендациями по защите.

Как же действовать в случае, если вы подозреваете, что загрузили или использовали зараженный проект? 1. Проверьте свои устройства на наличие вредоносных программ: Используйте антивирусные программы для сканирования и удаления вредоносного ПО. Убедитесь, что ваше антивирусное ПО актуально. 2. Измените пароли: Если вы используете учетные данные, которые могли быть скомпрометированы, измените их на всех связанных сервисах.

3. Контактируйте с сообществом: Если вы столкнулись с проблемой, сообщите об этом на форумах и в других сообществах разработчиков. Это может помочь другим избежать похожих проблем. 4. Связывайтесь с GitHub: Если вы обнаружили вредоносный проект, не стесняйтесь сообщить о нем на GitHub.

Платформа активно работает над вытягиванием таких проектов и защитой своих пользователей. В заключение, развитие технологий и открытых платформ, таких как GitHub, расширяет возможности, но вместе с тем создает новые угрозы. Прежде чем использовать любой проект, разработчикам следует проявлять осмотрительность и следовать проверенным практикам безопасности, чтобы минимизировать риски и защитить свои данные и код.