В современном цифровом мире безопасность в интернете становится одной из ключевых задач для пользователей и разработчиков программного обеспечения. Одним из важных аспектов обеспечения защиты является проверка статуса сертификатов безопасности, в частности - определение, были ли они отозваны. Однако не все браузеры в равной степени осуществляют такую проверку, что может создавать серьезные риски для пользователей. В данной статье речь пойдет о том, почему некоторые браузеры не проверяют отозванные сертификаты, как это сказывается на безопасности и что можно сделать, чтобы защитить свои данные. Безопасность в интернете во многом основана на системе цифровых сертификатов, которые подтверждают подлинность веб-сайтов и обеспечивают шифрование данных при их передаче.

Центры сертификации (Certificate Authorities, CA) выпускают эти сертификаты и имеют полномочия отозвать их в случае выявления угроз, например, если ключи были скомпрометированы или злоумышленники получили к ним доступ. Отзыв сертификата означает, что данный сертификат больше нельзя считать надежным, и браузер должен предупредить пользователя о потенциальной угрозе. Несмотря на очевидную важность процесса проверки отозванных сертификатов, не все браузеры реализуют этот механизм полностью. Одной из причин этого является производительность и удобство для пользователя. Проверка статуса сертификата требует дополнительных запросов в интернете к серверам, поддерживающим списки отозванных сертификатов, что замедляет загрузку страниц и может вызвать неудобства.

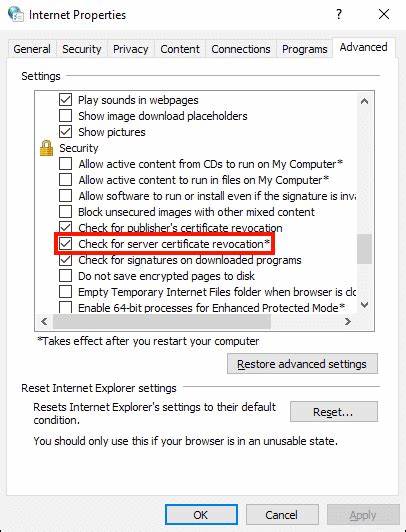

Методы проверки отозванных сертификатов различаются. Самым традиционным считается запрос CRL (Certificate Revocation List) - список отозванных сертификатов, который периодически обновляется на серверах центров сертификации. Другой более современный способ - протокол OCSP (Online Certificate Status Protocol), который позволяет проверять статус конкретного сертификата в реальном времени. Однако оба метода имеют свои ограничения. CRL-запросы могут быть большими и увеличивать трафик, а запросы OCSP иногда блокируются сетевыми фильтрами или оказываются медленными.

В некоторых случаях браузеры могут идти на компромисс и вовсе отключать проверку отозванных сертификатов, чтобы избежать задержек в загрузке страницы. Кроме того, для повышения безопасности используются технологии, такие как OCSP Stapling, когда веб-сервер самостоятельно предоставляет подписанный статус сертификата, уменьшая нагрузку на клиента и ускоряя проверку. Одним из ярких примеров важности проверки отозванных сертификатов является компания Let's Encrypt - один из крупнейших и наиболее популярных центров сертификации. В недавнем времени Let's Encrypt демонстрировала публично случай с отозванным сертификатом, имеющим цепочку доверия до их корневого сертификата ISRG Root X1. Интересно, что некоторые браузеры при посещении страницы с таким сертификатом не отображали предупреждения об отзыве, что указывает на отсутствие или ограничение функционала проверки отозванных сертификатов.

Такая ситуация подчеркивает необходимость постоянного улучшения механизмов проверки сертификатов и повышения осведомленности пользователей о безопасности. Несовершенство в работе с отозванными сертификатами может привести к тому, что злоумышленники используют недействительные сертификаты для организации фишинговых сайтов, кражи данных и других атак. Важно отметить, что разнообразие браузеров с разной политикой безопасности усложняет унификацию процессов и требует от пользователей дополнительных знаний и бдительности. Например, мобильные браузеры часто имеют ограниченные возможности проверки сертификатов из-за особенностей платформ и ограничения ресурсов. Современный тренд в области безопасности направлен на усиление автоматических механизмов и использование технологий, таких как HTTP Public Key Pinning (HPKP), хотя этот метод сейчас постепенно заменяется более безопасными альтернативами.

Также увеличивается популярность DNS-based Authentication of Named Entities (DANE), которые обеспечивают дополнительный уровень проверки подлинности. Для рядового пользователя важно понимать, что безопасность - это не только задача разработчиков браузеров или центров сертификации, но и ответственность каждого. Использование свежих версий браузеров, внимание к предупреждениям безопасности и отказ от посещения сомнительных сайтов помогут минимизировать риски, связанные с недействительными сертификатами. Поддержка и участие в сообществах, таких как форумы Let's Encrypt, помогают лучше понять технологические процессы и изучать новейшие методы защиты. Это способствует общему развитию экосистемы веб-безопасности и повышает общую надежность интернета.

Таким образом, проблема того, что не все браузеры выполняют проверку отозванных сертификатов, остается актуальной и требует комплексного подхода со стороны разработчиков программного обеспечения, центров сертификации и пользователей. Повышение осведомленности, внедрение современных технологий и постоянное совершенствование протоколов безопасности являются ключевыми элементами надежной защиты в цифровом пространстве. .

![Imagine putting DRM in a battery to void warranties [video]](/images/D13423D2-5DFA-4743-8D20-897034ED2320)