Недавние исследования компании Kaspersky выявили тревожную тенденцию, связанную с предустановкой вредоносного программного обеспечения на поддельные Android-устройства. Хакеры, стремящиеся получить доступ к криптовалютным активам пользователей, используют эту стратегию, чтобы обманом установить шпионские или кражные программы на новые устройства еще до их продажи. Опасность подделок Согласно Kaspersky, поддельные Android-устройства становятся все более распространенными на некоторых рынках, и это вызывает серьезные опасения у пользователей. Эти устройства часто выглядят как оригинальные смартфоны, но под капотом у них может скрываться специальное ПО, разработанное для кражи личных данных и криптовалюты. Согласно данным, собранным Kaspersky, многие из этих устройств попадают к потребителям через ненадежные источники, такие как неофициальные магазины или интернет-ресурсы, что делает их особенно уязвимыми.

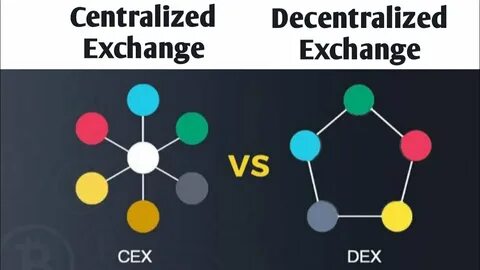

Пользователи, которые покупают такие телефоны, рискуют не только своим финансовым потоком, но и конфиденциальностью личной информации. Как работает вредоносное ПО Вредоносное ПО, предустановленное хакерами на эти устройства, часто имеет форму троянских программ, которые могут незаметно отслеживать действия пользователя, собирать данные банковских карт и паролей к криптовалютным кошелькам. Эти программы могут также отправлять информацию на удаленные серверы, контролируемые киберпреступниками. Одна из наиболее распространенных форм такой атаки заключается в имитации работу популярных криптовалютных приложений. Это позволяет мошенникам вводить пользователей в заблуждение и заставлять их вводить свои учетные данные на поддельных платформах.

Как только злоумышленники получают доступ к этим данным, их возможности практически безграничны. Признаки поддельного устройства Определить поддельное устройство не всегда просто, однако есть некоторые признаки, на которые стоит обратить внимание. К ним относятся: - Низкое качество сборки и материалы; - Неправильные логотипы и брендинг; - Программное обеспечение, отличное от ожидаемого; - Постоянные сбои и медленная работа устройства. Если вы подозреваете, что ваше устройство может быть поддельным, рекомендуется проверить его на наличие предустановленных приложений, которые вы не устанавливали, и провести полное сканирование с помощью надежного антивируса. Как защитить свои данные Чтобы защитить свои данные и активы, пользователи должны учитывать следующие рекомендации: 1.

Покупайте устройства только у проверенных продавцов. Даже если цена ниже, это может вызвать проблемы в будущем. 2. Регулярно обновляйте программное обеспечение. Поставщики регулярно выпускают обновления безопасности, которые защищают от новых угроз.

3. Используйте многофакторную аутентификацию для своих учетных записей. Это дополнительный уровень защиты, который может предотвратить доступ злоумышленников даже в случае утечки пароля. 4. Будьте осторожны с загрузкой приложений.

Устанавливайте приложения только из официальных источников, таких как Google Play Store. 5. Обращайте внимание на подозрительную активность. Если вы заметили что-то необычное в работе вашего устройства, например, лишние поп-апы или несанкционированные транзакции, это может быть сигналом о наличии вредоносного ПО. Завершение Предустановка вредоносного ПО на поддельные Android-устройства — это серьезная угроза, которая может затронуть каждого из нас.

Важно быть бдительным и внимательно относиться к выбору устройства, а также к безопасности своих данных. С помощью правильно подобранных мер предосторожности можно минимизировать риски и защитить свои криптовалютные активы от злоумышленников. Оставайтесь в безопасности и всегда следите за новыми угрозами в сфере кибербезопасности.