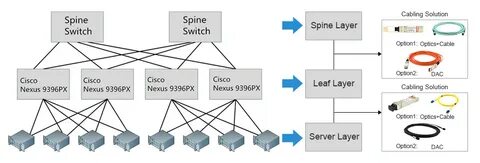

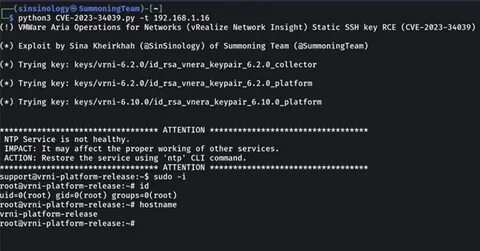

В мире сетевых технологий безопасность является первоочередной задачей для многих организаций. С недавним обновлением от компании Cisco стало известно о том, что они исправили несколько критических уязвимостей в своих коммутаторах Nexus. Одними из самых серьезных из них были уязвимости, связанные с внедрением команд (Command Injection) и атаками отказа в обслуживании (DoS). Давайте подробнее рассмотрим эти уязвимости и какие меры предприняла Cisco для их устранения. Что такое уязвимости Command Injection и DoS? Уязвимость Command Injection позволяет злоумышленнику выполнять произвольные команды в системе, что может привести к нежелательным последствиям, таким как утечка данных или полный контроль над устройством.

В случае с коммутаторами Nexus это может быть крайне критично, поскольку они используются в больших корпоративных сетях. Атака DoS имеет другой характер — ее цель заключается в отключении сервиса или устройства, что делает его недоступным для легитимных пользователей. В некоторых случаях такие атаки могут быть направлены на переполнение памяти или ресурсов процессора устройства, приводя к сбоям в работе. Как было обнаружено? Уязвимости были обнаружены в процессе тестирования и анализа безопасности оборудования Cisco. Исследователи в области безопасности выявили потенциальные риски и сообщили об этом компании, что дало возможность Cisco быстро отреагировать и разработать патчи для устранения этих недостатков.

Исправления от Cisco Cisco выпустила ряд обновлений и рекомендаций по обеспечению безопасности, которые должны быть применены пользователями коммутаторов Nexus. Вот некоторые из них: 1. Обновление программного обеспечения: Все пользователи должны немедленно обновить свои устройства до последней версии ОС, которая включает в себя исправления уязвимостей. 2. Мониторинг и аудит: Рекомендуется проводить регулярный аудит настроек и логов доступа к устройствам, чтобы минимизировать возможности доступа неавторизованных пользователей.

3. Сегментация сети: Использование сегментации сети может помочь в изоляции важных компонентов, защищая их от возможных атак. 4. Системы обнаружения вторжений (IDS): Внедрение систем IDS поможет отслеживать аномальные действия в сети и предупреждать администраторов о возможных угрозах. Почему это важно? Обеспечение безопасности сетевого оборудования играет ключевую роль в предотвращении кибератак и защиты данных.

Учитывая, что коммутаторы Nexus являются центральной частью многих корпоративных сетей, их целостность и защита от уязвимостей — это не просто вопрос безопасности, но и вопрос репутации бизнеса. Также стоит отметить, что подобные уязвимости могут существенно повлиять на финансовые результаты компаний, если произойдет утечка данных или остановка бизнес-процессов. Как защитить свою сеть? Кроме использования рекомендованных патчей и обновлений, существуют дополнительные меры, которые могут повысить безопасность вашей сети: - Обучение сотрудников: Проведение обучающих сессий для сотрудников по вопросам безопасности может существенно снизить риски, связанные с человеческим фактором. - Регулярные проверки безопасности: Внедрение регулярных проверок безопасности и тестирования на проникновение поможет выявить слабые места в вашей системе. - Обратная связь с Cisco: Поскольку Cisco активно работает над устранением подобных уязвимостей, важно оставаться на связи с компанией и следить за новыми обновлениями и советами.

Заключение Уязвимости Command Injection и DoS в коммутаторах Nexus от Cisco подчеркивают критическую важность кибербезопасности в современных сетях. Регулярное обновление программного обеспечения, мониторинг и аудит, а также внедрение дополнительных средств безопасности помогут защитить вашу организацию от потенциальных угроз. Следите за новостями в области безопасности, применяйте лучшие практики и оставайтесь на шаг впереди киберугроз.