В июле 2025 года NFT-площадка SuperRare оказалась в центре внимания после того, как ее контракт стейкинга RareStakingV1 подвергся серьезной атаке, приведшей к потере около 730 тысяч долларов в токенах $RARE. Однако ключевой токен проекта остался защищен, что предотвращает более масштабные последствия для всей экосистемы. Этот инцидент стал тревожным сигналом для сообщества Web3, указывая на необходимость тщательной проверки безопасности смарт-контрактов, особенно в быстроразвивающихся NFT-сервисах. RareStakingV1 – важная часть экосистемы SuperRare, запущенная в августе 2023 года. Контракт был разработан для реализации механизма curation staking: пользователи могли ставить токены $RARE на конкретных художников, участвуя в их сообществах и получая награды в случае успешных продаж произведений.

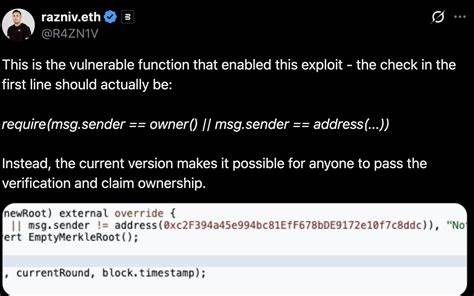

Такой подход стимулирует качественную кураторскую работу и помогает выявлять перспективных авторов, решая давнюю проблему в пространстве NFT, связанную с поиском и поддержкой талантливых художников. Суть уязвимости заключалась в ошибке проверки полномочий при обновлении Merkle Root в функции updateMerkleRoot. Этот корневой элемент служит для верификации прав на получение вознаграждений в контракте. Разработчики предполагали, что обновление этого параметра доступно исключительно доверенному лицу или администратору, однако фактически в коде отсутствала адекватная проверка доступа. Благодаря этому любой пользователь мог перезаписать Merkle Root и получить возможность незаконно списывать токены из стейкингового пула.

Обнаружили проблему сразу несколько компаний, занимающихся безопасностью в блокчейне, включая Blockaid и SlowMist. Результатом атаки стала быстрая утечка почти 12 миллионов токенов $RARE, эквивалентная около 730 тысячам долларов по текущему курсу. Интересной особенностью стала сама последовательность атак: злоумышленник сначала развернул эксплойт-контракт, но в следующем блоке транзакция была перехвачена другим адресом, который фронтраннил оригинального хакера и забрал средства первыми. Анализ показал, что первоначальное финансирование атаки пришло из Tornado Cash – известного сервиса микширования для анонимизации средств, что осложняет отслеживание преступников. Пока что украденные средства остаются на адресе атакующего и не были перемещены на биржи или в другие сервисы, что часто указывает на осторожную тактику злоумышленника и возможно ожидание благоприятного момента для дальнейших действий.

Аналитики отмечают, что адрес связан с активным участником DeFi-среды, который взаимодействовал с несколькими популярными протоколами, включая Pendle, Uniswap и Morpho. Реакция SuperRare на инцидент была сдержанной – на момент публикации не было обнародовано детальных отчетов и планов по исправлению уязвимости. Однако сама по себе атака стала важным уроком: несмотря на популярность и растущую стоимость NFT-сервиса, необходимо уделять первоочередное внимание безопасности смарт-контрактов. Проблемы в механизмах проверки доступа и верификации данных могут привести к серьезным потерям и подорвать доверие пользователей. Экспертное сообщество отмечает, что данный случай является первым крупным взломом в NFT-секторе на фоне недавнего оживления рынка.

После продолжительного застоя объем торгов NFT резко вырос и за сутки добавил более миллиарда долларов. Рост связан с укреплением курса Ethereum, который в июле преодолел отметку в 3,8 тысячи долларов, что положительно сказалось на активности покупателей и увеличении цен у ключевых коллекций, таких как CryptoPunks и Pudgy Penguins. Текущая ситуация на рынке подчеркивает значимость надежных механизмов стейкинга и безопасных протоколов для дальнейшего развития NFT-экосистемы. Наряду с ростом популярности, увеличивается и интерес взломщиков, что требует от разработчиков использования лучших практик кибербезопасности и проведения регулярных аудитов. В частности, ошибки в контроле доступа и работе с ключевыми элементами проверки данных требуют особого внимания, чтобы защитить активы пользователей и сохранить репутацию проектов.

Потеря средств в $730 тысяч без ущерба для основного токена $RARE демонстрирует, что уязвимость была связана с дополнительным слоем стейкинга, а не с базовым контрактом токена. Это важно для инвесторов и держателей, так как основной механизм обращения и распределения токенов остается безопасным и надежным. Тем не менее, инцидент неспособен не повлиять на имидж SuperRare и привлечь внимание к необходимости улучшения инфраструктуры безопасности. В перспективе сообщество ожидает публикации SuperRare плана по устранению уязвимости, а также улучшения протоколов мониторинга и реагирования на инциденты. Применение продвинутых систем предупреждения и предотвращения атак, как те, что используют Blockaid и MistEye, станет важной составляющей защиты проектов на базе Ethereum и других блокчейнов.

Резюмируя, атака на стейкинг-контракт SuperRare RareStakingV1 стала серьезным испытанием для платформы и ее пользователей. Несмотря на потерю значительной суммы в токенах $RARE, основной токен остался защищен, что является положительным аспектом. Этот случай подтверждает, что в эпоху бурного развития криптоэкосистемы и NFT безопасность должна оставаться приоритетом на всех уровнях. Только так можно гарантировать устойчивость и доверие пользователей в долгосрочной перспективе.