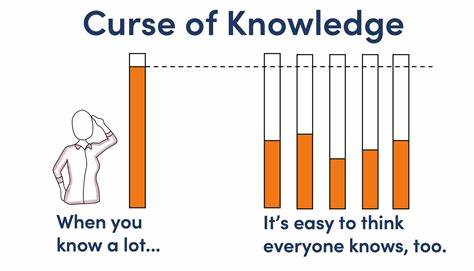

В современном мире разработки программного обеспечения и информационных технологий интуитивное понимание инструментов и технологий не всегда приводит к успеху. За фасадом инноваций и удобств скрываются так называемые «проклятые знания» — те знания о недостатках, странностях и подводных камнях, которые специалисты усвоили на собственном опыте, но о которых предпочли бы не узнавать вовсе. Понимание этих нюансов критически важно, чтобы избежать серьёзных проблем и повысить качество разработки, системной интеграции и эксплуатации проектов. Термин «проклятые знания» в контексте IT обычно относится к тем особенностям и ограничениям в различных технологиях, которые кажутся парадоксальными или неожиданно усложняют работу специалистов. Несмотря на то, что технологии постоянно развиваются, базовые проблемы порой остаются, а поверхностное понимание может привести к серьезным ошибкам.

Рассмотрим несколько заметных примеров и разберём, почему они вызывают столько затруднений. Одна из самых известных проблем связана с использованием функции setTimeout в языке JavaScript. Многие разработчики воспринимают эту функцию как простой и надёжный способ отложить выполнение кода на определённое время. Однако при установке маленьких значений задержки механизм setTimeout может игнорировать точное время ожидания, выполняя код с задержками, заметно отличающимися от ожидаемых. Эта особенность порождает непредсказуемое поведение, особенно при разработке сложных пользовательских интерфейсов или тайминговых сценариев.

Из-за этого setTimeout в программировании нередко называют «проклятым», поскольку он требует аккуратного и опытного подхода к использованию. Не только программные функции, но и базы данных подвержены своим «проклятиям». Например, в PostgreSQL ключевое слово USER представляет собой настоящую ловушку для разработчиков. Это ключевое слово, обозначающее пользователя системы, можно использовать в запросах как таблицу, что вызывает неоднозначность, особенно когда в базе данных параллельно используется таблица с названием user. Подобное имя вызывает путаницу при написании SQL-запросов и требует дополнительного внимания к синтаксису и структуре запросов, чтобы избежать неожиданных ошибок или конфликтов.

Ещё одним примером является сложность управления параметрами расширений PostgreSQL. Многие предполагают, что командой RESET можно вернуть настройки параметров к значениям по умолчанию. Однако если расширение при этом было удалено, сбросить параметры невозможно, что приводит к необходимости вручную править конфигурацию или даже повторно устанавливать расширение ради корректной отмены изменений. Эта тонкость может затруднить администрирование базы данных и привести к ошибкам, если администратор не подготовлен к такой ситуации. Нестандартные особенности присущи и другим современным инструментам.

Так, система Zitadel, предоставляющая функции аутентификации и управления пользователями, использует собственный скриптовый движок на JavaScript, который, в отличие от большинства современных движков, не поддерживает именованные группы захвата в регулярных выражениях. Для разработчиков это может стать неприятным сюрпризом, ограничивающим возможности обработки данных и усложняющим написание гибких скриптов. Вычислительные возможности и безопасность приложений тоже не обходятся без подводных камней. Например, сервис Entra компании Microsoft поддерживает протокол PKCE (Proof Key for Code Exchange), призванный повышать безопасность OpenID Connect, но не отображает эту поддержку в стандартном документе OpenID discovery. Вследствие этого многие клиенты не замечают наличия PKCE и не используют его, снижая уровень безопасности аутентификации.

Такая несогласованность является ярким примером, когда несоответствие между спецификацией и реальной поддержкой приводит к потенциальным уязвимостям. Даже в обработке метаданных изображений можно столкнуться с неожиданными проблемами. Так, параметры размеров в EXIF-метаданных часто не совпадают с реальными размерами изображения, что становится проблемой при автоматическом кадрировании или масштабировании фотографий. Разработчики, работающие с графикой, должны учитывать этот аспект, иначе рискуют получить некорректно обработанные изображения с искажениями и плохим пользовательским опытом. При работе с конфигурационными файлами формат YAML часто вызывает сложности из-за чувствительности к пробельным символам и отбивке.

Некорректное использование пробелов может привести к ошибкам парсинга, но при этом ошибки сложно отследить из-за непрозрачности процесса обработки формата. Это делает YAML одним из самых «проклятых» форматов для настройки приложений, требующим внимательности и дисциплины. Платформа Windows также предлагает свои нюансы, связанные с управлением файлами. Например, файлы с атрибутом «скрытый» нельзя открыть на запись в режиме «w», что сочетается с особенностями SMB-протокола, скрывающего файлы с именами, начинающимися с точки. В итоге разработчики часто сталкиваются с неожиданным отказом в доступе или сбоями при работе с такими файлами, особенно в сетевых сценариях и при автоматизации процессов.

Администрирование систем, использующих Git, не застраховано от проблем с пробельными символами. Автоматическая конвертация перевода строки LF в CRLF при checkout может поломать bash-скрипты, которые ожидают конкретный формат символов окончания строк. Это приводит к неочевидным ошибкам выполнения и требует тщательного контроля конфигурации Git в проектах с кроссплатформенной разработкой. При использовании сетевых запросов в Cloudflare Workers обнаруживается ещё одна хитрость: несмотря на явное указание протокола HTTPS, по умолчанию используется HTTP. Это создаёт циклы перенаправлений и неожиданные сбои, вызывая дополнительные трудности у разработчиков, разрабатывающих серверные функции на этой платформе.

В сфере мобильных приложений неожиданные ограничения проявляются в поведении некоторых телефонов, которые, без предупреждения, удаляют GPS-данные из фотографий при попытке доступа приложений без разрешения на определение местоположения. Это ущемляет возможности приложений, использующих геотеги, и вызывает сложности с отладкой. Работа с PostgreSQL затрудняется уникальной спецификой транзакций и уведомлений. Команда NOTIFY выполняется внутри транзакций, и, например, использование адаптера PostgreSQL для socket.io может привести к регулярным записям в журнал WAL каждые 5 секунд, создавая дополнительную нагрузку.

Даже такие широко используемые инструменты, как npm, могут таить в себе нежелательные особенности. Скрипты npm делают HTTP-запросы к реестру каждый раз при запуске, что делает их неэффективными для случаев, требующих мгновенной проверки состояния. В работе с JavaScript сообществом известен пользователь, который добавляет многократно новые зависимости в проекты под предлогом обратной совместимости, существенно увеличивая «вес» приложений и создавая избыточность. Пароли тоже имеют свои неожиданности: bcrypt учитывает только первые 72 байта пароля. Если использовать более длинные пароли, хвосты будут игнорироваться, что снижает безопасность и вызывает путаницу.

Объекты Date в JavaScript обладают нестандартной индексацией: годы и дни считаются с единицы, а месяцы начинаются с нуля. Такая асимметрия часто приводит к ошибкам при работе с датами. Импорт модулей в среде Node.js тоже имеет подводные камни. До версии 20.

8 использование экспериментального параметра --experimental-vm-modules в проектах CommonJS, импортирующих модули ESM и обратно, баговало и приводило к аварийному завершению Node.js. PostgreSQL ограничивает количество параметров в SQL-запросах 65 535, что создаёт проблемы при попытках сделать массовые вставки с большими массивами данных. Некоторые веб-функции, такие как API буфера обмена, работают только в «безопасных контекстах» — то есть при HTTPS или локальном хостинге, что ограничивает возможности разработчиков в определённых сценариях и увеличивает сложность настройки. ORM-библиотеки, такие как TypeORM, могут вести себя неожиданно: например, при удалении объекта происходит мутация входного параметра, удаляя его ключевое свойство id, что затрудняет повторное использование и тестирование.

Понимание и принятие «проклятых знаний» — важный шаг к профессионализму в IT. Важно не только осознавать существующие ограничения и баги, но и применять лучшие практики обхода этих проблем, создавая более надёжные, безопасные и удобные системы. Игнорирование этих тонкостей чревато потерей времени, ресурсов и качества продуктов. Открытость сообщества и обмен опытом помогают выявлять такие «проклятия» и разрабатывать пути их нейтрализации. Следить за обновлениями, изучать баг-репорты и официальную документацию, а также делиться своими наблюдениями с коллегами — отличная практика, которая способствует развитию профессиональных навыков и успеху проектов.

Таким образом, «проклятые знания» — это не приговор, а скорее предупреждение и руководство к действию. Зная, какие неожиданные трудности могут встретиться на пути, программисты и системные администраторы могут готовиться к ним заранее, выбирая более адекватные решения и подходы. Мир технологий сложен и неоднозначен, но глубокое понимание его «проклятий» — ключ к созданию стабильных, производительных и безопасных систем.