В современном мире криптовалюты и блокчейна безопасность становится приоритетом для компаний, работающих в этой инновационной отрасли. Однако киберпреступники не отстают и адаптируют свои методы, чтобы проникать в системы защиты даже самых технологически продвинутых организаций. Одним из таких примеров стала недавняя активность северокорейской хакерской группы, которая использовала вредоносное программное обеспечение под видом реальных элементов процесса набора сотрудников в топовые криптовалютные компании, такие как Coinbase, Robinhood и Uniswap.Российская и мировая аудитория знакомится с историей, в ходе которой специалисты по кибербезопасности из компании Cisco Talos выявили новую волнующую киберугрозу. Хакеры из Северной Кореи применяют Питон-ориентированное вредоносное ПО — ПайлангГост — которое скрывается в фальшивых заявлениях о приёме на работу.

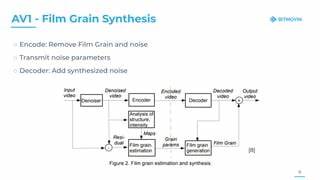

Этот инструмент является переработкой предыдущей версии GolangGhost, написанной на языке Go. Компания Cisco Talos подчёркивает, что смена языка программирования на Python продиктована желанием хакеров увеличить эффективность атак именно на Windows-устройства, поскольку Mac-пользователи по-прежнему страдают от уязвимости, связанной с Golang-версией вредоносного ПО.В целях привлечения потенциальных жертв злоумышленники создают высококачественные подделки карьерных сайтов известных криптовалютных фирм. Они используют продуманные фейковые «технические тесты», которые должны убедить кандидатуру пройти все этапы отбора. В процессе тестирования соискатели вводят персональные данные, а затем их просят скачать и установить ложные видеодрайверы, обычно используя терминал для ввода предоставленных команд.

Этот этап инициирует загрузку и запуск Python-версии удалённого доступа Trojan (RAT).Отчёт экспертов содержит подробный разбор состава вредоносного архива ZIP, включающего переименованный интерпретатор Python (nvidia.py), визуальный скрипт на Visual Basic, ответственный за распаковку и шесть ключевых модулей, которые обеспечивают устойчивость вредоносного ПО в системе, сбор информации о компьютере жертвы, передачу файлов, удалённый доступ к командной строке и кражу данных из браузерных расширений.Наибольшая угроза кроется в краже конфиденциальной информации, включая сессии входа, пароли и данные криптовалютных кошельков. Вредоносное ПО направлено на более 80 расширений, среди которых MetaMask, Phantom, TronLink и 1Password.

Это даёт хакерам потенциальный контроль над финансовыми активами и учётными записями пользователей.Команда управления удалённым доступом нацелена на полное взаимодействие с заражённым устройством: загрузка и выгрузка файлов, выполнение системных команд и сбор обширной информации, необходимой для проведения дальнейших атак. Для передачи данных вредоносное ПО использует HTTP-протокол, шифруя содержимое при помощи устаревшего алгоритма RC4, который хотя и обеспечивает базовый уровень защиты, но современными инструментами может быть вскрыт.Такая тактика даёт возможность хакерам скрыть вредоносный трафик от обычных систем мониторинга сети и антивирусов. Использование устаревшей криптографии указывает на баланс между маскировкой и низким уровнем сложности реализации вредоносной программы, что, скорее всего, связано с ограниченными ресурсами или специфическими требованиями группы Famous Chollima — связанной с правительством Северной Кореи.

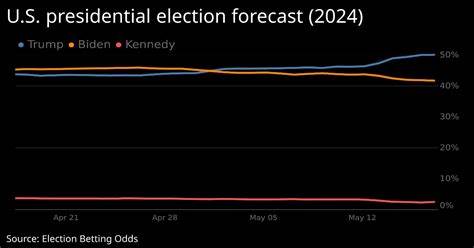

Ключевая цель заражения — не отдельные пользователи, а их последующее трудоустройство в криптовалютные компании. Путём внедрения вредоносного кода на устройствами специалистов группы пытаются получить доступ к корпоративным сетям, что позволяет обходить традиционные методы защиты и проникать внутрь систем с минимальным риском быть замеченными.По открытым данным, большая часть жертв находится в Индии — стране с растущим числом квалифицированных специалистов в блокчейн-сфере, что делает её отличной мишенью для хакеров. Поскольку индийские программисты и маркетологи продолжают привлекаться на работу в глобальные криптофирмы, атаки через фальшивые объявления и собеседования становятся всё более изощрёнными и успешными.Эксперты по безопасности подчеркивают важность образовательных кампаний внутри компаний и для индивидуальных сотрудников.

Россию и другие страны тоже касается эта угроза, учитывая, что ареал действия атак постепенно расширяется. Первым барьером защиты сегодня становится осторожность при взаимодействии с незнакомыми предложениями о работе, особенно если они связаны с установкой неизвестных программ.Можно предположить, что данная кампания — лишь часть масштабной кибершпионской активности, направленной на кражу инновационных идей, разработок и финансовых ресурсов ведущих компаний в криптовалютной индустрии по всему миру. Продолжающееся усиление санкций и международная изоляция Северной Кореи побуждают её хакеров находить новые способы влиять на глобальные рынки и получать материалы для обеспечения национальной безопасности и экономической стабильности.В условиях роста цифровых угроз криптокомпании вынуждены пересматривать свои стратегии защиты.

Необходимы комплексные меры, включающие использование многофакторной аутентификации, постоянный мониторинг коррупционных сайтов на предмет подделок, обучение работников распознанию признаков фишинга и вредоносного ПО, а также создание системы быстрого реагирования в случае выявления подозрительной активности.Разработчики антивирусных решений продолжают адаптироваться к новым угрозам, включая разработку технологий на основе искусственного интеллекта, способных выявлять даже малейшие отклонения в поведении программ и сетевого трафика. Понимание особенностей вредоносных инструментов, таких как PylangGhost и GolangGhost, позволяет строить эффективные защитные барьеры и минимизировать потенциальный ущерб.Подводя итоги, можно констатировать рост числа целевых атак на специалистов криптоиндустрии с использованием нетрадиционных методов проникновения. Это сигнал для всех, кто работает в сфере блокчейна, IT и цифровых финансов, что безопасность начинается с бдительности и осведомленности.

Новые формы атак требуют соответствующего уровня защиты и взаимодействия всех участников экосистемы для обеспечения устойчивого и безопасного развития криптовалютной отрасли во всём мире.