Браузерные расширения долгое время считались инструментом для повышения удобства и функциональности при работе в интернете. Разработчики создают их с энтузиазмом, стремясь облегчить выполнение повседневных задач пользователей. Однако чем популярнее становится расширение, тем больше нагрузка ложится на его создателей. Обновления, поддержка и поиск путей монетизации зачастую превращаются в сложную задачу. На рынке появились компании, предлагающие разработчикам специальные библиотеки для интеграции, которые обещают получать доход за использование расширений.

Но не всё так прозрачно, как кажется на первый взгляд, особенно когда речь идёт о библиотеке от Mellowtel. Эта технология способна превратить браузеры миллионов пользователей в неосознанных агентов распределённой сети веб-скрейпинга, что представляет серьёзные угрозы для безопасности и конфиденциальности. Mellowtel позиционируется как решение, которое позволяет разработчикам использовать «неиспользуемую пропускную способность» устройств пользователей для выполнения удалённых запросов. На практике это означает, что расширение с интегрированной библиотекой методично загружает сторонние веб-страницы через невидимые iframe, получая таким образом доступ к содержимому этих ресурсов без ведома пользователя. Данные затем отправляются обратно на серверы компании, где превращаются в информацию для различных целей, включая агрегацию и анализ.

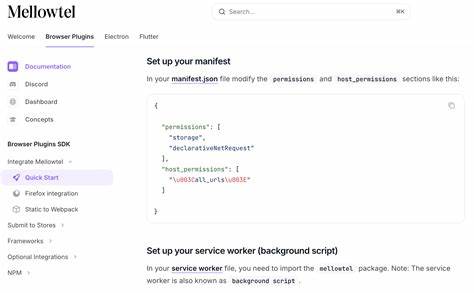

Всё это происходит скрытно, зачастую без осознанного согласия пользователя или прозрачного уведомления о характере операций. Особенностью реализации является использование обновлённого манифеста расширения, который требует разрешений на доступ к любым URL и на изменение сетевых запросов. Благодаря этому библиотека способна удалять или модифицировать важные заголовки безопасности вроде Content-Security-Policy и X-Frame-Options. Обычно эти заголовки защищают пользователей от атак вроде межсайтового скриптинга или подмены содержимого. Их отключение делает возможным внедрение скрытых iframe и обход множества стандартных ограничений браузера.

Более того, хотя Mellowtel и утверждает, что восстановит заголовки после загрузки страниц, временные окна, в которых эти меры безопасности отсутствуют, существенно повышают риски эксплуатации уязвимостей. В качестве примера библиотеки и её работы часто приводится расширение «Idle Forest», разработанное теми же людьми, что и сама Mellowtel. Оно привлекает пользователей обещаниями «сажать деревья» посредством активности браузера, на самом деле превращая его в прокси-узел для веб-скрейпинга. При установке пользователю предлагается опция включения «поделиться пропускной способностью», но контроль над этим процессом минимален — как правило, пользователи либо не понимают сути, либо даже не получают возможности отказаться. На техническом уровне расширение устанавливает WebSocket-соединения с удалёнными серверами Amazon AWS Lambda для передачи информации о устройстве и получения инструкций, какие сайты нужно загрузить в фоне.

Компания, стоящая за Mellowtel, называется Olostep и позиционирует себя как поставщик API для масштабного и обходного веб-скрейпинга. Их система позволяет клиентам отправлять запросы на скрейпинг с привязкой к регионам и формату данных, что похоже на распределённую модель, в которой тысячи браузеров с Mellowtel выступают в роли агентов для сбора таких данных. Судя по всему, Olostep использует расширения, интегрированные с Mellowtel, для создания огромной бот-сети, причем пользователи и разработчики расширений оказываются втянутыми в этот процесс зачастую бессознательно. Подобный подход несет серьёзные риски для конечных пользователей и бизнеса. Массовое выполнение произвольных запросов от имени пользователей превращает их устройства в прокси-серверы, что может привести к блокировкам и ухудшению интернет-опыта.

Если устройство подключено к корпоративной VPN, злоумышленники либо недобросовестные клиенты сервиса могут получить доступ к внутренним сетям через браузерные расширения. Плюс к этому, благодаря отсутствию должных ограничений, при помощи такой системы потенциально возможно распространение атак внутри защищённых сегментов сети или обход сложных мер аутентификации. Существенная проблема — это удаление критически важных заголовков безопасности веб-серверов. Обычно Content-Security-Policy и связанные с ней заголовки предотвращают загрузку подозрительных ресурсов и скриптов, которые могут навредить пользователю. Их устранение на уровне расширения снижает общую защиту браузера и создаёт дополнительный вектор атак для фишинга, внедрения вредоносного кода и межсайтовых атак.

В дополнение к техническим аспектам, вызывает настороженность скрытая и непрозрачная бизнес-модель. Многие разработчики интегрируют Mellowtel в свои проекты, не до конца понимая масштабы и суть его работы, а конечные пользователи могут не иметь реальной возможности контролировать использование своего интернет-трафика. Несмотря на прозрачность исходного кода, поведенческие методы маскировки, такие как искусственная задержка активации, создают сложности для анализа безопасности и своевременного выявления таких расширений как угрозы. Платформа получения дохода для разработчиков с одной стороны может казаться выгодным способом монетизировать популярные расширения, но с другой — пользователи рискуют собственными данными и безопасностью без чётких гарантий и прозрачности. В ряде популярных магазинов расширений были выявлены десятки приложений с интегрированным Mellowtel, установленных миллионами пользователей, что влечёт за собой потенциально масштабные последствия.

Реакция индустрии не заставила себя ждать. Некоторые расширения были удалены из официальных магазинов как вредоносные, а обсуждения среди разработчиков показали значительное сопротивление внедрению подобных библиотек. Несмотря на скандалы и критику, процент расширений с Mellowtel остаётся внушительным, особенно в браузерах Edge и Firefox. Это означает необходимость повышенного внимания со стороны корпоративных ИБ-специалистов и конечных пользователей при установке и использовании любых дополнений. Одним из тревожных случаев была история с расширением Perceptron Network, которое активно рекламировалось и предлагало пользователям оплату за использование, при этом скрывая масштабы использования их трафика для веб-скрейпинга.

После удаления расширения возникли подозрения, что объяснения с «третьей стороной» и неожиданным ростом трафика были попыткой сгладить ситуацию, но это лишь подчёркивает прозрачноть бизнес-модели, ориентированной на эксплуатируемые ресурсы пользователей. Для компаний и организаций важно понимать, что распространение таких расширений с Mellowtel может повлечь за собой последствия не только для отдельных сотрудников, но и для инфраструктуры в целом. Использование корпоративных ресурсов для массового веб-скрейпинга нарушает правила безопасности, а зачастую может стать причиной утечек данных или дополнительной нагрузки на сеть. Планирование и внедрение систем мониторинга браузерных расширений и их сетевой активности становится критически необходимой практикой. Таким образом, Mellowtel и её библиотеки демонстрируют новую волну вызовов в сфере интернет-безопасности.

Под видом удобной монетизации и расширенной функциональности в браузерах формируется сеть скрытых агентов, превращающих устройства пользователей в прокси-брокеров запросов. Это открывает масштабные возможности для сбора данных, но также значительно увеличивает уязвимости и риски. Современный пользователь должен подходить с осторожностью к выбору расширений, обращать внимание на требуемые разрешения и оценивать прозрачность их работы. Разработчикам рекомендуется внимательно проанализировать, прежде чем интегрировать подобные библиотеки, понимая возможные юридические и технические последствия. Профессионально настроенные команды безопасности должны обеспечить защиту корпоративных сред от подобного рода угроз и своевременно выявлять вредоносную активность.

В итоге, Mellowtel — это не просто очередной инструмент монетизации. Это технологический вызов, вызывающий необходимость переосмыслить не только вопросы безопасности браузерных расширений, но и шире — как использовать мощности миллионов устройств в интернете ответственно и этично, без ущерба для пользователей и бизнеса.