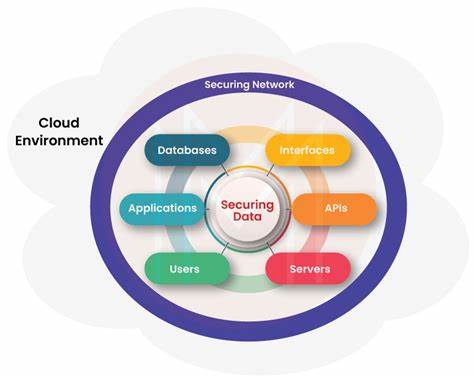

В современную эпоху цифровой трансформации облачные технологии стали неотъемлемой частью инфраструктуры большинства организаций по всему миру. Облачные среды обеспечивают повышенную гибкость, масштабируемость и скорость развертывания приложений и сервисов. Однако с возрастанием числа облачных сред и объемов обрабатываемых данных растут и риски, связанные с их конфиденциальностью и безопасностью. Понимание того, где именно в облаке находятся уязвимости и насколько актуальна реальная угроза утечки данных, становится одной из главных задач специалистов по информационной безопасности. Масштабное исследование, основанное на анализе сотен тысяч облачных сред различных организаций, проливает свет на те скрытые опасности, которые могут грозить бизнесу и пользователям при недостаточной защите облачной инфраструктуры.

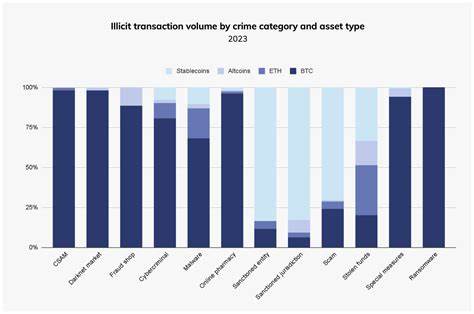

Одним из ключевых итогов исследования является то, что чувствительные данные зачастую оказываются буквально «на виду» — в средах, которые по умолчанию публично доступны, либо имеют недостаточно строгие механизмы контроля доступа. В частности, связанные с виртуальными машинами и серверлесс-инстансами данные могут находиться в условиях уязвимости. Согласно анализу, более половины исследованных облачных сред содержат виртуальные машины или серверлесс-инстансы, которые имеют доступ к интернету и при этом хранят личные данные пользователей (PII) или платежную информацию. Еще тревожнее тот факт, что около трети этих сред также содержат уязвимости высокой или критической степени серьезности. Это создает сочетание факторов, при котором вероятность успешной атаки и потенциального раскрытия данных существенно возрастает.

Важно отметить, что публичный доступ к ресурсам не всегда означает немедленную угрозу. Облачные архитектуры в ряде случаев намеренно предусматривают доступность определенных сервисов или баз данных снаружи, что необходимо для бизнес-логики и пользовательского взаимодействия. Тем не менее, почти три четверти проверенных сред содержат базы данных как часть платформы как сервиса (PaaS), которые доступны публично, но не защищены адекватными механизмами контроля доступа. Подобная ситуация создает серьезные риски несанкционированного доступа к конфиденциальным данным. Поэтому для обеспечения безопасности необходимо правильно понимать контекст доступа и чётко разграничивать, какие публично доступные ресурсы являются допустимыми, а какие реально представляют угрозу.

Немаловажным аспектом остаются контейнерные технологии. Несмотря на значительный прогресс в области обеспечения безопасности контейнеров, исследование показывает, что около восьми процентов всех облачных сред имеют контейнеры с публичным доступом и известными эксплуатируемыми уязвимостями. Это подчеркивает необходимость не только внедрения современных решений для защиты контейнеров, но и регулярного мониторинга, своевременного патчинг и поддержания «гигиены» в рамках облачных проектов. Анализ ошибок в конфигурациях и избыточных разрешений также выявил распространённость проблем безопасности в облачных средах. Еще достаточно много случаев, когда учетные записи имеют права, превышающие необходимые для выполнения задач, или же настройки безопасности позволяют большему числу лиц или приложений доступ к данным, чем требуется.

Такая избыточность значительно повышает риск инцидентов, включая кражу или компрометацию информации. Несмотря на описанные вопросы, исследование не обречено на пессимизм. Большим преимуществом является наличие цельной информации и контекста для оценки рисков. Сегодня специалисты по безопасности могут с помощью современных инструментов обнаруживать ключевые зоны риска — где пересекаются уязвимости и экспозиция с чувствительными данными. Это дает возможность оперативно реагировать, минимизировать вероятность взлома и утечки.

Одним из стратегических решений, позволяющих эффективно управлять безопасностью данных в облаке, становится DSPM (Data Security Posture Management) — управление позицией безопасности данных. DSPM помогает обеспечить видимость всех хранящихся данных, контроль доступа и скорость идентификации критических проблем безопасности. Так компании получают возможность не только выявлять проблемы, но и внедрять проактивные меры защиты. Многочисленные кейсы показывают, что своевременное применение таких комплексных подходов снижает риски инцидентов и укрепляет доверие клиентов. В итоге анализ сотен тысяч облачных сред подтверждает, что вопросы безопасности облачных данных являются актуальными и многоаспектными.

Они требуют системного подхода, сочетающего в себе внедрение современных технологий, правильное управление доступом, регулярный аудит и повышение компетенций специалистов. Безопасность облака — это не только технические меры, но и культура безопасности, где каждый участник осознает свою роль в защите данных. Облачные технологии продолжают развиваться, и их масштабы растут. Это открывает новые возможности для бизнеса, но одновременно ставит перед специалистами по безопасности серьезные задачи. Лишь благодаря комплексному и контекстному анализу угроз можно создавать устойчивые облачные среды, защищающие как данные компании, так и интересы конечных пользователей.

Превентивные меры, основанные на данных исследований и опыте практиков, становятся гарантией успешного и безопасного облачного будущего.